7.wireshark

下载文件发现里面是一个pcap格式的文件。而pcap格式就是网络分析工具保存的网络数据包,是捕获的从网卡发送或者接收的每一个数据包的离线网络流量。

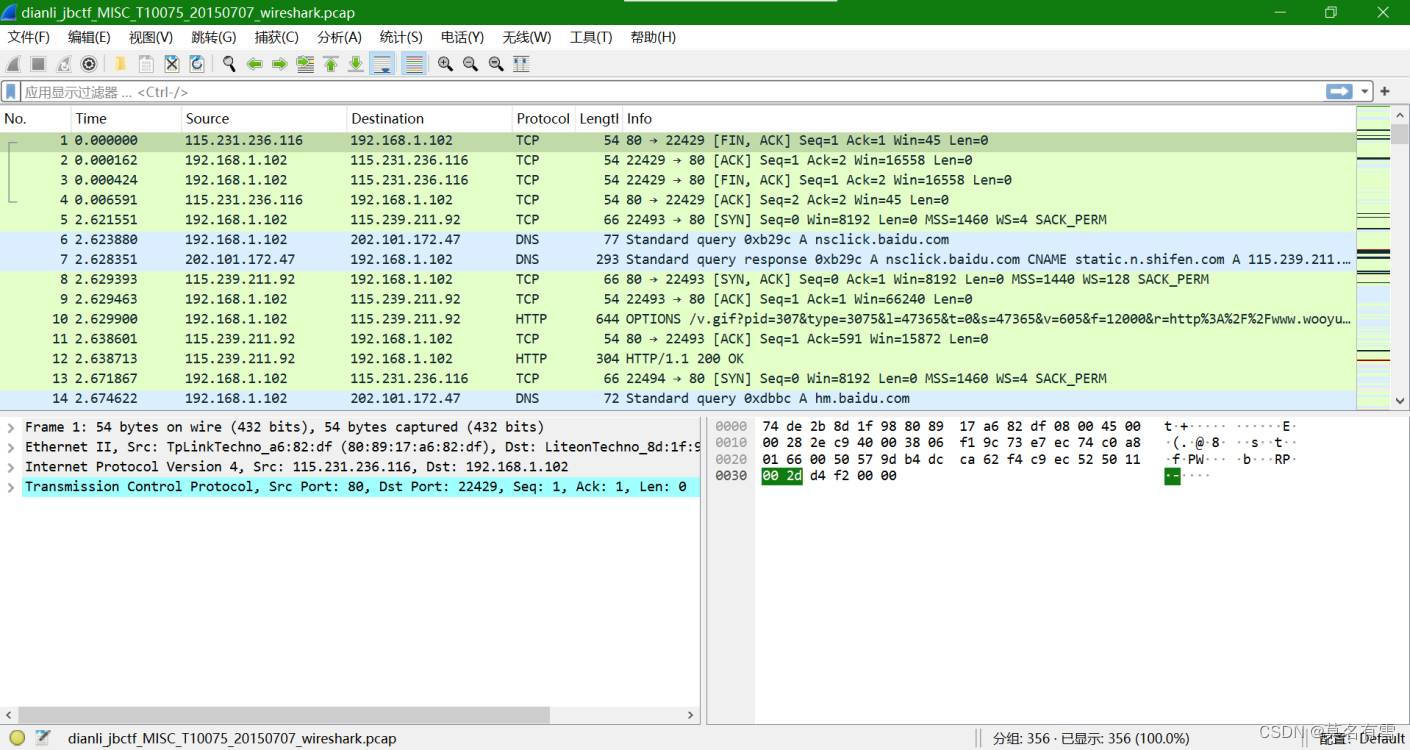

在wireshark官网上下载wireshark,wireshark是网络封包分析工具。将文件用wireshark打开,发现有三个部分,上半部分绿色的是数据包窗口,左下角是TCP/IP协议栈解析窗口,右下角是数据显示窗口。

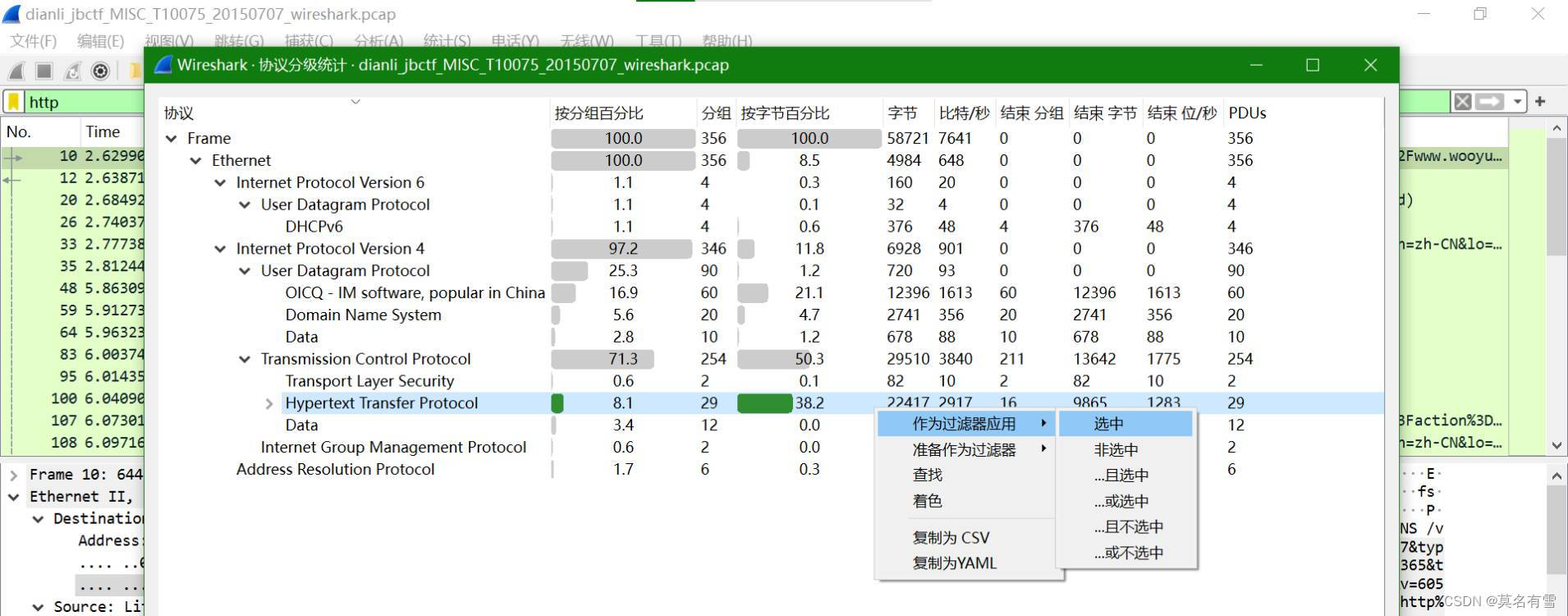

优先协议分级减小工作量,根据协议分级的结果,我们优先分析数量多占比高的协议流量。在最上面点统计,再点第三行的协议分级,打开后发现分为五层

- Frame物理层

- Ethernet数据链路层

- Internet Protocol Version 4网络层IPV4协议

- Transmission Control Protocol传输层TCP协议

- Hypertext Transfer Protocol应用层HTTP协议

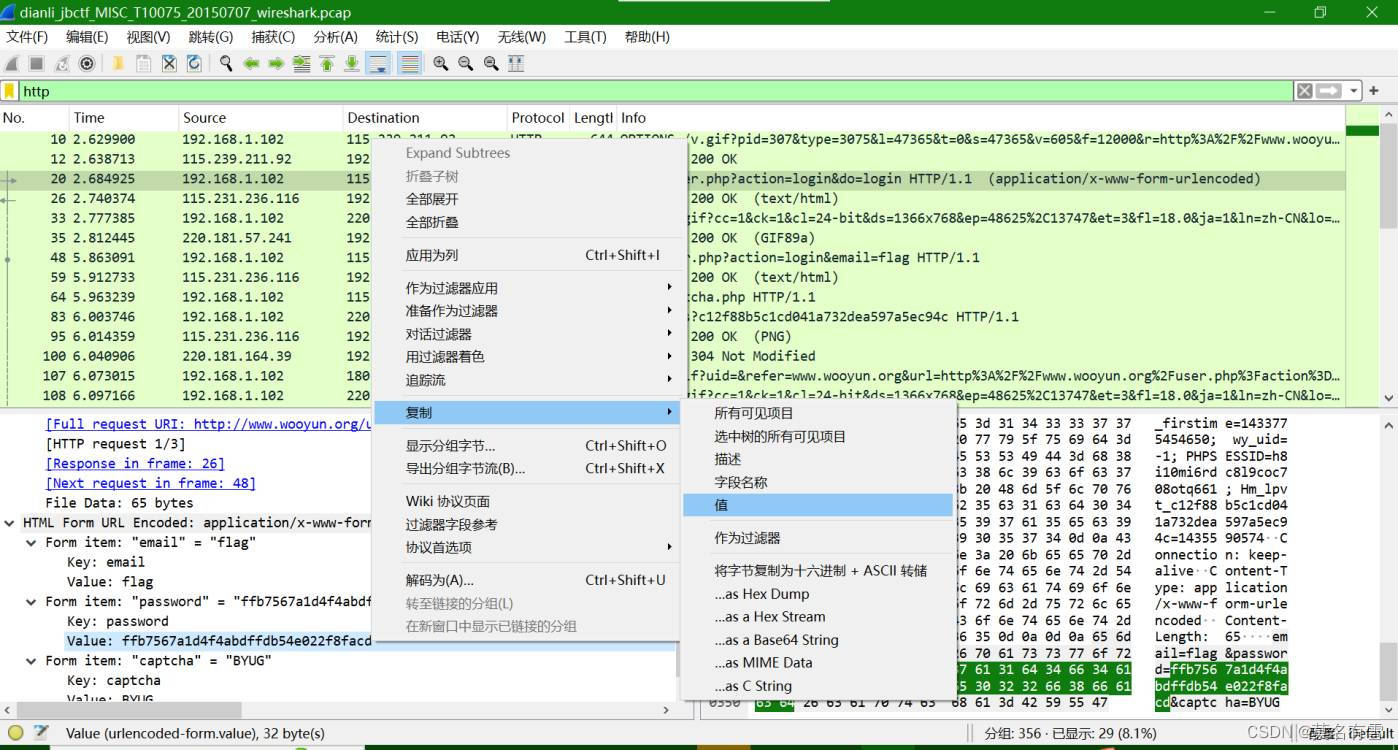

发现应用层HTTP协议占比最高,应该优先分析,优先分析占比最高的。点击右键滑到“作为过滤器应用”点击“选中”,再返回原页面,这样就显示过滤了HTTP协议相关的数据包,可以看见左上方的应用显示过滤器的输入框内容也添加了”http“,现在只有29个数据包了,我们即将开始逐个分析,点击每一个数据包,观察下面的窗口。

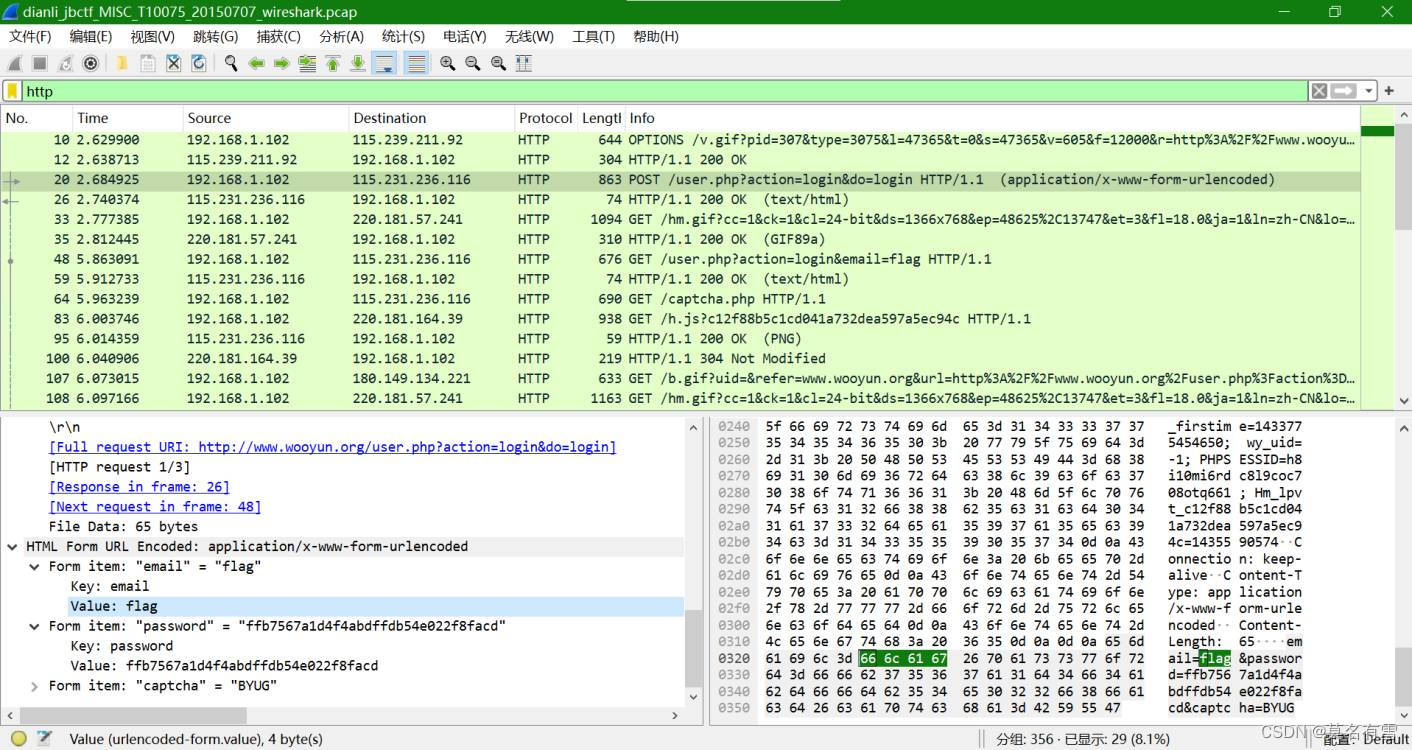

发现第三个数据包的TCP/IP协议栈解析窗口和数据显示窗口处都出现了flag(password),将其复制,输入。(或者直接在显示过滤器中查找包含”flag“字段的数据包,在左上角输入“http contains"flag"",就可以在数据显示窗口找到flag)

数据包分析思路

1. 观察分组数(wireshark右下角),如果分组数量较大我们就进行协议分级进行分析,数量较小就逐个人工查看(数量小协议分级效果不明显,但还是可以优先协议分级减小工作量)。

2. 根据协议分级的结果,我们优先分析数量多占比高的协议流量,分析过程根据题目不同思路也有所不同。

3. 如果协议分级中有文件传输协议或是有传输媒体文件内容优先进行导出,一定要使用foremost工具进行辅助。

4. 如果没有思路就搜索“flag”“ctf”等关键词。

5. 涉及到攻击的流量就只能逐个追踪TCP流查看了。

*wireshark是网络封包分析工具,可以截取各种网络数据包,并显示数据包详细信息。*pcap格式就是网络分析工具保存的网络数据包,是捕获的从网卡发送或者接收的每一个数据包的离线网络流量。

标签:协议,优先,BUUCTF,MISC,flag,分级,解析,数据包,wireshark From: https://blog.csdn.net/2401_87524087/article/details/142884023