@

目录一、实验目的

能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包;

能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。

二、实验环境

Ubuntu 20.04 Desktop amd64

三、实验要求

(一)基本要求

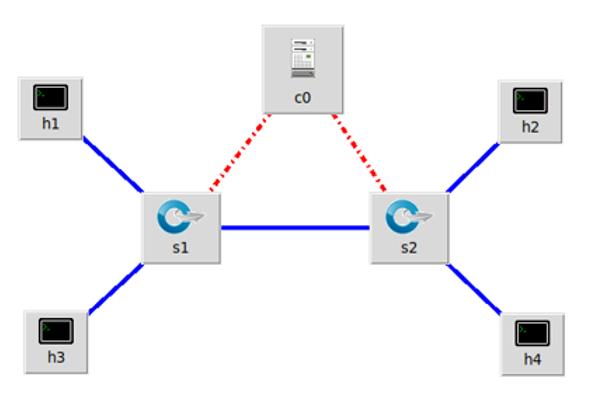

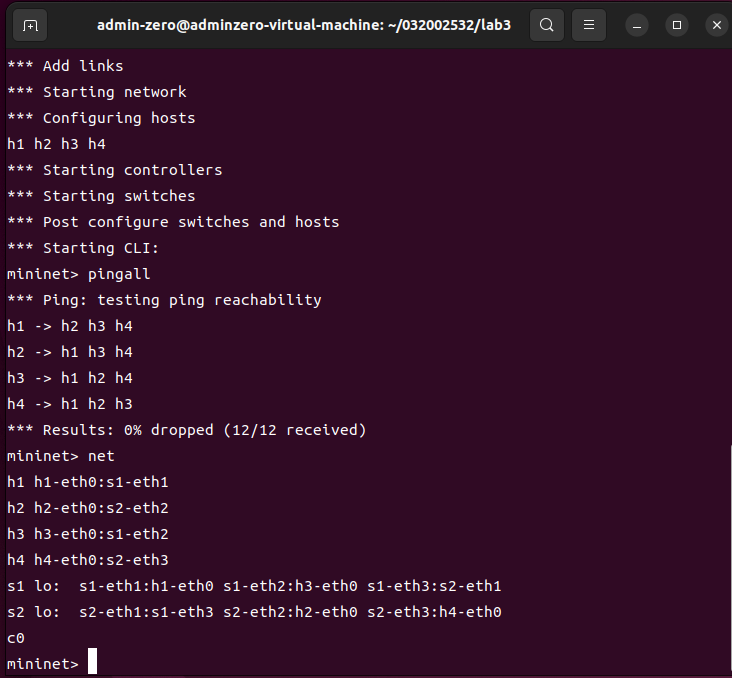

1、搭建下图所示拓扑,完成相关 IP 配置,并实现主机与主机之间的 IP 通信。

| 主机 | IP地址 |

|---|---|

| h1 | 192.168.0.101/24 |

| h2 | 192.168.0.102/24 |

| h3 | 192.168.0.103/24 |

| h4 | 192.168.0.104/24 |

ip和拓扑

2、查看抓包结果,分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图。

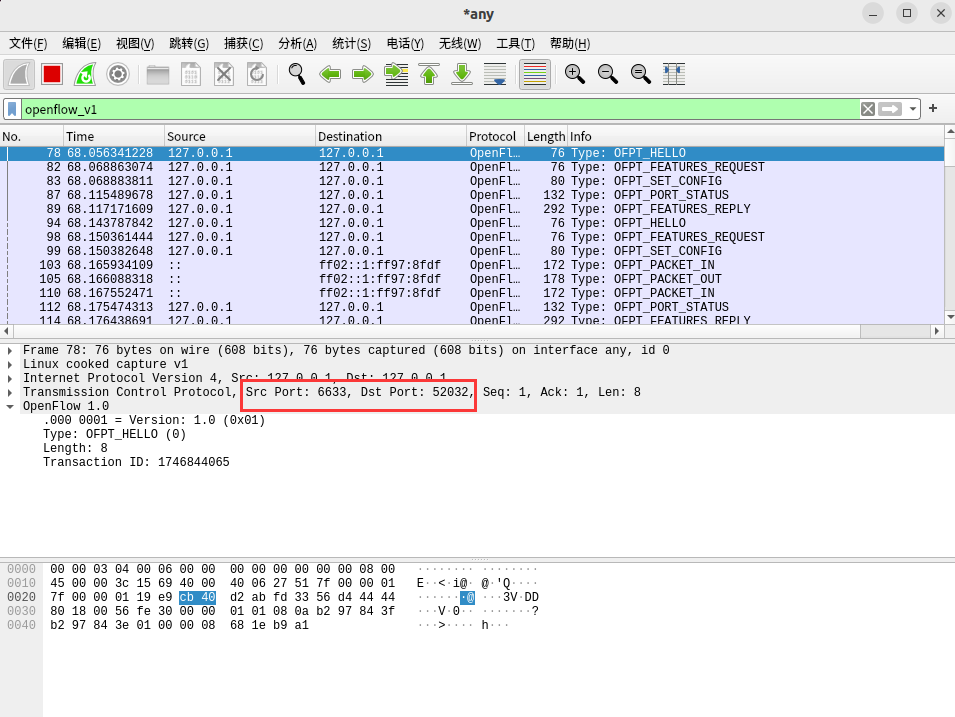

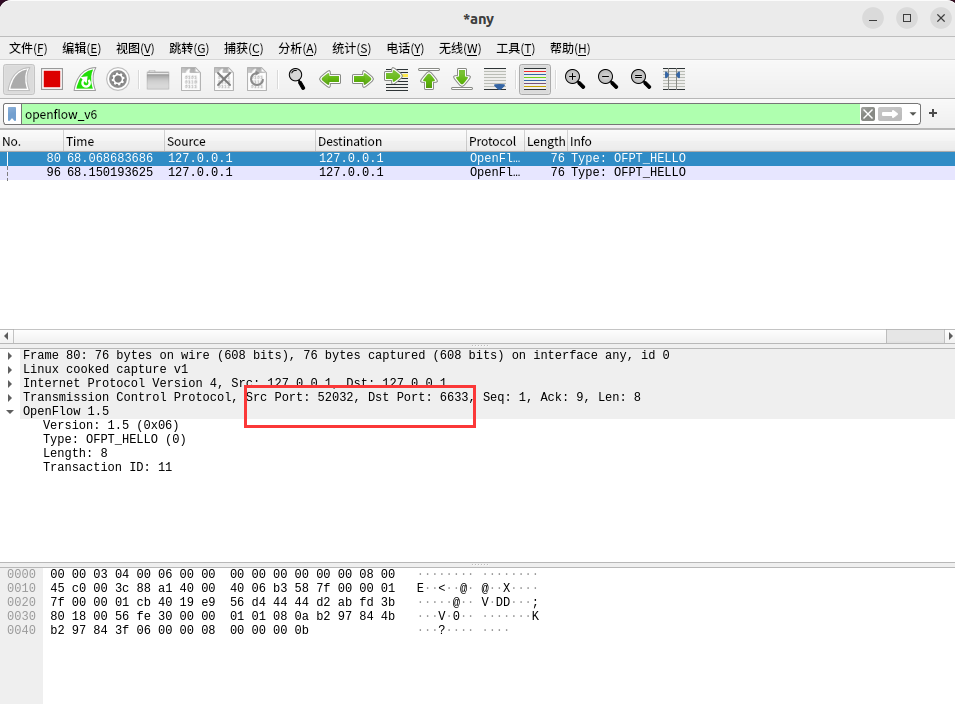

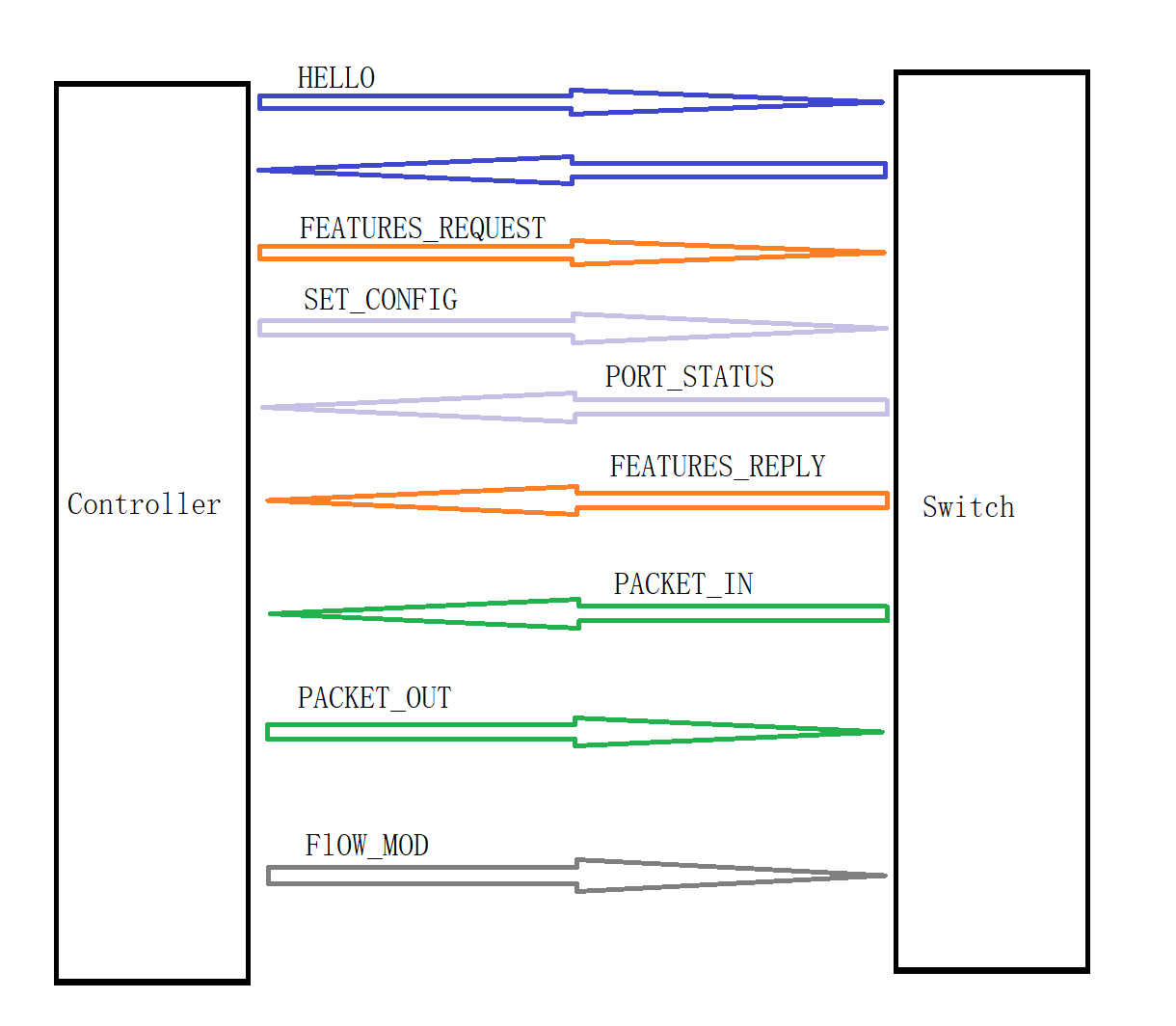

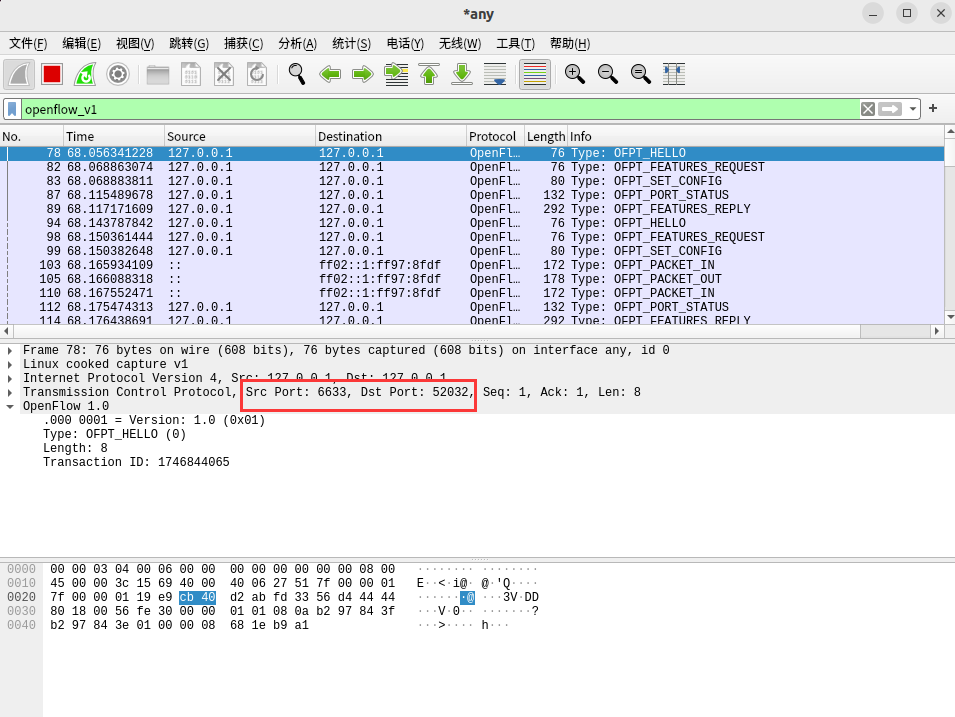

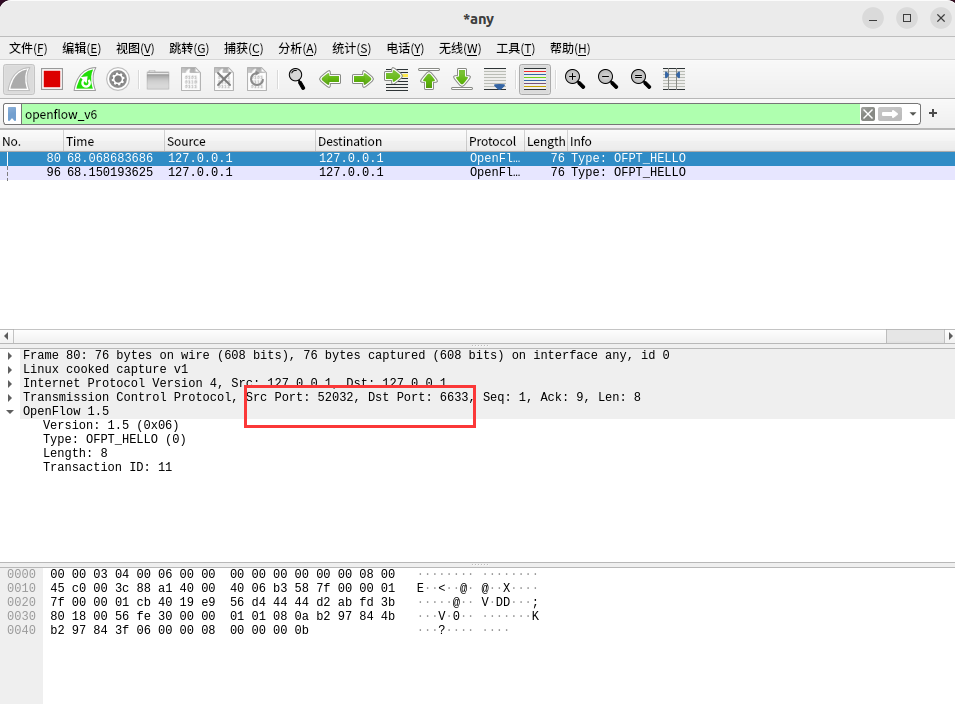

Hello

- 控制器6633端口(支持Open Flow1.0) ---> 交换机52032端口

- 交换机54892端口(支持Open Flow1.5)---> 控制器6633端口

OFPT_HELLO后,双方建立连接使用openflow1.0协议

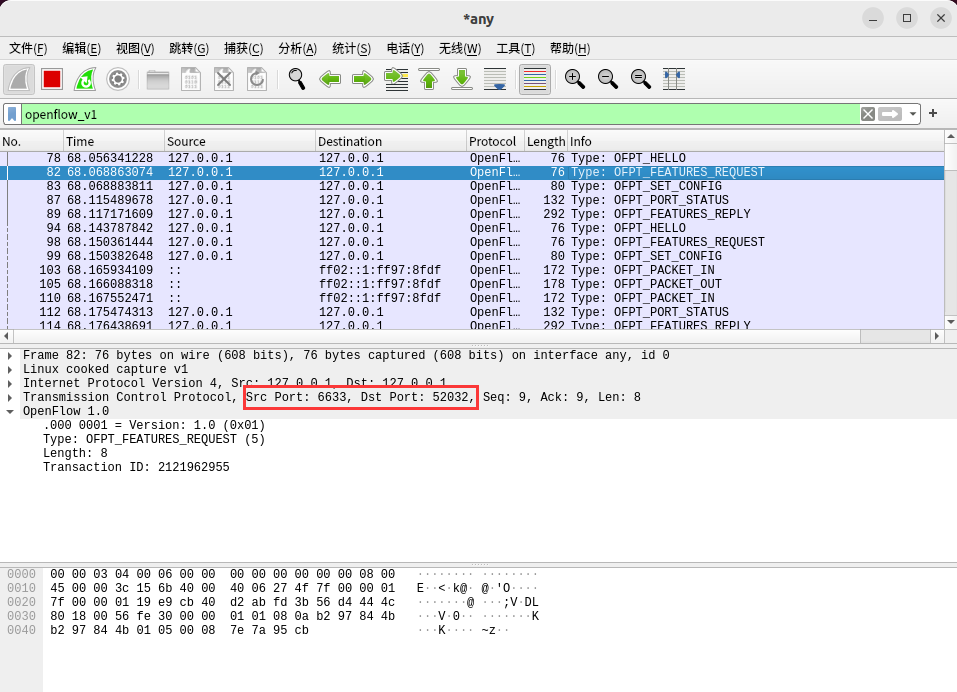

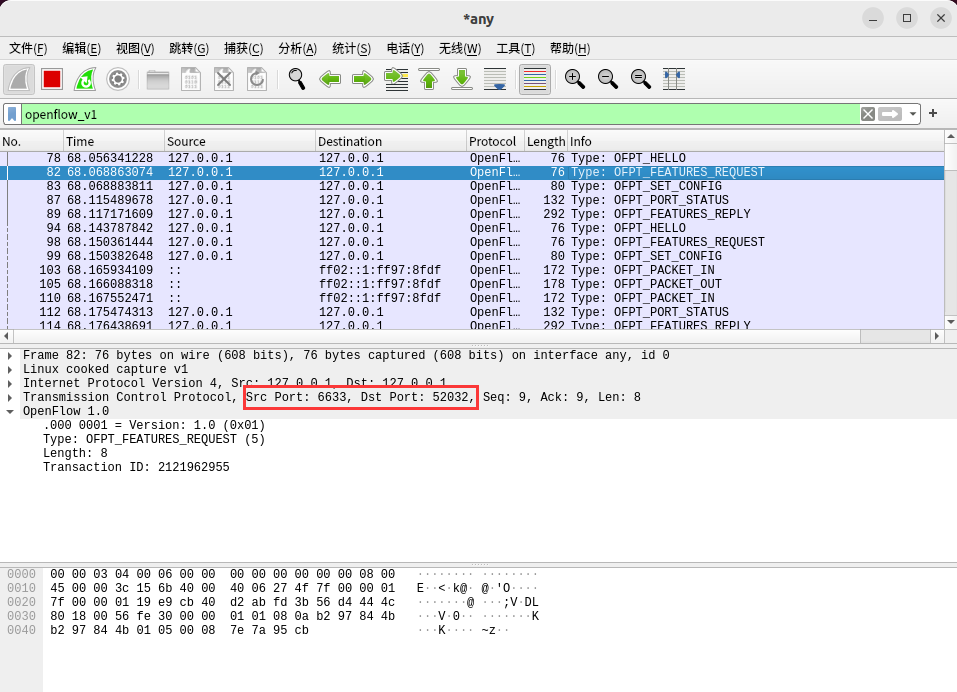

FEATURES_REQUEST

- 控制器6633端口(我需要你的特征信息) ---> 交换机52032端口

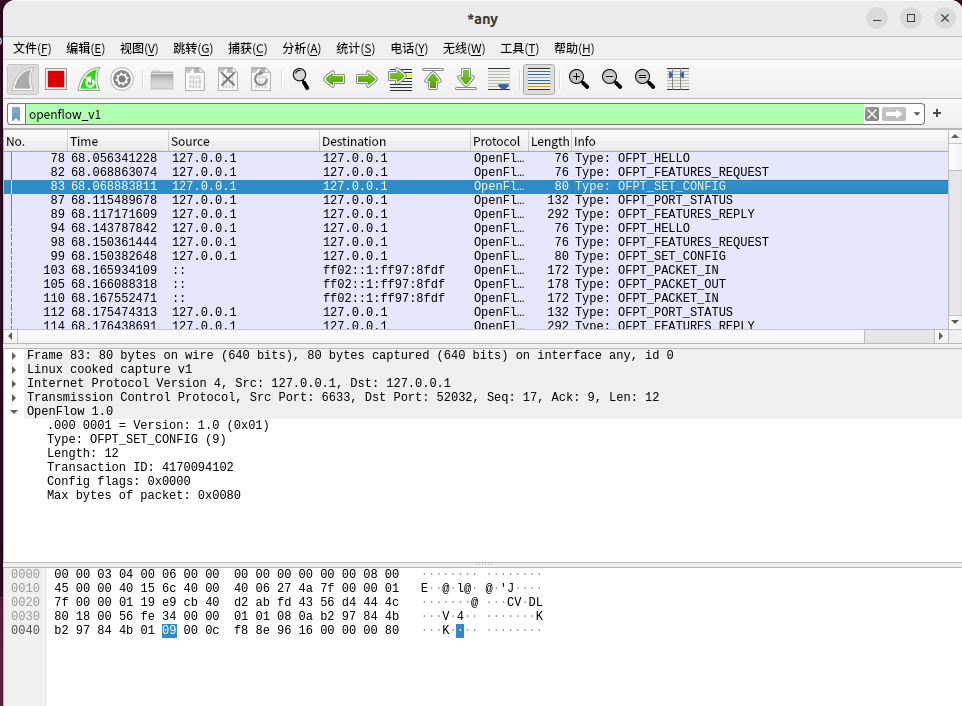

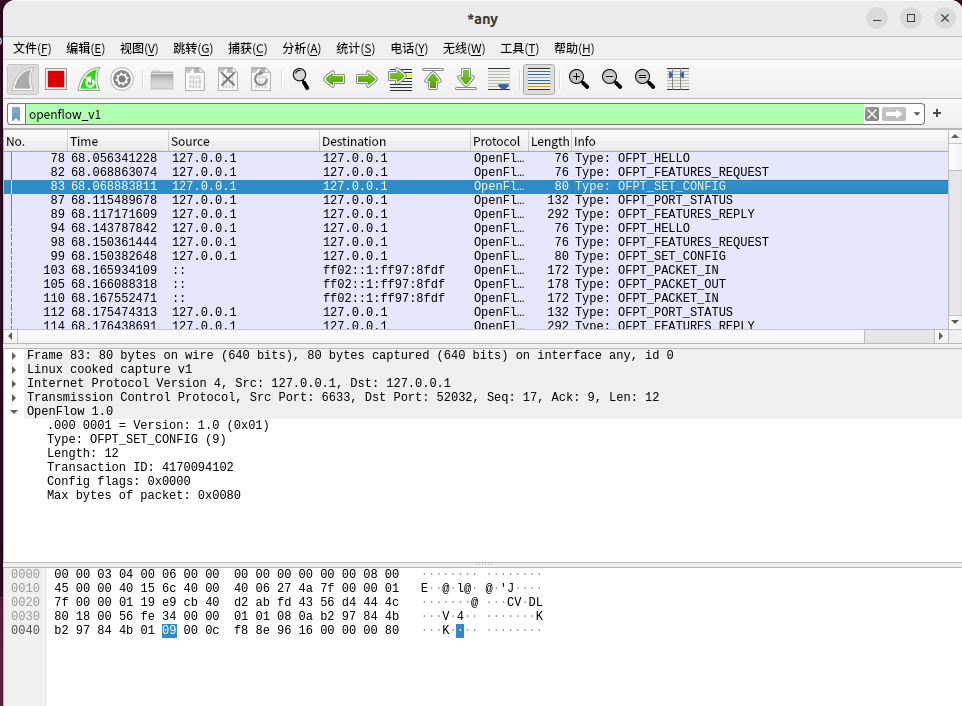

SET_CONFIG

- 控制器6633端口(请按照我给你的flag和max bytes of packet进行配置) ---> 交换机52032端口

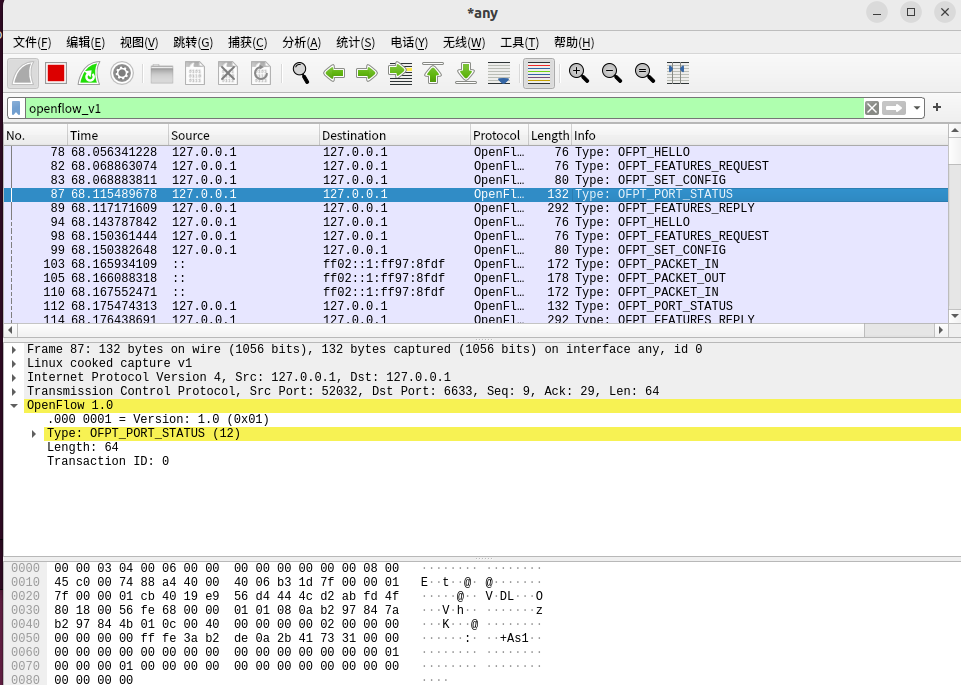

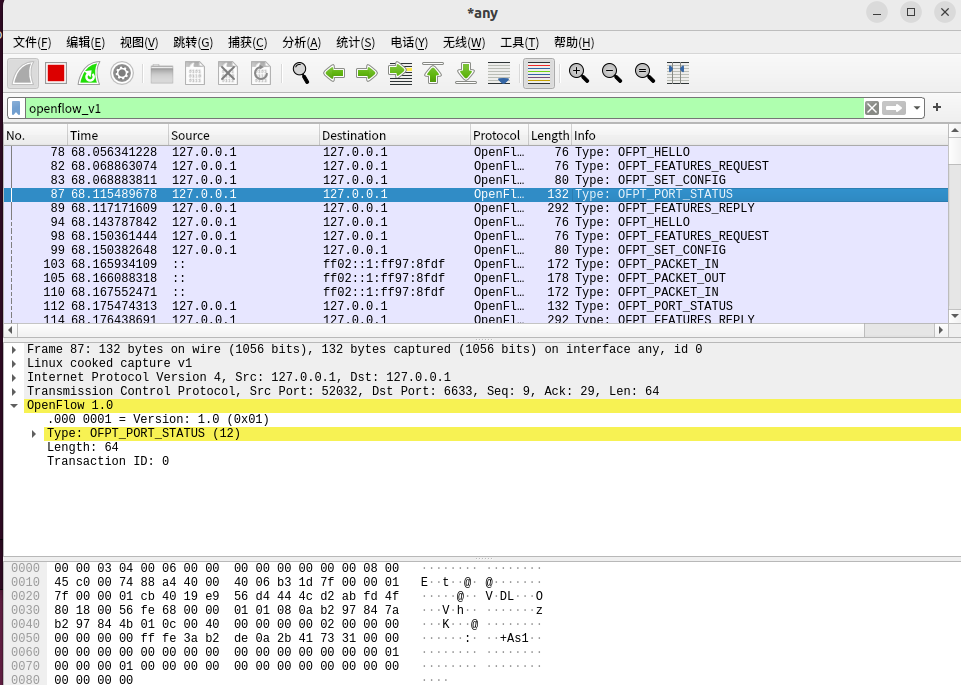

PORT_STATUS

- 从交换机52032端口到控制器6633端口当交换机端口发生变化时,告知控制器相应的端口状态

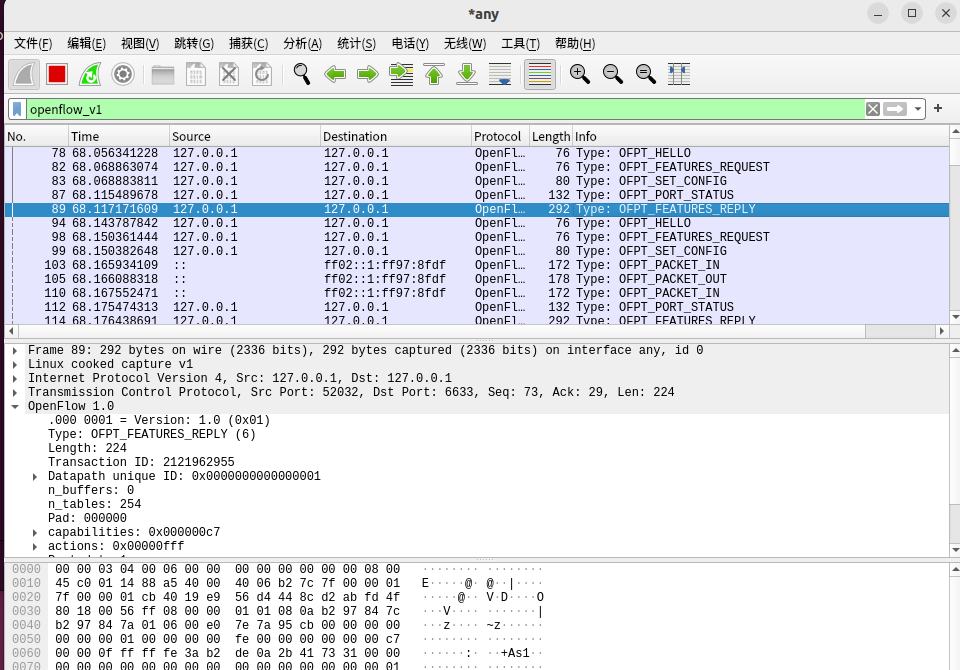

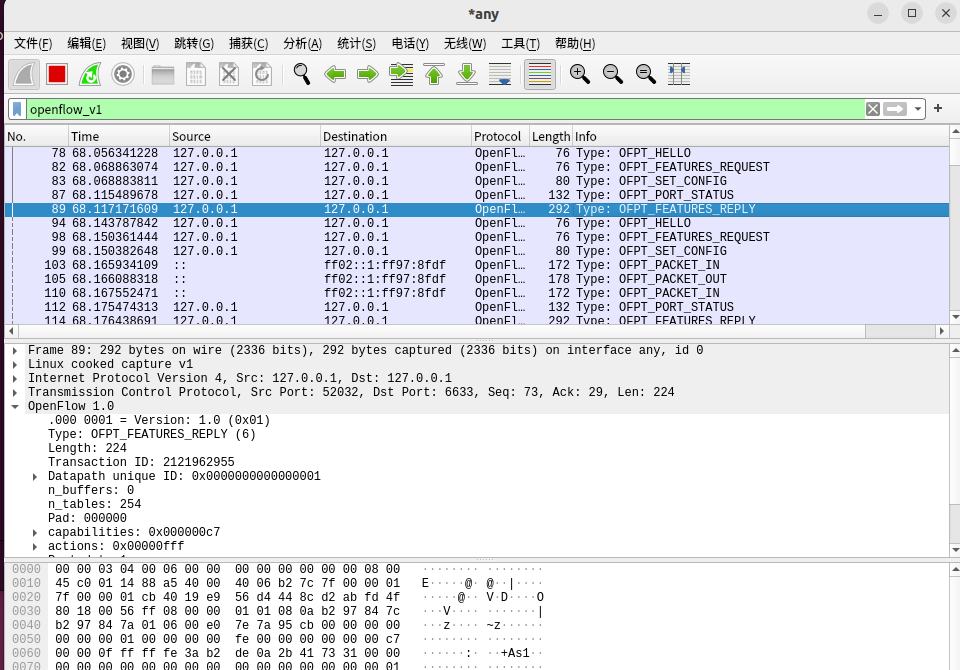

Features Reply

- 交换机端口52032(这是我的特征信息,请查收) ——> 控制器6633端口

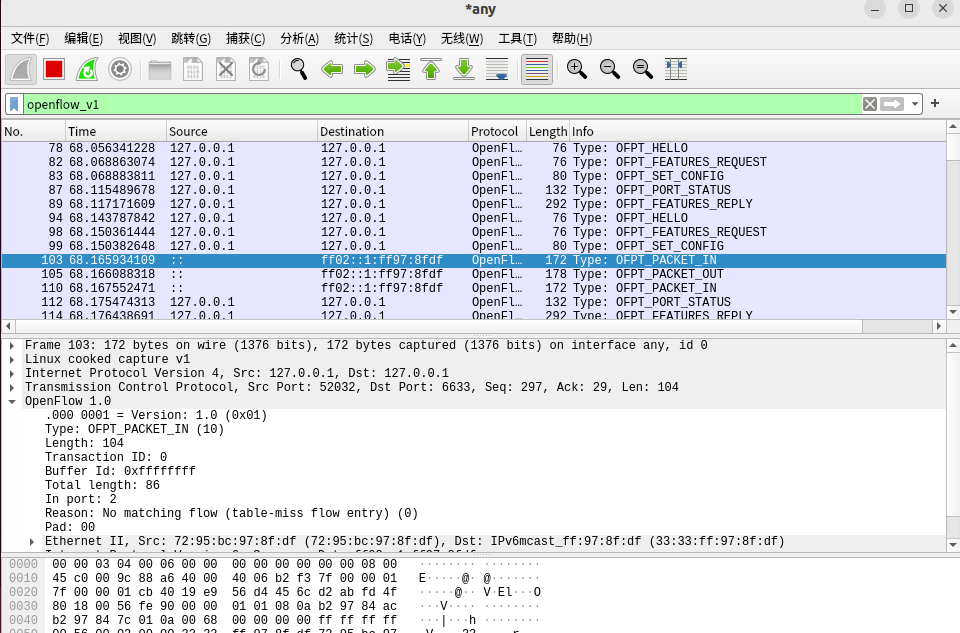

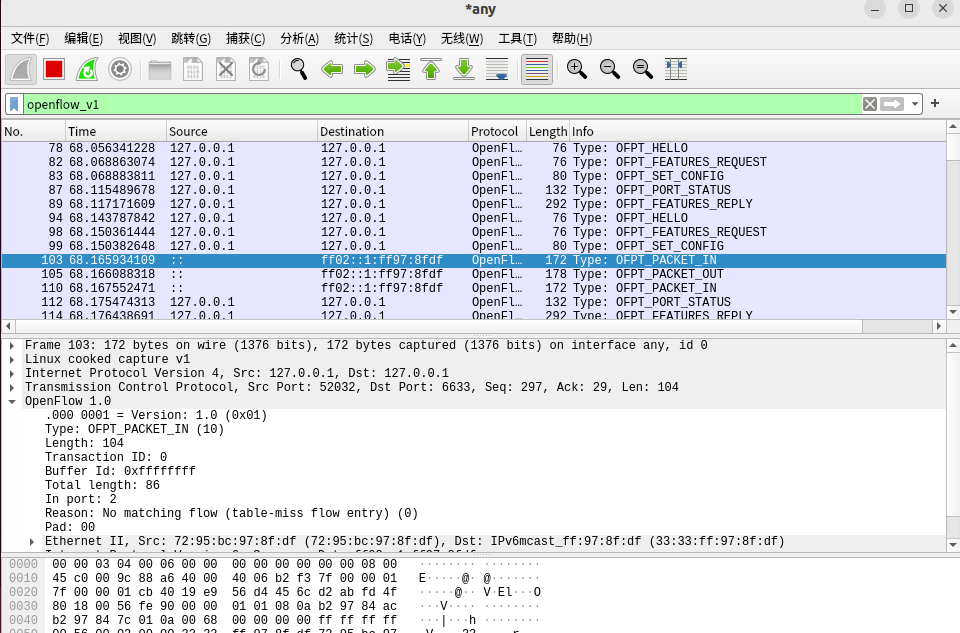

Packet_In

- 交换机52032端口(有数据包进来,请指示) ——> 控制器6633端口

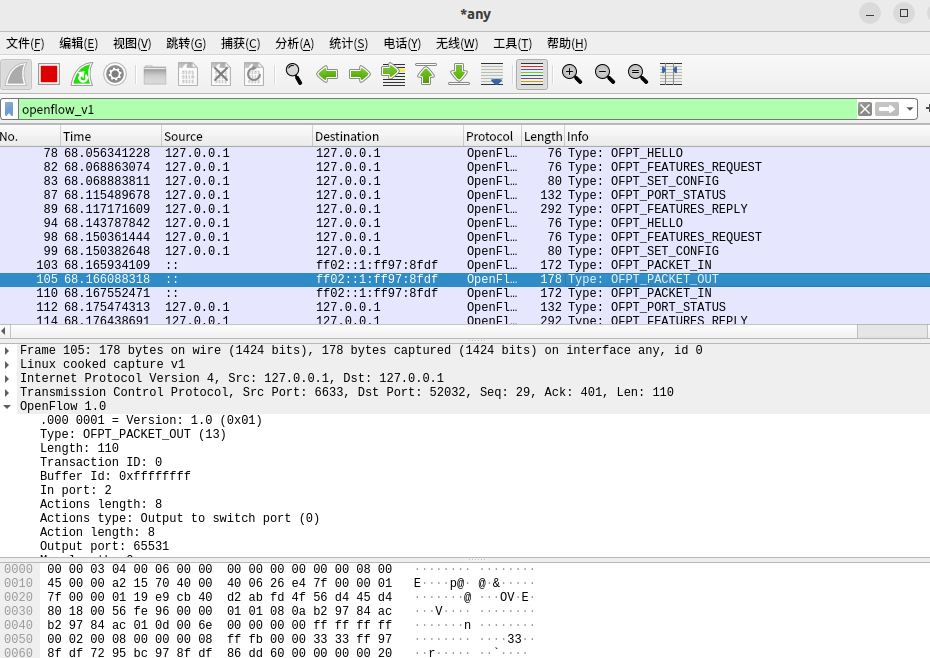

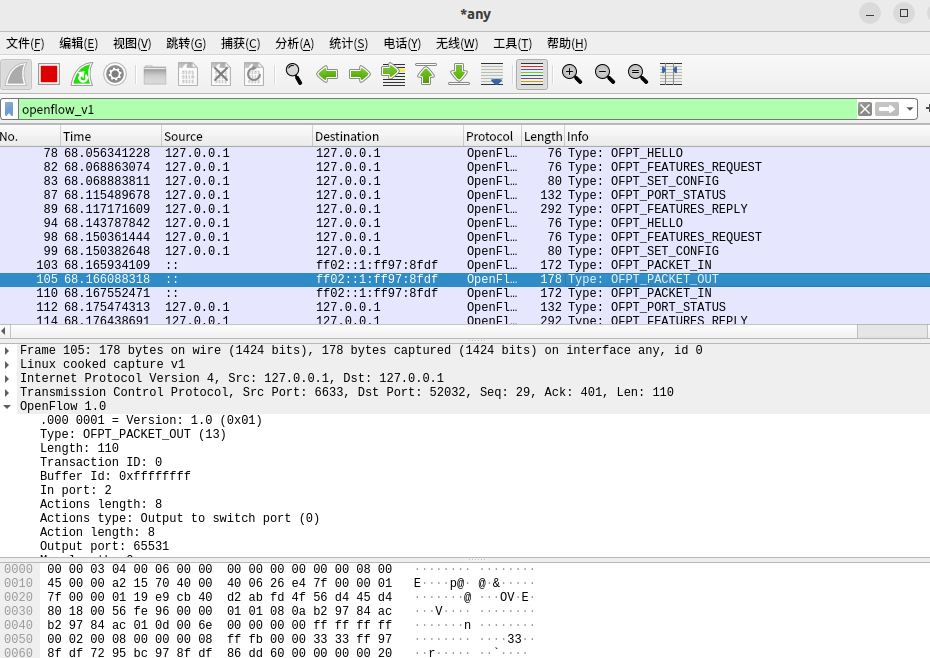

PACKET_OUT

- 控制器6633端口(请按照我给你的action进行处理) ---> 交换机52032端口:

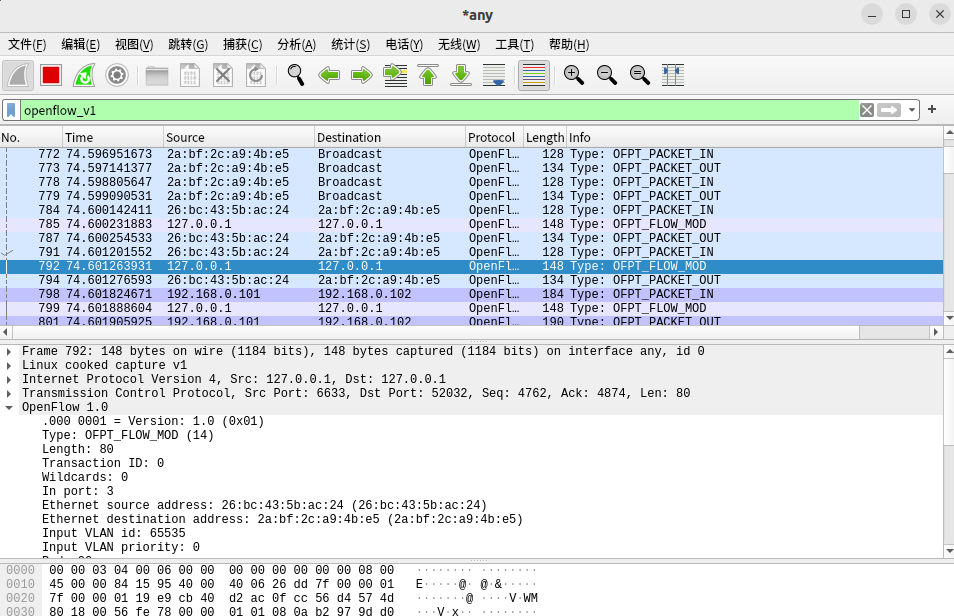

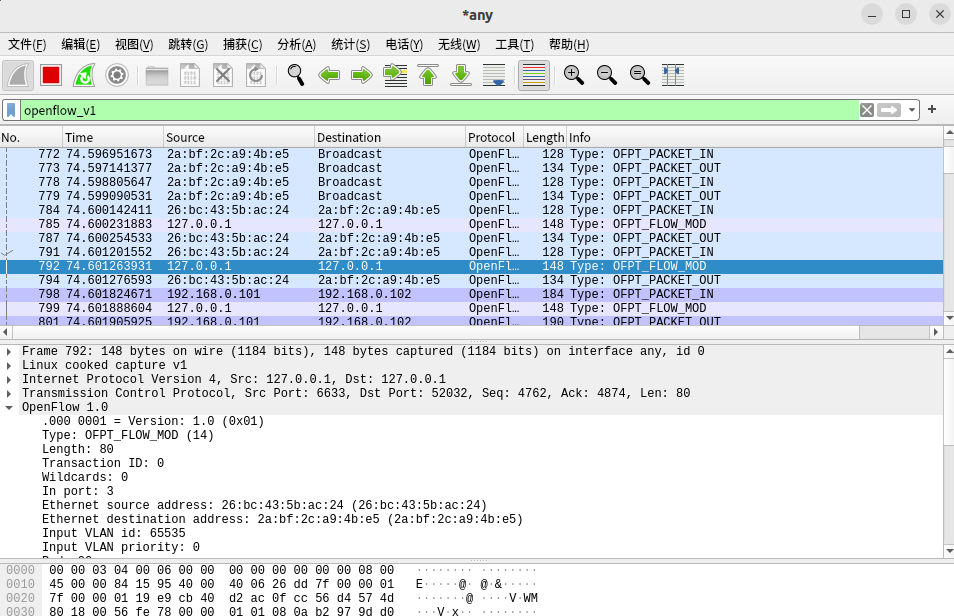

Flow_Mod

- 分析抓取的flow_mod数据包,控制器通过6633端口向交换机45834端口、交换机45834端口下发流表项,指导数据的转发处理

3.分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图

交互过程: 交换机或控制器首先发送hello报文,确定openflow通信版本。 交换机或控制器收到hello报文之后,回复一个hello报文,协商版本。 控制器发送feature_request报文,查询交换机具体信息。 交换机收到feature_request报文之后,回复feature_reply,报告自己的详细信息给控制器。 工作过程中控制器会不断发送echo_request给交换机,交换机回复echo_reply消息给控制器,确认连接。

4.回答问题:交换机与控制器建立通信时是使用TCP协议还是UDP协议?

通过wireshark抓包工具,可看出使用的是TCP协议(Transmission Control Protocol)

(二)进阶要求

- 将抓包基础要求第2步的抓包结果对照OpenFlow源码,了解OpenFlow主要消息类型对应的数据结构定义。

Hello

struct ofp_header {

uint8_t version; /* OFP_VERSION. */

uint8_t type; /* One of the OFPT_ constants. */

uint16_t length; /* Length including this ofp_header. */

uint32_t xid; /* Transaction id associated with this packet.

Replies use the same id as was in the request

to facilitate pairing. */

};

struct ofp_hello {

struct ofp_header header;

};

可以看到对应了HELLO报文的四个参数与之一一对应

FEATURES_REQUEST

struct ofp_header {

uint8_t version; /* OFP_VERSION. */

uint8_t type; /* One of the OFPT_ constants. */

uint16_t length; /* Length including this ofp_header. */

uint32_t xid; /* Transaction id associated with this packet.

Replies use the same id as was in the request

to facilitate pairing. */

};

struct ofp_hello {

struct ofp_header header;

};

SET_CONFIG

/* Switch configuration. */

struct ofp_switch_config {

struct ofp_header header;

uint16_t flags; /* OFPC_* flags. */

uint16_t miss_send_len; /* Max bytes of new flow that datapath should

send to the controller. */

};

PORT_STATUS

/* A physical port has changed in the datapath */

struct ofp_port_status {

struct ofp_header header;

uint8_t reason; /* One of OFPPR_*. */

uint8_t pad[7]; /* Align to 64-bits. */

struct ofp_phy_port desc;

};

Features Reply

struct ofp_switch_features {

struct ofp_header header;

uint64_t datapath_id; /* Datapath unique ID. The lower 48-bits are for

a MAC address, while the upper 16-bits are

implementer-defined. */

uint32_t n_buffers; /* Max packets buffered at once. */

uint8_t n_tables; /* Number of tables supported by datapath. */

uint8_t pad[3]; /* Align to 64-bits. */

/* Features. */

uint32_t capabilities; /* Bitmap of support "ofp_capabilities". */

uint32_t actions; /* Bitmap of supported "ofp_action_type"s. */

/* Port info.*/

struct ofp_phy_port ports[0]; /* Port definitions. The number of ports

is inferred from the length field in

the header. */

};

Packet_In

/* Why is this packet being sent to the controller? */

enum ofp_packet_in_reason {

OFPR_NO_MATCH, /* No matching flow. */

OFPR_ACTION /* Action explicitly output to controller. */

};

/* Packet received on port (datapath -> controller). */

struct ofp_packet_in {

struct ofp_header header;

uint32_t buffer_id; /* ID assigned by datapath. */

uint16_t total_len; /* Full length of frame. */

uint16_t in_port; /* Port on which frame was received. */

uint8_t reason; /* Reason packet is being sent (one of OFPR_*) */

uint8_t pad;

uint8_t data[0]; /* Ethernet frame, halfway through 32-bit word,

so the IP header is 32-bit aligned. The

amount of data is inferred from the length

field in the header. Because of padding,

offsetof(struct ofp_packet_in, data) ==

sizeof(struct ofp_packet_in) - 2. */

};

PACKET_OUT

/* Send packet (controller -> datapath). */

struct ofp_packet_out {

struct ofp_header header;

uint32_t buffer_id; /* ID assigned by datapath (-1 if none). */

uint16_t in_port; /* Packet's input port (OFPP_NONE if none). */

uint16_t actions_len; /* Size of action array in bytes. */

struct ofp_action_header actions[0]; /* Actions. */

/* uint8_t data[0]; */ /* Packet data. The length is inferred

from the length field in the header.

(Only meaningful if buffer_id == -1.) */

};

Flow_Mod

struct ofp_flow_mod {

struct ofp_header header;

struct ofp_match match; /* Fields to match /

uint64_t cookie; / Opaque controller-issued identifier. */

/* Flow actions. */

uint16_t command; /* One of OFPFC_*. */

uint16_t idle_timeout; /* Idle time before discarding (seconds). */

uint16_t hard_timeout; /* Max time before discarding (seconds). */

uint16_t priority; /* Priority level of flow entry. */

uint32_t buffer_id; /* Buffered packet to apply to (or -1).

Not meaningful for OFPFC_DELETE*. */

uint16_t out_port; /* For OFPFC_DELETE* commands, require

matching entries to include this as an

output port. A value of OFPP_NONE

indicates no restriction. */

uint16_t flags; /* One of OFPFF_*. */

struct ofp_action_header actions[0]; /* The action length is inferred

from the length field in the

header. */

};

struct ofp_action_header {

uint16_t type; /* One of OFPAT_*. /

uint16_t len; / Length of action, including this

header. This is the length of action,

including any padding to make it

64-bit aligned. */

uint8_t pad[4];

};

个人总结

本次实验难度适中。

本次实验目的在于能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包;能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。

进阶要求是将抓包结果对照OpenFlow源码,让我们能够了解OpenFlow主要消息类型对应的数据结构定义。

本次实验的操作难度不大,我们只需注意搭建拓扑时修改好响应的网段与IP地址即可,但所需验证的理论知识多,所以本次实验的难度还是较大。

实验过程遇到问题:

- 问题1:打开wireshark后创建拓扑,过滤Openflow数据包,并没有发现Flow_Mod数据包

解决1:阅读文档之后,发现Flow_Mod数据包是控制器想交换机下发流表项,指导数据的转发处理,所以在启动wireshark之后,再尝试执行pingall,最后发现了Flow_mod数据包。 - 问题2:在一开始抓包的时候,我只用openflow_v1时找不到52032对6633端口发送的hello

解决2:后来上网查询以及询问同学,我改用openflow_v6成功获取了信息。