SeaCMS(海洋CMS)是一款开源免费PHP影视系统,该系统主要被设计用来管理视频点播资源,因其功能强大,操作使用简单,拥有大量用户。

国家信息安全漏洞共享平台于2024-09-29公布其存在跨站脚本漏洞。

漏洞编号:CNVD-2024-39583、CVE-2024-44683

影响产品:SeaCMS(海洋CMS) 13.0

漏洞级别:中

公布时间:2024-09-29

漏洞描述:SeaCMS v13版本存在跨站脚本攻击漏洞,该漏洞源于 admin-video.php 文件存在漏洞。黑客可利用该漏洞对网站发起xss攻击,以获得系统或文件中的其他信息。

解决办法:

首先这个文件是后台管理文件,我们可以从物理层面限定:只允许合法管理员进入后台;同时还可以:禁止任何人提交脚本内容到服务器。这样就可以解决问题了。

因此我们需要用到『护卫神·防入侵系统』系统的“网站后台保护”和“SQL注入防护”来解决。

1、网站后台保护

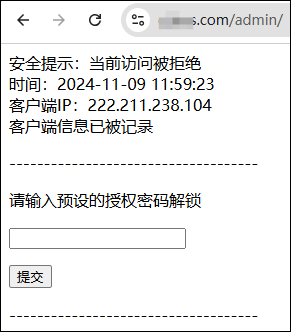

如下图一,使用『护卫神·防入侵系统』系统对后台(/admin/)进行保护,后期访问时需要先验证授权密码(如图二),只有输入了正确的密码才能访问。

(图一:网站后台保护设置)

(图二:访问后台需要输入授权密码)

2、xss跨站脚本攻击防护

『护卫神·防入侵系统』自带的SQL注入防护模块(如图三)也可以拦截xss跨站脚本,原理很简单,拦截“script”标签即可(如图四),拦截效果如图五。

(图三:SQL注入防护模块)

(图四:xss攻击防护)

(图五:SQL注入拦截效果)

标签:44683,脚本,跨站,2024,漏洞,后台,SeaCMS From: https://www.cnblogs.com/huweishen/p/18555071