想要成为黑客,却苦于没有方向,不知道从何学起,下面这篇黑客入门教程可以帮你实现自己的黑客梦想,如果想学,可以继续看下去,文章有点长,希望你可以耐心看到最后

1、 Web安全相关概念(2周)

·熟悉基本概念(SQL注入、上传、XSS、 、CSRF、一句话木马等)。 通过关键字(SOL注入、上传、XSSCSRF、一句话木马等) 进行Google/SecWiki; ·阅读《精通脚本黑客》,虽然很旧也有错误,但是入门还是可以的; 看一些渗透笔记/视频,了解渗透实战的整个过程,可以 Google(渗透笔记、渗透过程、入侵过程等)。

2、 熟悉渗透相关工具(3周) ·

熟悉AWVS、sqlmap Burp nessus chopper nmap Appscan 等相关工具的使用; ·了解该类工具的用途和使用场景,先用软件名字Google/SecWiki; 载入后门版的这些软件进行安装; 学习并进行使用,具体教材可以在SecWiki.上搜索, 例如:Brup的教程、sqlmap; 等常用的这几个软件都学会了可以安装音速启动做 一个渗透工具箱

3、 渗透实战操作(5周)

·掌握渗透的整个阶段并能够独立渗透小型站点; 网上找渗透视频看并思考其中的思路和原理,关键 字(渗透、SQL注入视频、文件上传入侵、数据库 备份、dedecms漏洞利用等等); 自己找站点/搭建测试环境进行测试,记住请隐藏 好你自己; 研究SQL注入的种类、注入原理、手动注入技巧; 研究文件上传的原理,如何进行截断、双重后缀欺 骗(IISPHP)解析漏洞利用(S、Nignix、Apache) 等; 研究XSS形成的原理和种类,具体学习方法可以 Google/SecWiki,研究Windows/Linux提权的方 法具体使用;

4、 熟悉Windows/(KaliLinux3周)

·学习Windows/KaliLinux基本命令、常用工具 熟悉Windows下的常用的cmd命令,例如 ipconfig,nslookup tracert net tasklist taskkill等 熟悉Linux下的常用命令,例如: ifconfig lscp mv viw getservice ,sudo等; 熟悉KaliLinux系统下的常用工具,可以参考 《HackingwithKali)》; 熟悉metasploit工具,可以参考SecWiki、 《Metasploit渗透测试指南》。

5、 服务器安全配置(3周)

学习服务器环境配置,并能通过思考发现配置存在的 安全问题; ·Windows2003/2008环境下的IIS置,特别注意配置 安全和运行权限; ·Linux环境下的LAMP的安全配置,主要考虑运 行权限跨目录、文件夹权限等; ·远程系统加固,限制用户名和口令登陆,通过 iptables限制端口:配置软件Waf加强系统安全, 在服务器配置modsecurity等系统; 通过Nessus软件对配置环境进行安全检测, 发现未知安全威胁。

6、脚本编程学习(4周)

选择脚本语言Perl/Python/PHP/Go/Java中的一种,对常 用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要 看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

7、 源码审计与漏洞分析(3周)

·能独立分析脚本源码程序并发现安全问题 ·熟悉源码审计的动态和静态方法,并知道如何去分析程序; ·从Wooyun.上寻找开源程序的漏洞进行分析并试着 自己分析; ·了解Web漏洞的形成原因,然后通过关键字进行查找分析; ·研究Web漏洞形成原理和如何从源码层面避免该类 漏洞,并整理成checklist; 8、5 安全体系设计与开发(5周) ·能建立自己的安全体系,并能提出一些安全建议或者 系统架构; ·开发一些实用的安全小工具并开源,体现个人实力; 建立自己的安全体系,对公司安全有自己的一-些 认识和见解; 提出或者加入大型安全系统的架构或者开发

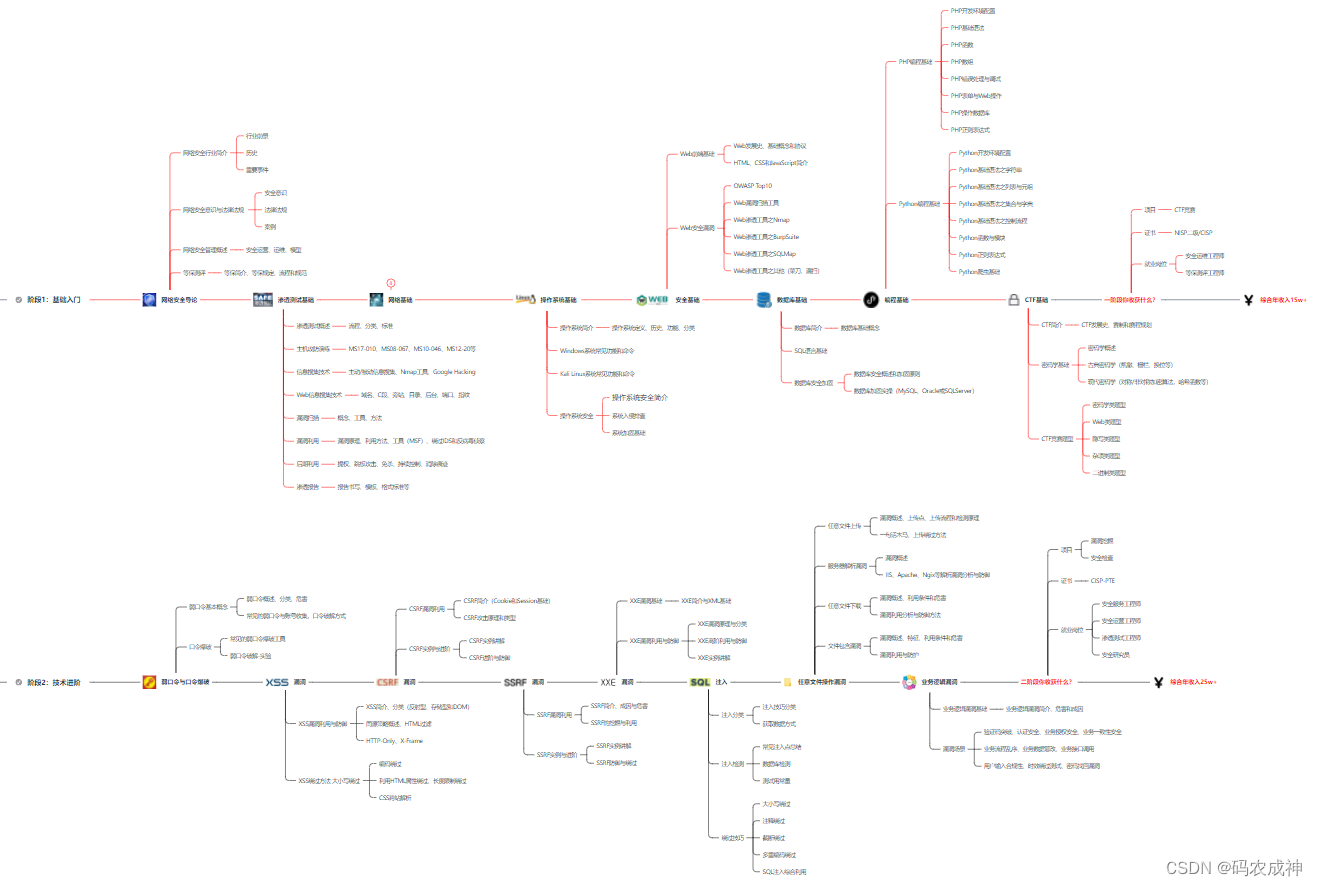

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

网络安全学习路线&学习资源

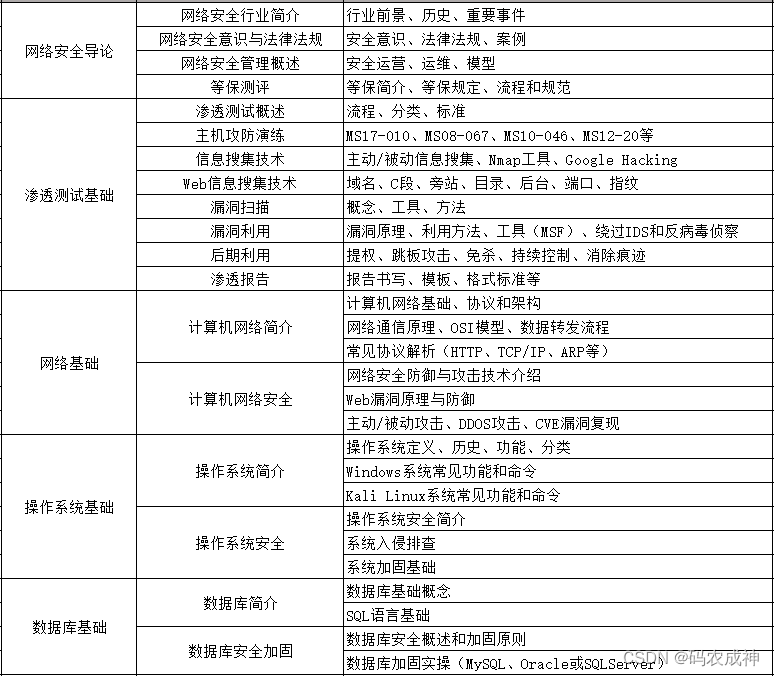

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

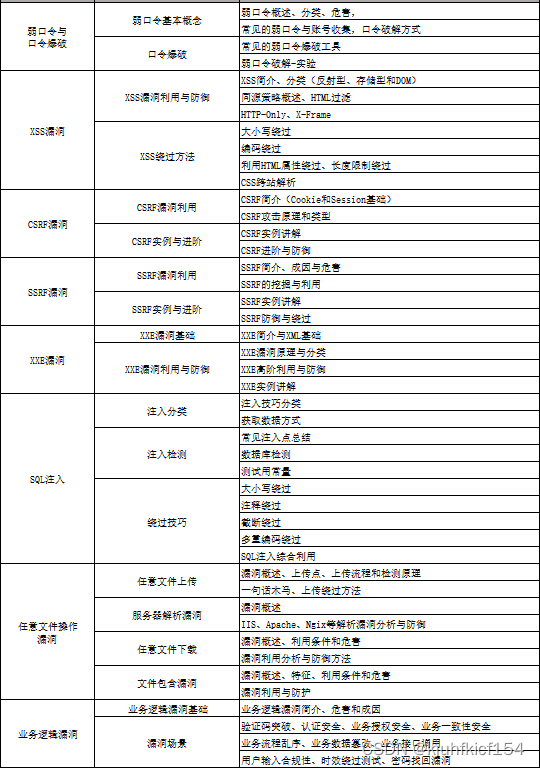

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

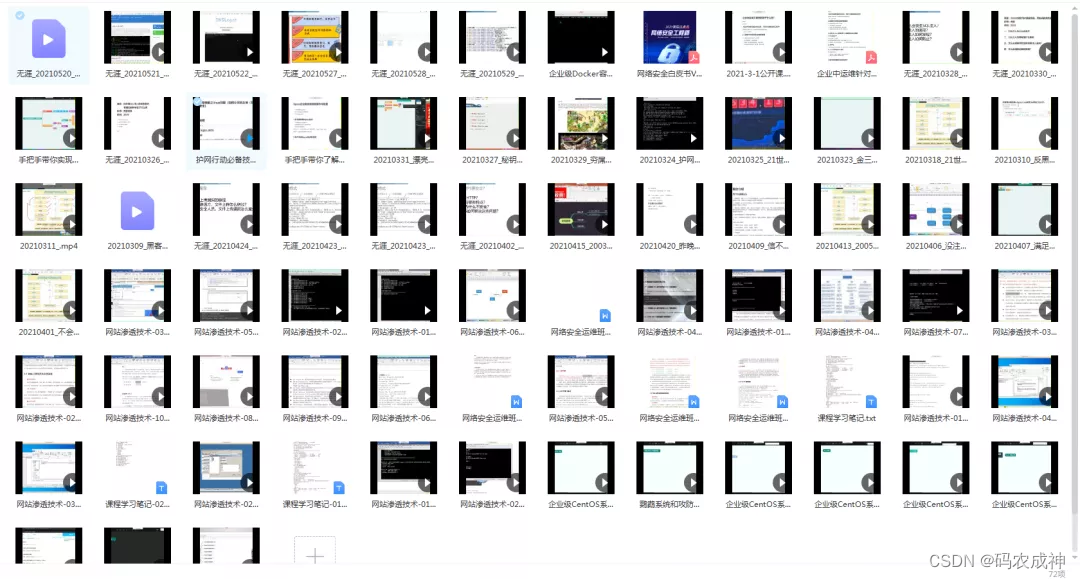

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

本文转自 https://blog.csdn.net/jiabeauty/article/details/137155846?spm=1001.2014.3001.5501,如有侵权,请联系删除。

标签:网络安全,学习,Python,渗透,入门教程,就够,2024,漏洞,编程 From: https://blog.csdn.net/2401_84618514/article/details/143385696