被嗅探的流量

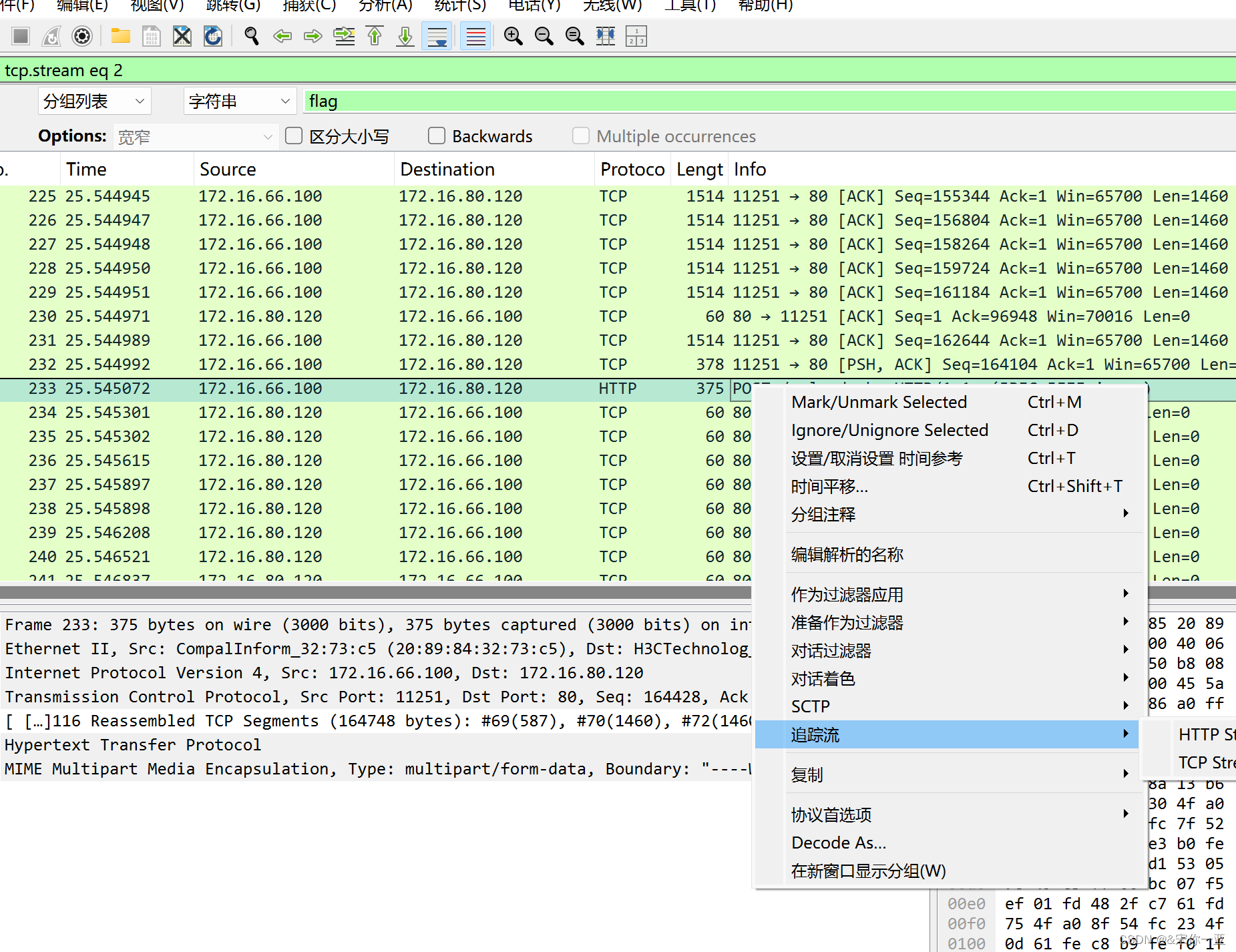

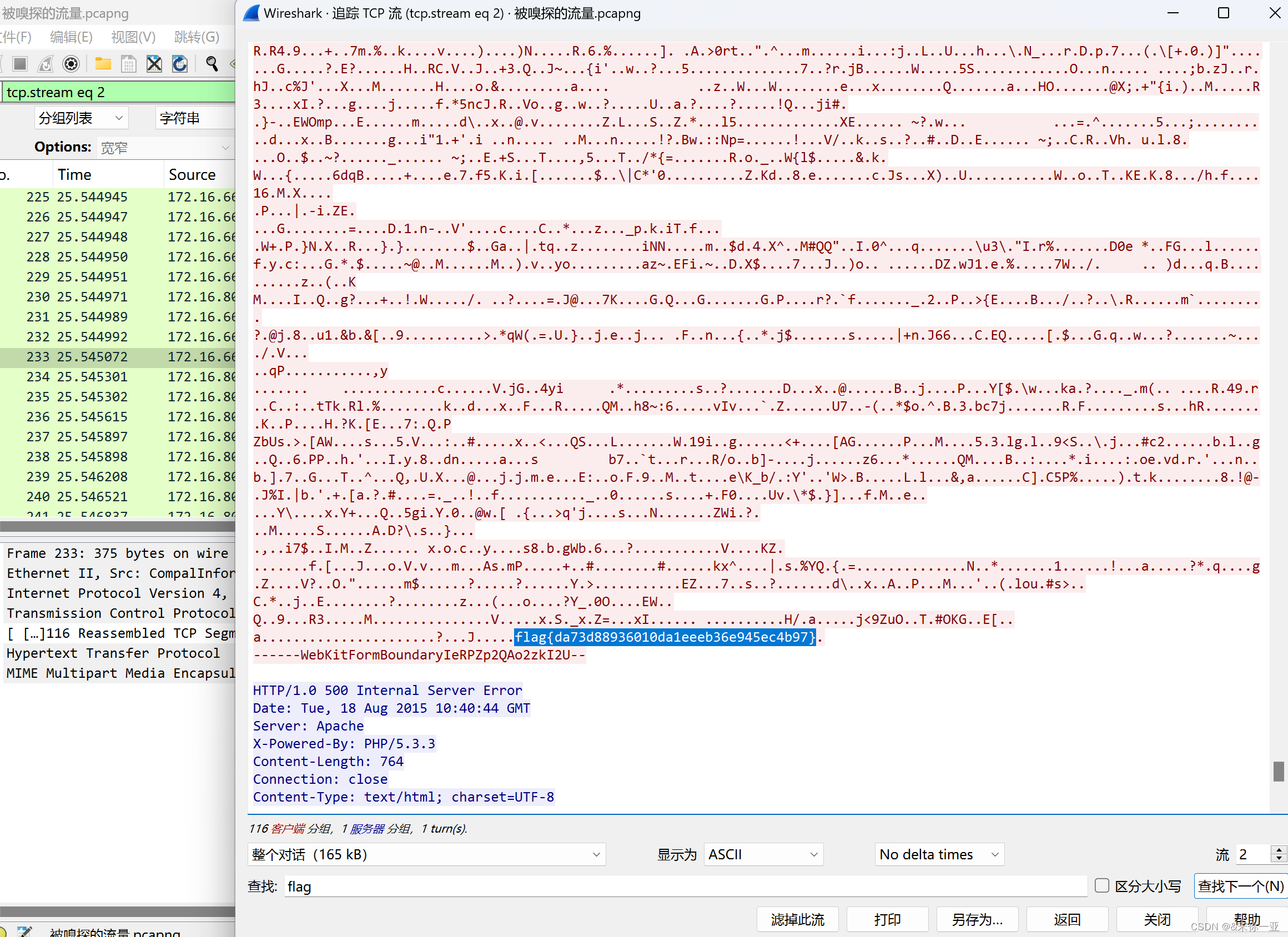

下载文件后搜索http协议

查看TCP流,点击查找flag

被劫持的神秘礼物

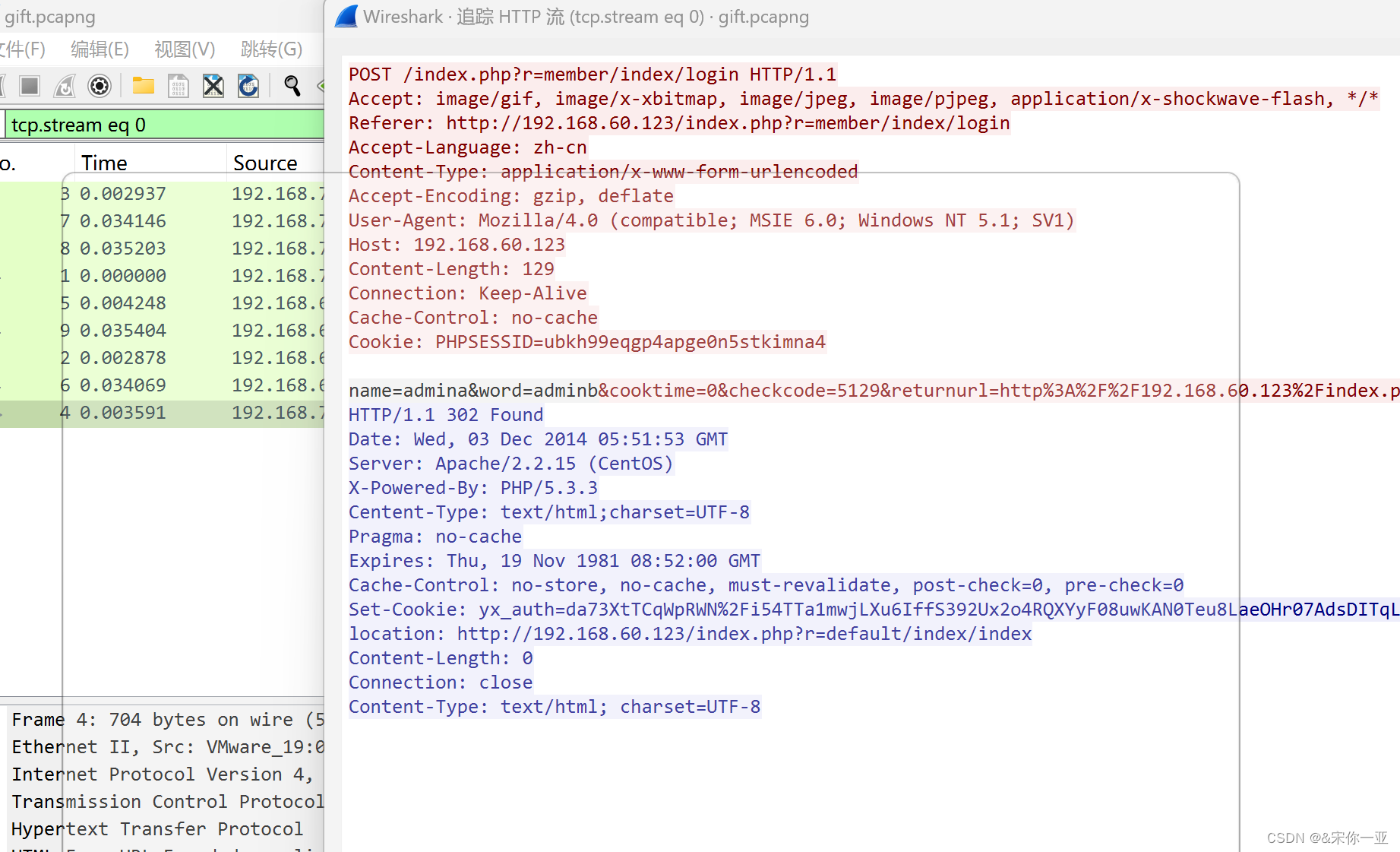

下载后发现是一个流量,打开后过滤http协议,然后追踪HTTP流

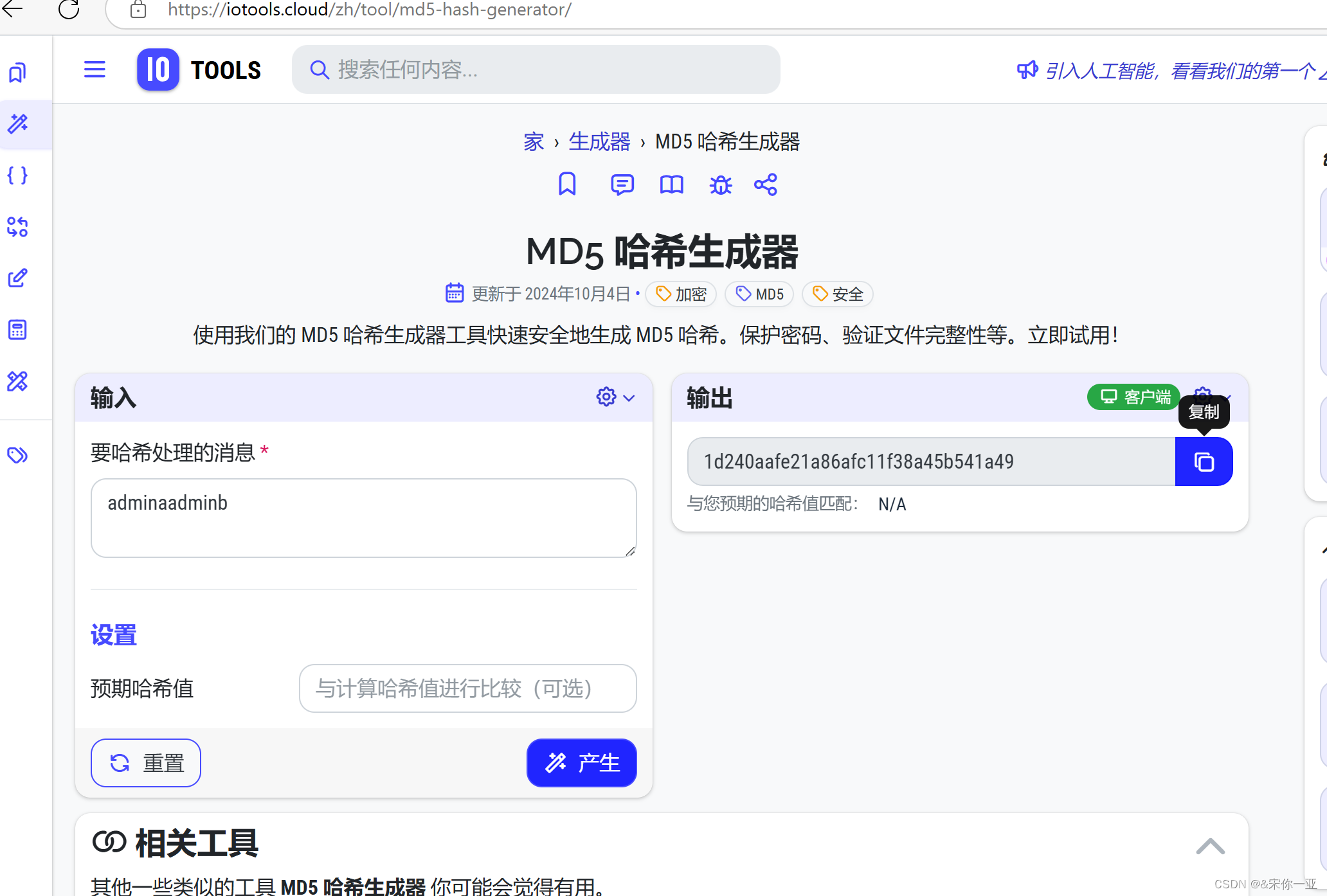

发现账号name密码word,根据提示拼接账号密码,并将其放入MD5哈希生成器中,输出1d240aafe21a86afc11f38a45b541a49包上flag即可提交。

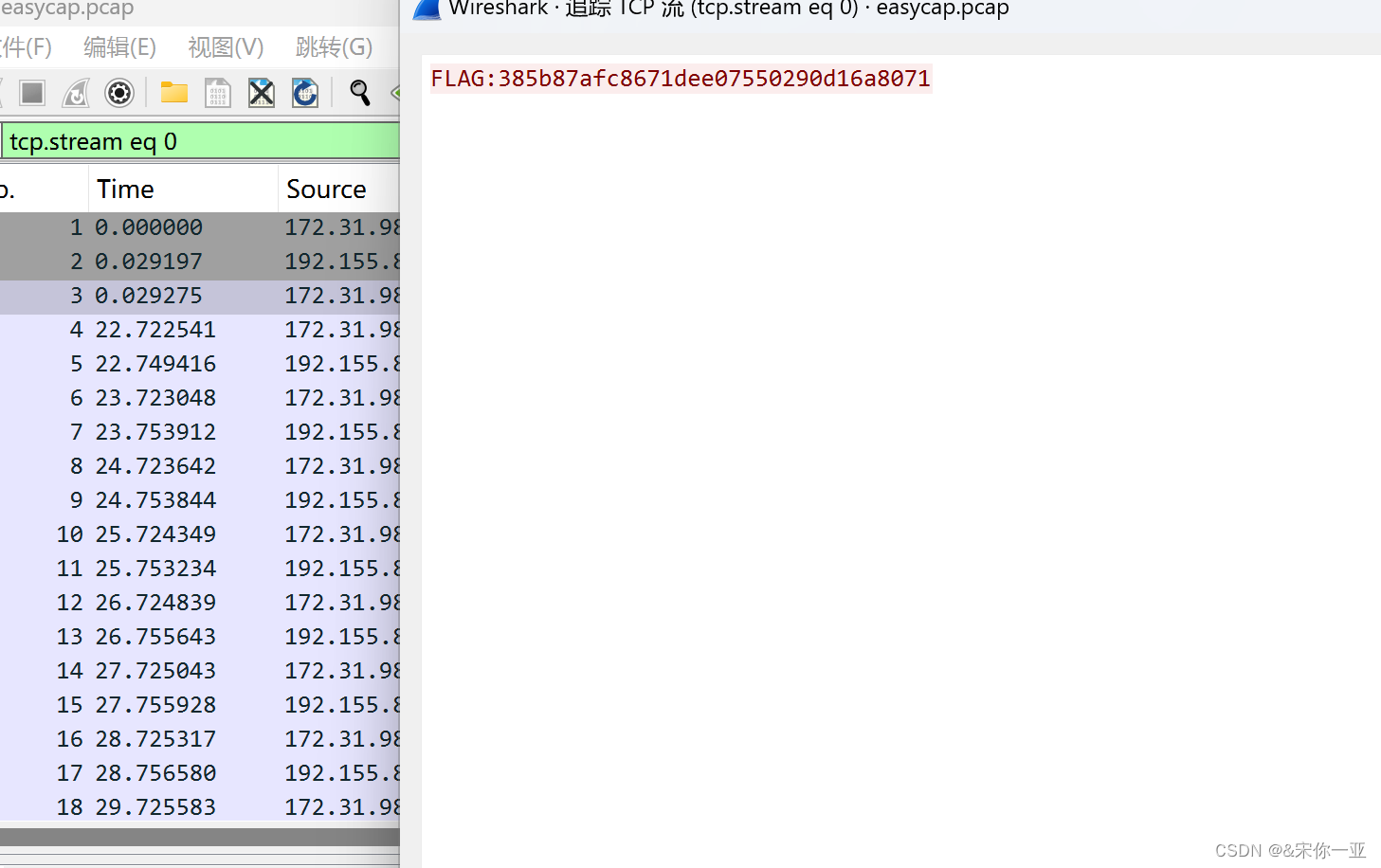

easycap

我们下载这个文件打开发现全是tcp流,我们直接追踪就好

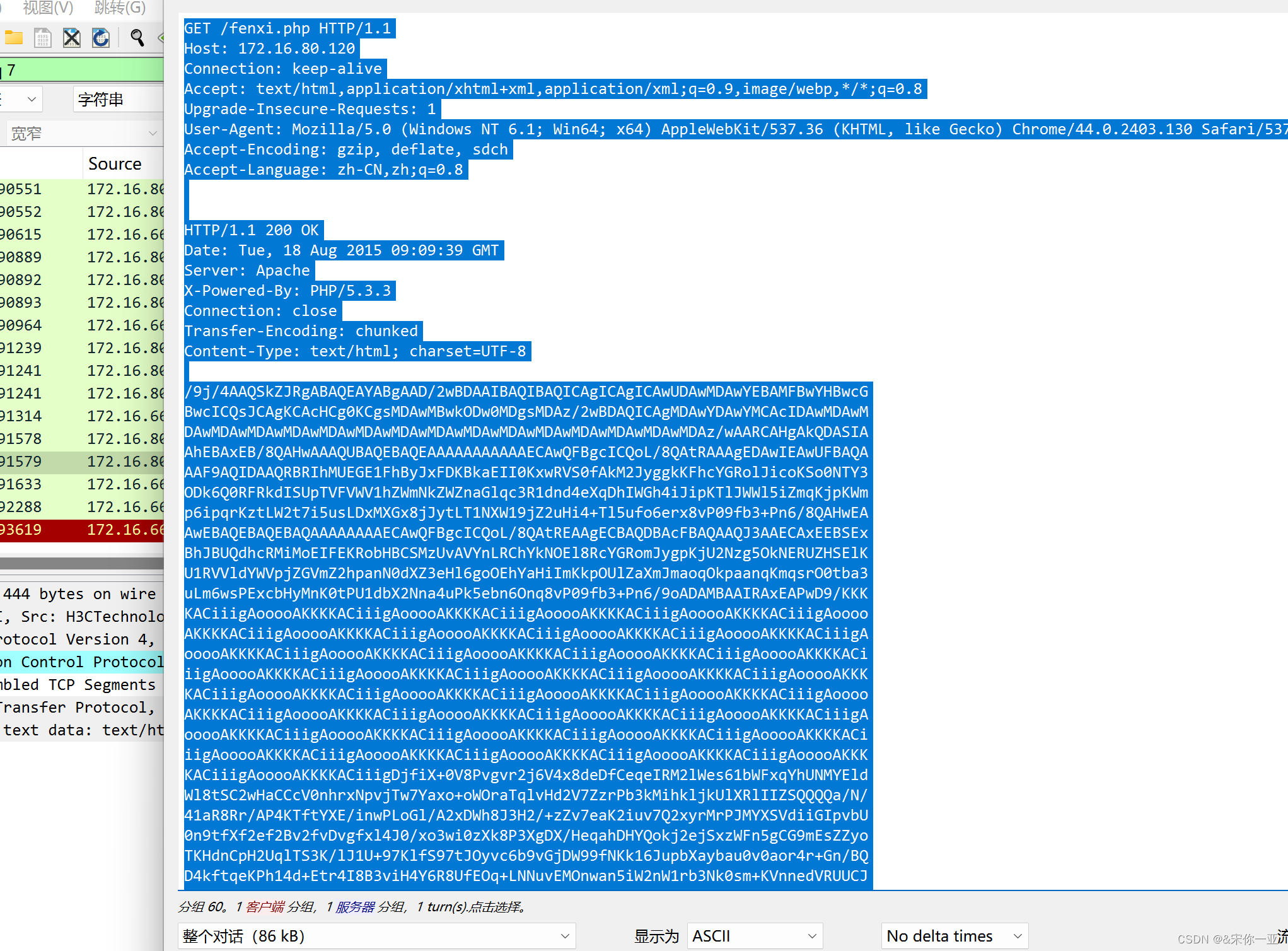

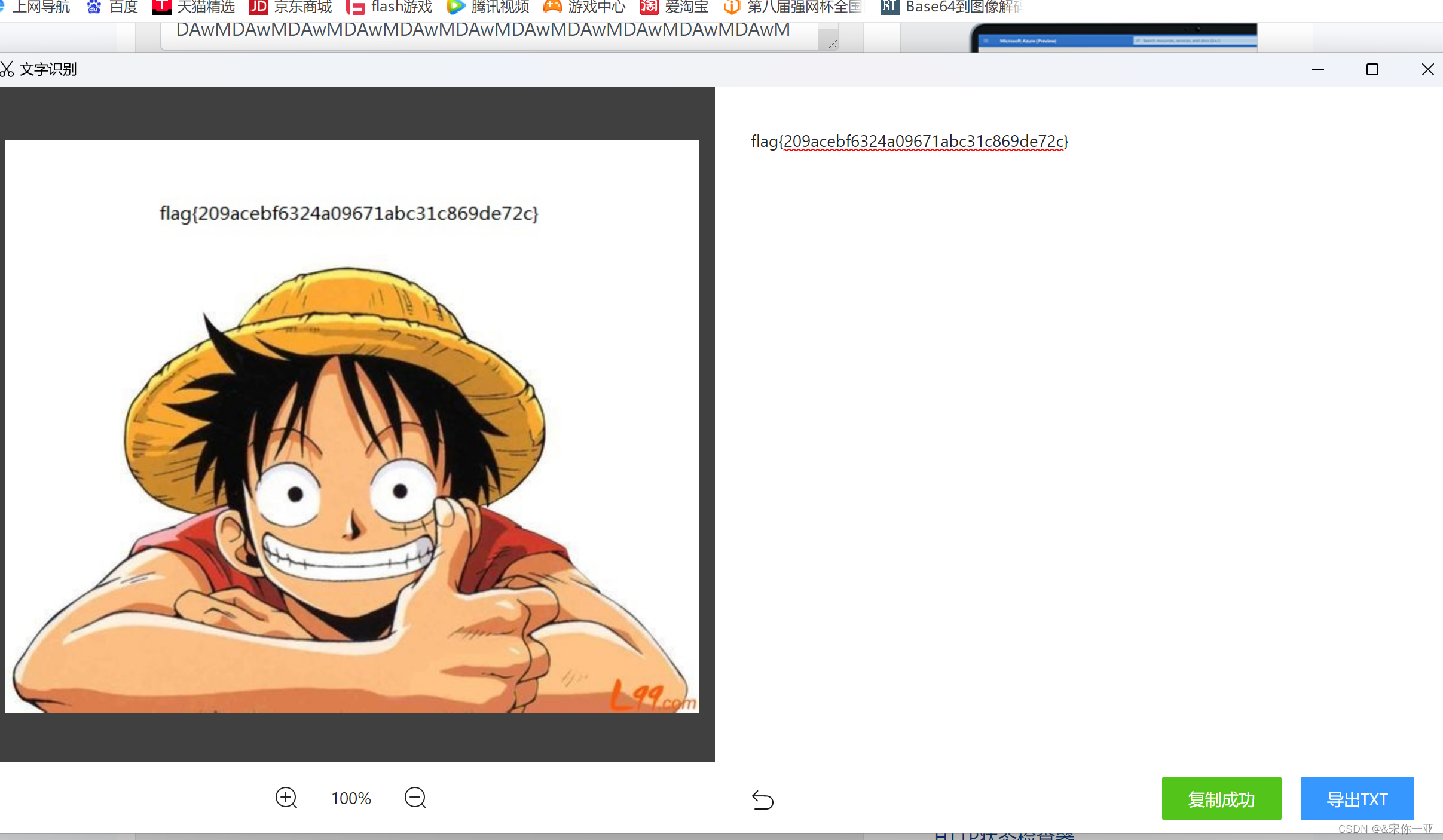

数据包中的线索

下载后打开文件,查找http协议,跟踪后发现有一个fenxi.php我们查看

发现一长串的base64编码,我们猜测可能是解码得到图片,我们将base64编码复制下来,将其解码成图片。

发现flag。

标签:发现,http,base64,流量,flag,CTFmisc,分析题,下载 From: https://blog.csdn.net/2406_87429010/article/details/143168572