Vulnhub靶机DriftingBlues-1渗透测试详解

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

这期更新一下Vulnhub DriftingBlues 系列 还是老样子找到FLAG即可,可能比较偏向CTF点。

Vulnhub靶机下载:

官网地址: https://www.vulnhub.com/entry/driftingblues-1,625/

下载好了把安装包解压 然后试用VMware即可。

Vulnhub靶机漏洞详解:

①:信息收集:

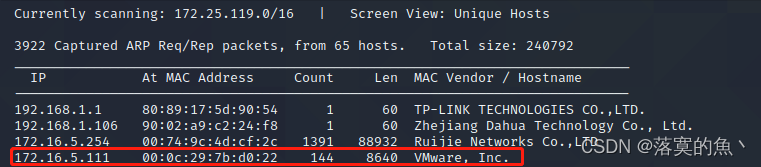

kali里使用netdiscover发现主机

渗透机:kali IP :172.16.5.114 靶机IP :172.16.5.111

使用命令:

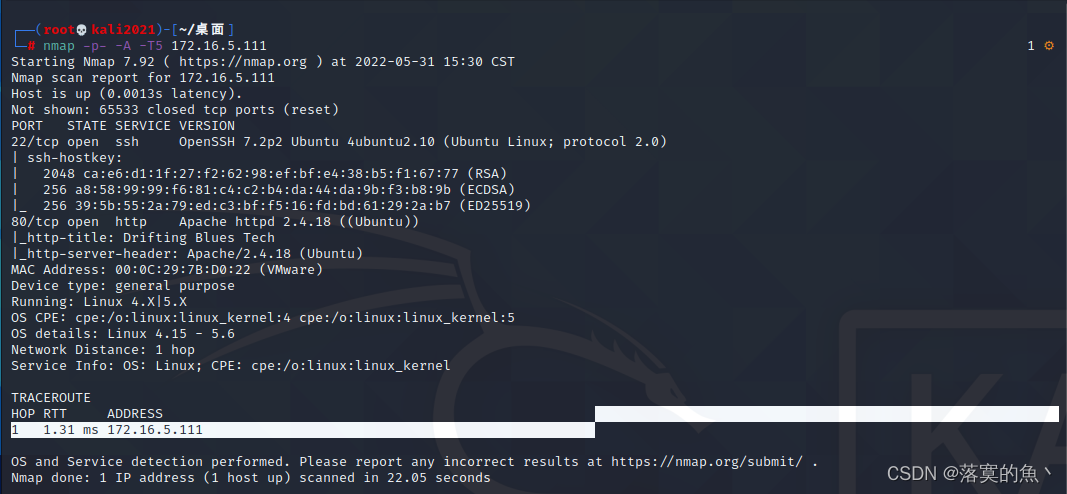

nmap -sS -sV -A -n 172.16.5.111

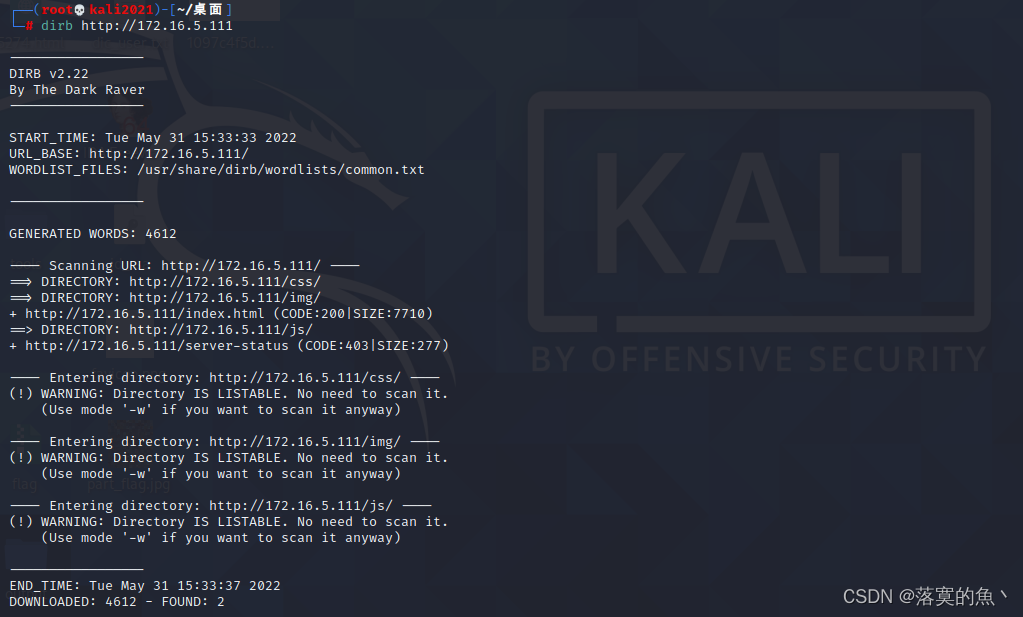

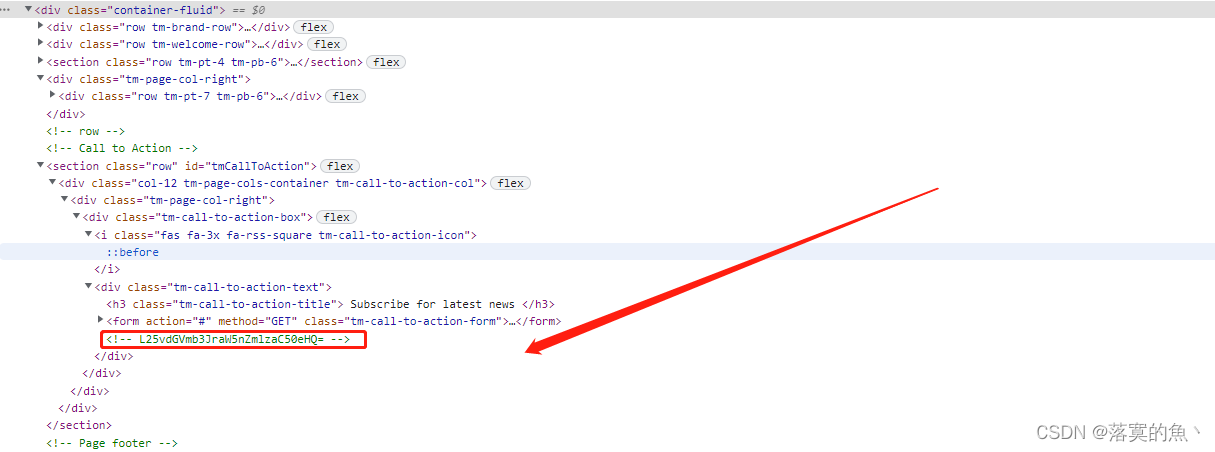

开启了80和22端口 先访问一下80端口 使用dirb 扫一下后台 发现啥也没有继续找线索F12查看源代码 找了半天发现base64编码

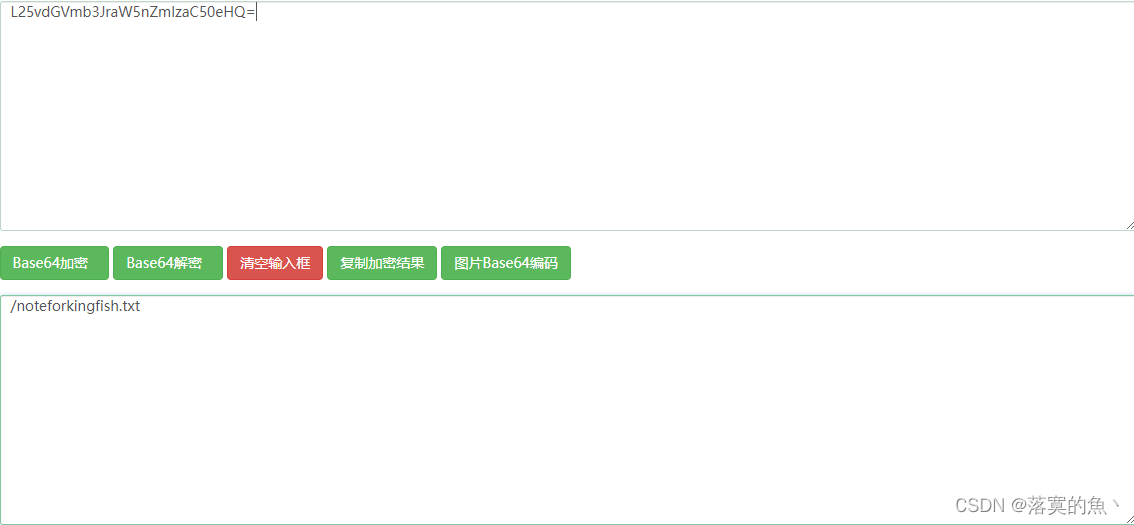

L25vdGVmb3JraW5nZmlzaC50eHQ=

base64解码:http://www.jsons.cn/base64/

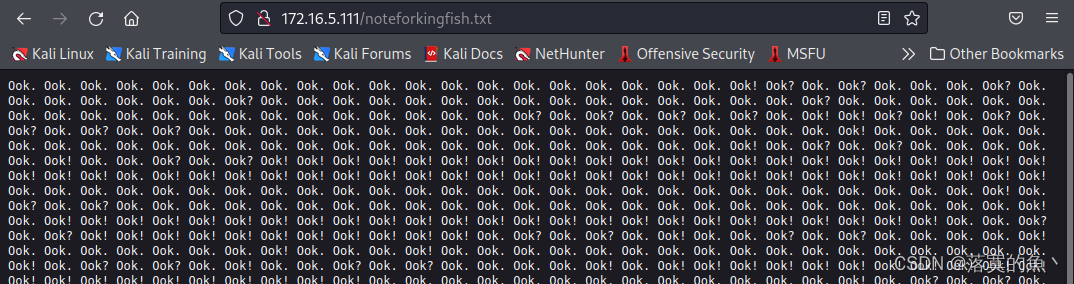

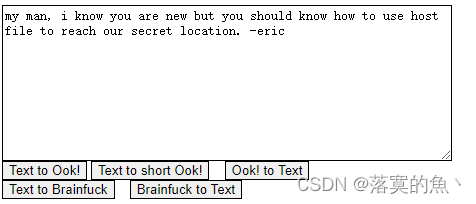

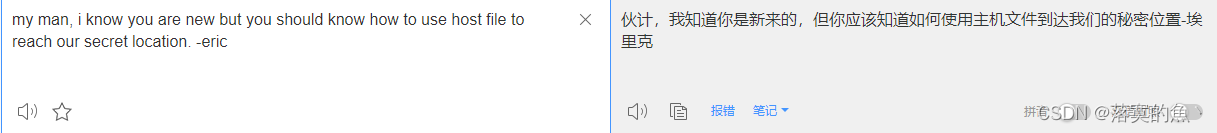

得到了一个 /noteforkingfish.txt 进行访问 发现有很多ok 直接想到了ok解码:https://tool.bugku.com/brainfuck/

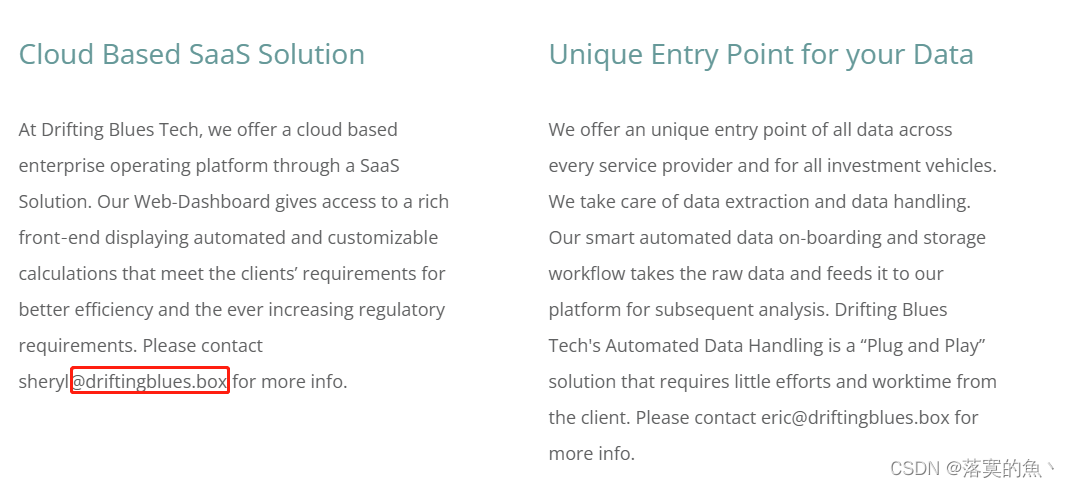

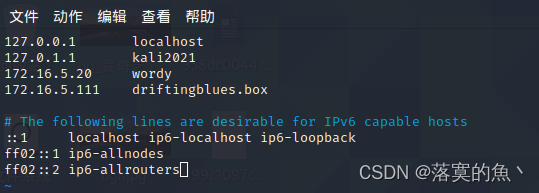

这里给的提示是修改主机文件 kaili中 vim /etc/hosts

②:目录爆破:

这里需要使用一款子域名/目录暴力工具Gobuster