目录

everlasting_night

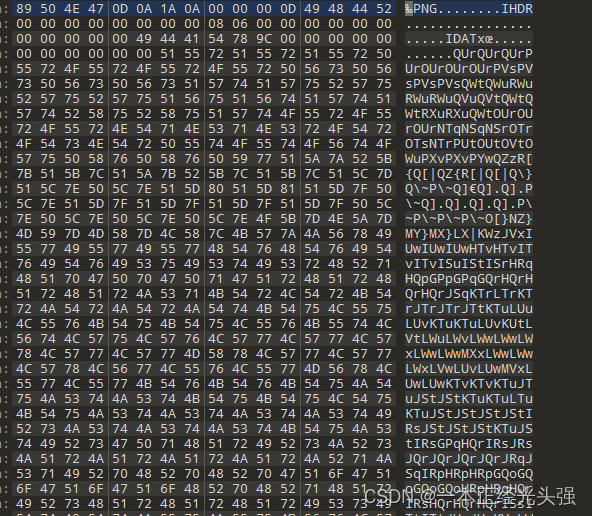

提示是注意png数据块 然后注意图片通道数据可以用来lsb解码

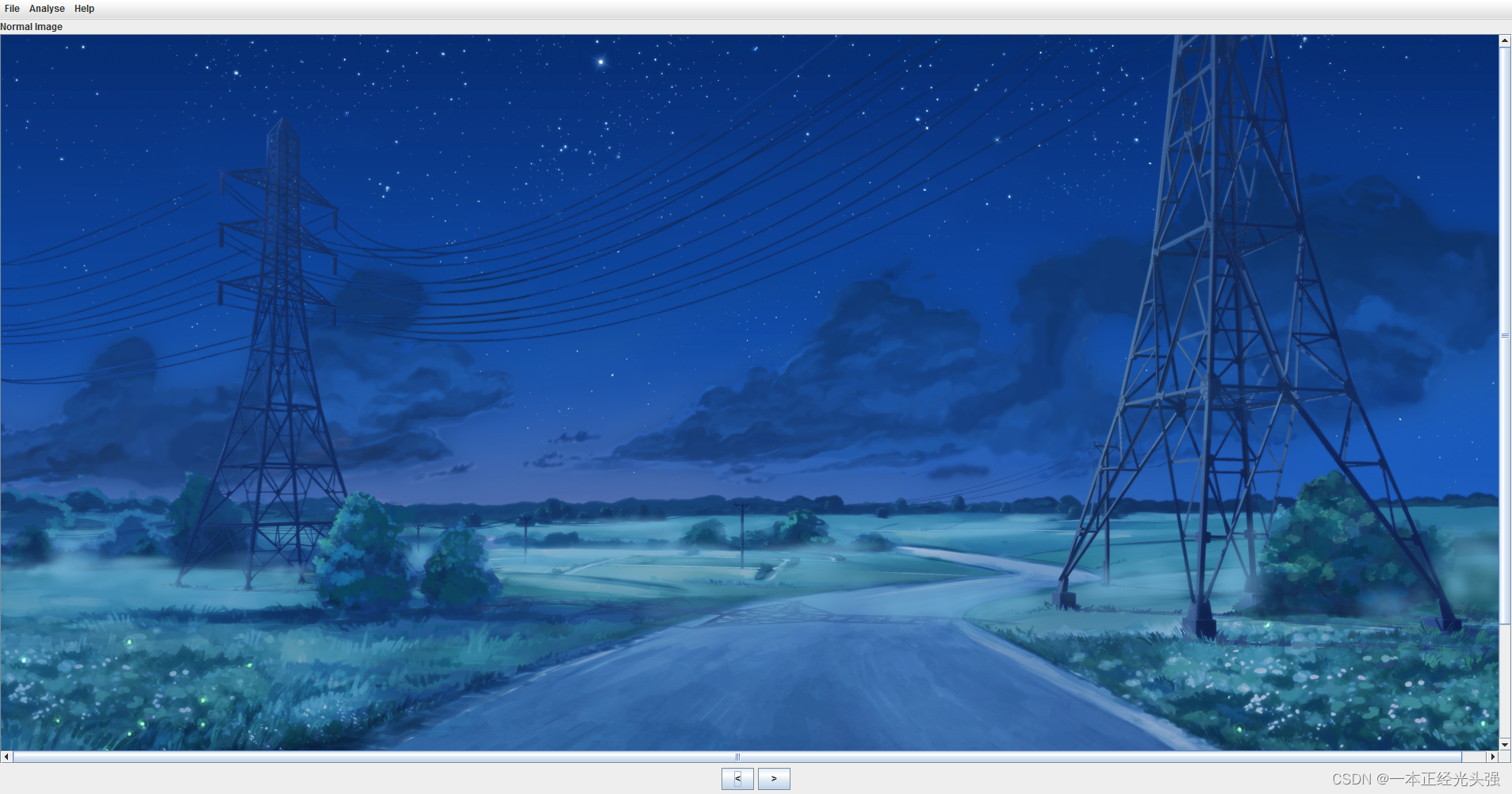

下载是一张图片,尝试几种方法之后没有太大发现

![]() 编辑

编辑

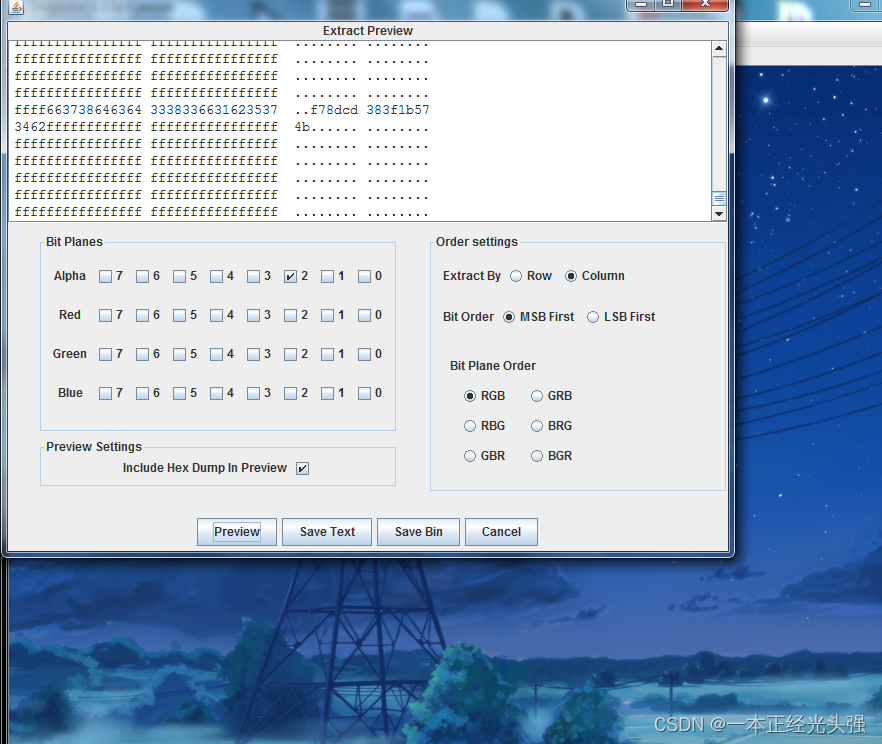

得到提示于是看了一下stegsolve

![]() 编辑

编辑

f78dcd383f1b574b

这里发现了一串可疑字符串,题目提示,可以配合lsb隐写,用lsb脚本运行解密

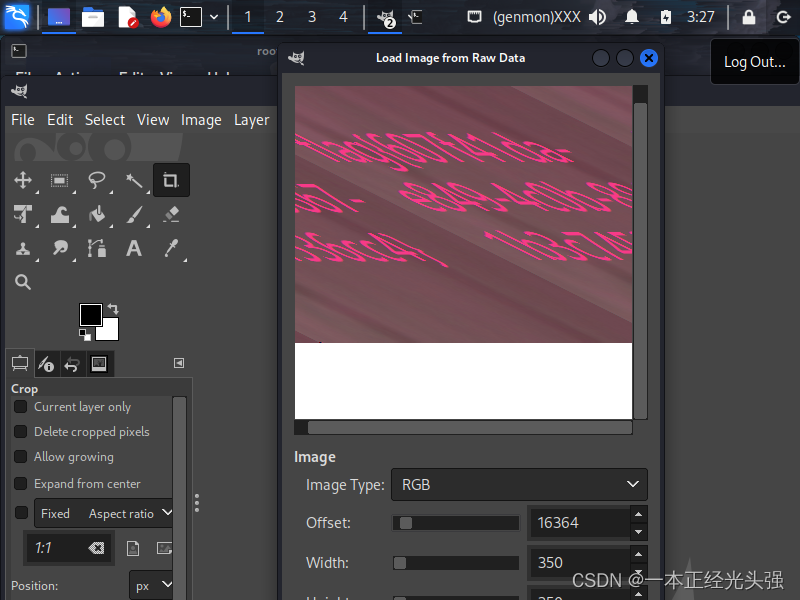

在这里说一句,cloacked-pixel-master要用python2来使用

要下好几个库,慢慢百度吧

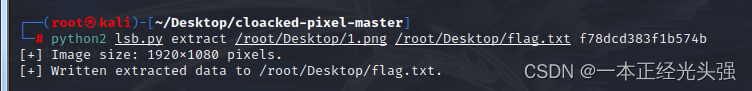

![]() 编辑

编辑

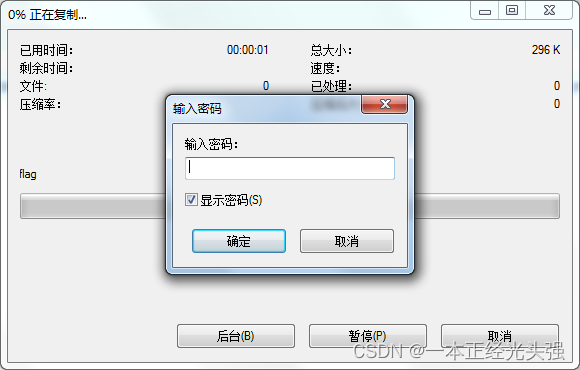

Python2 lsb.py extract 图片位置 解出来的位置 密码

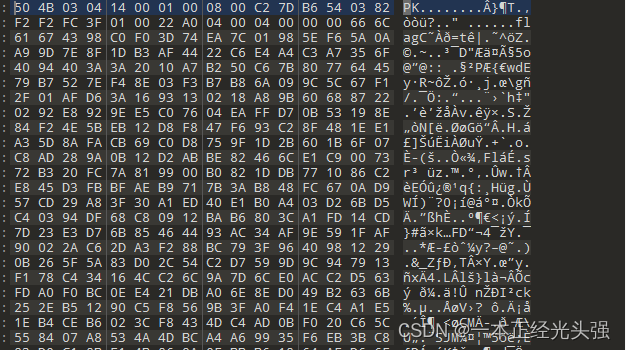

得到后发现是个压缩包

![]() 编辑

编辑

需要密码

![]() 编辑

编辑

提示说看png数据块

![]() 编辑这是其他的png图

编辑这是其他的png图

![]() 编辑这是原题图

编辑这是原题图

把多的复制下来

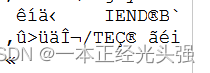

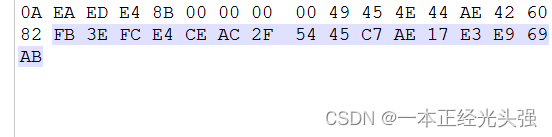

![]() 编辑

编辑

发现不是密码就继续解

![]() 编辑

编辑

ohhWh04m1

![]() 编辑

编辑

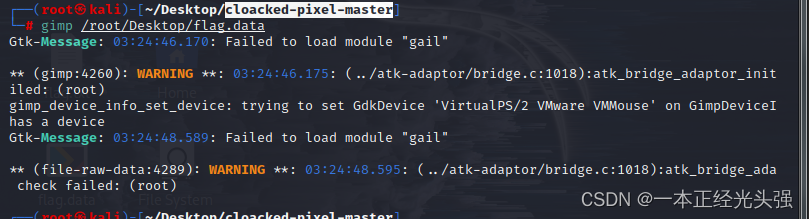

发现是个png图片但是看不了

后面看别人wp发现有一个工具gimp

先把文件格式改为data

![]() 编辑

编辑

就出了

![]() 编辑

编辑

左右移动一下,就能看清了

flag{607f41da-e849-4cOb-8867-1b3c74536cc4}

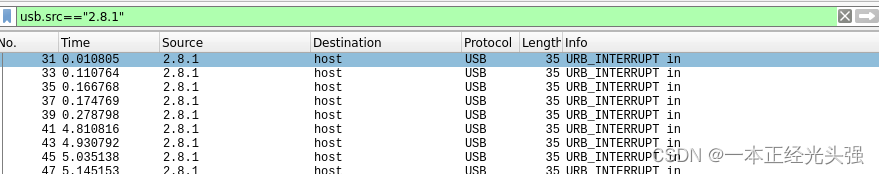

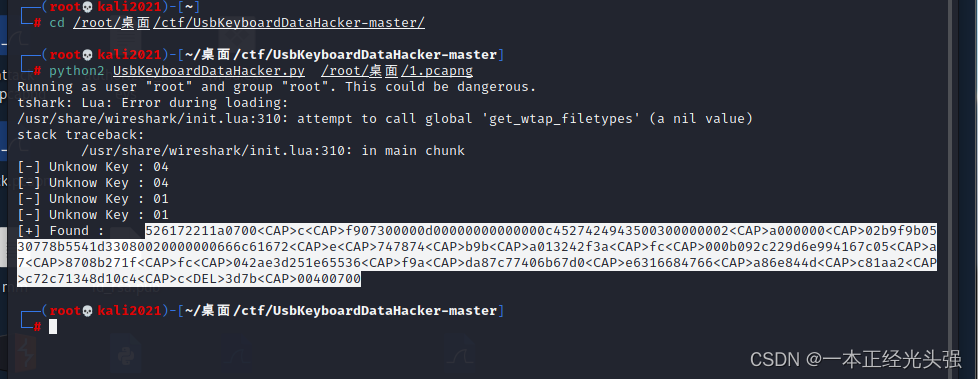

ez_usb

脚本下载

https://github.com/WangYihang/UsbKeyboardDataHacker

![]() 编辑

编辑

直接拖进kali中使⽤keyboard脚本,发现跑不出东⻄,想到应该需要过滤

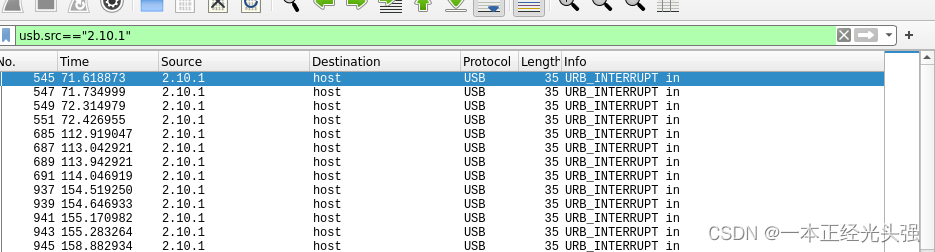

尝试尝试,在过滤usb.src =="2.8.1"的时候发现了线索,以该过滤导出压缩包

左上⻆,导出特定分组

![]() 编辑

编辑

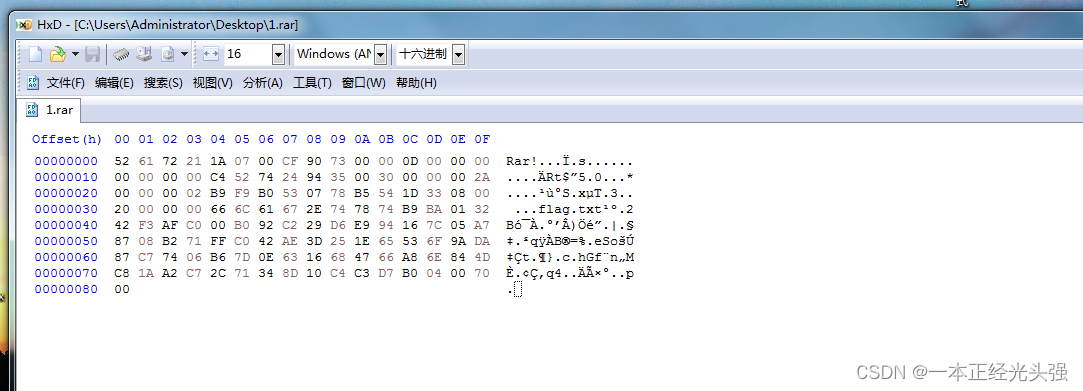

拉进hxd里发现是个rar文件

但是需要密码

![]() 编辑

编辑

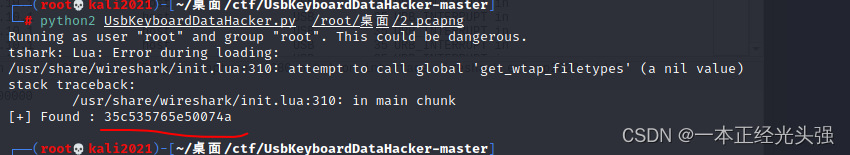

经过尝试在2.10.1里发现压缩包密码

![]() 编辑

编辑

继续使用脚本

![]() 编辑

编辑

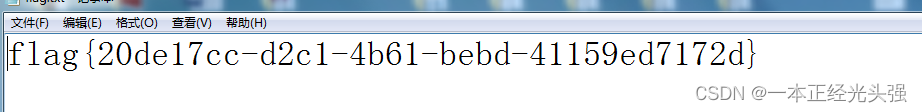

得到密码

![]() 编辑

编辑