xss篇

漏洞原理

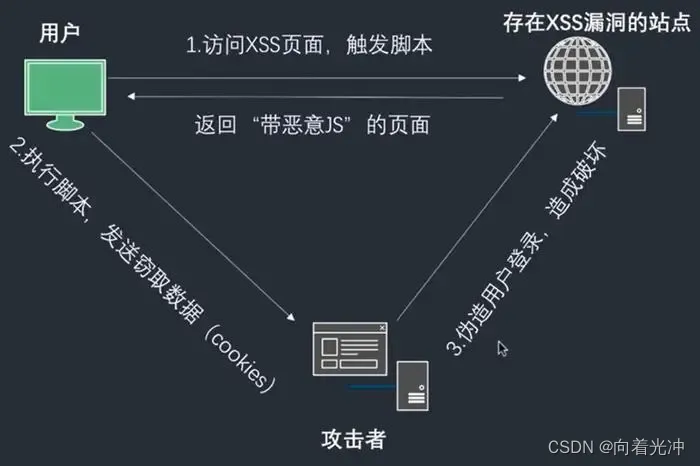

首先,XSS漏洞(跨站脚本攻击)是一种发生在Web前端的漏洞,它允许攻击者在页面中注入恶意的脚本代码。当受害者访问这个页面时,这些恶意代码就会在受害者的浏览器上执行呢。

具体那 XSS漏洞的原理可以分为以下几个步骤:

注入阶段:攻击者通过各种方式(比如表单、URL参数等)向Web应用注入恶意脚本代码。

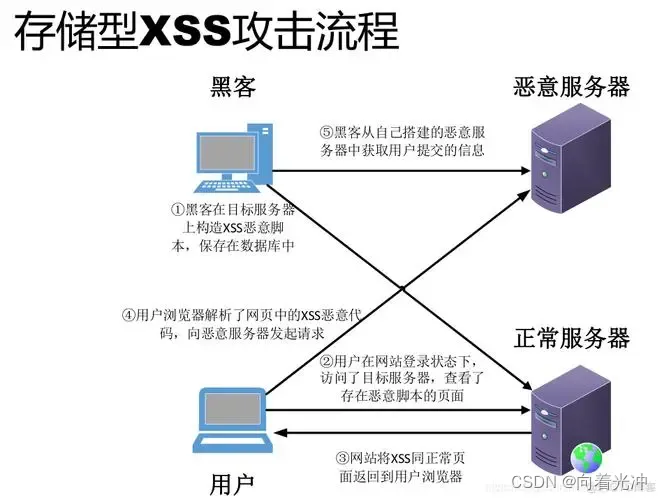

存储阶段(针对存储型XSS):如果Web应用存在漏洞,它可能会将攻击者注入的恶意脚本代码存储在数据库或文件中,这样每次有用户访问相关的页面时,这些恶意代码都会被加载和执行。

触发阶段:当受害者访问包含恶意脚本代码的页面时,恶意脚本就会在受害者的浏览器上执行。这些脚本可能会窃取受害者的敏感信息(比如Cookie、用户名、密码等),或者执行其他恶意操作(比如重定向到恶意网站、发送恶意邮件等)。

类型

根据恶意脚本的注入方式,XSS漏洞可以分为以下几种类型:

反射型XSS:注入的代码不在后端存储,但会在服务器端进行处理然后进行回显。这种XSS是临时性的。

存储型XSS:恶意代码会被存储在数据库中,从而达到一个长期危害的作用。这种XSS是持久型的。

DOM型XSS:利用的是HTML DOM,不经过后端,只在浏览器处理并执行,也是临时性的。

防范XSS漏洞的措施包括:

输入验证:在服务器端对用户输入进行验证和过滤,确保输入符合预期的格式。

输出转义:在将用户输入显示给用户之前,必须确保对其进行转义,以防止恶意脚本的注入。

使用CSP(内容安全策略):通过限制网页的资源加载和执行,来减少XSS攻击的风险。

标签:脚本,XSS,存储,web,学习心得,恶意,安全,注入,漏洞 From: https://blog.csdn.net/m0_67516554/article/details/139292097