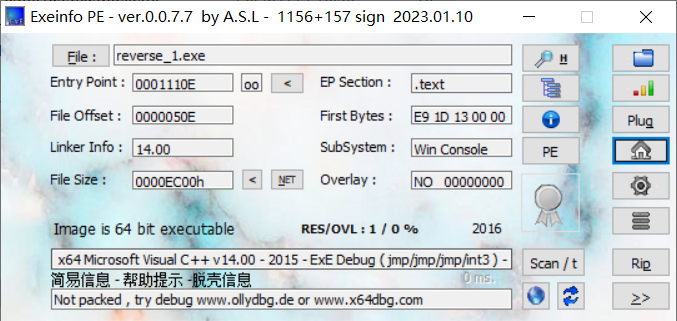

使用exeinfo工具查看文件信息

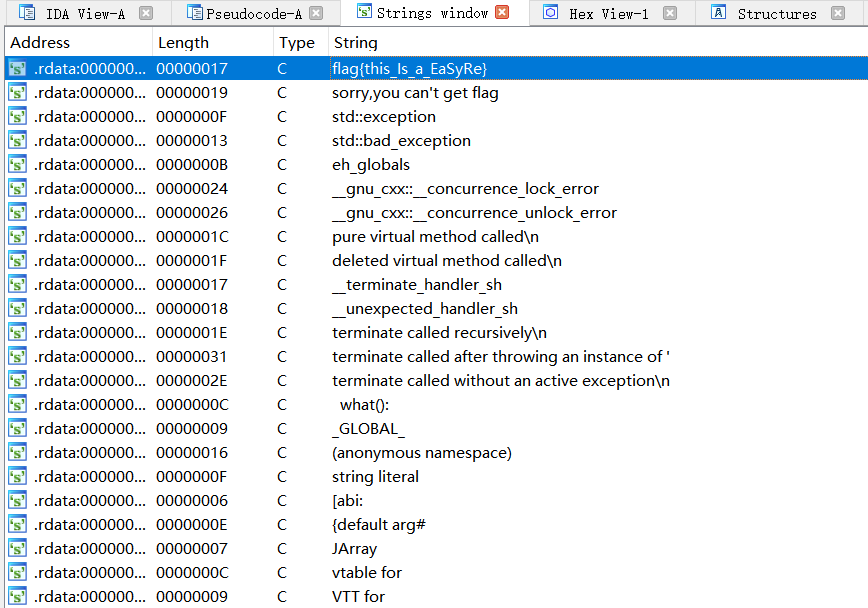

使用IDA 64位打开文件,再使用Shift+F12打开字符串窗口,发现flag字符串

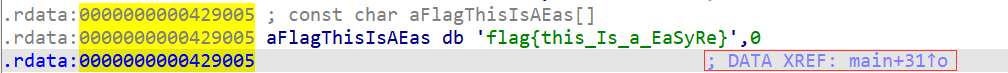

双击跳转到字符串在汇编代码中的存储地址

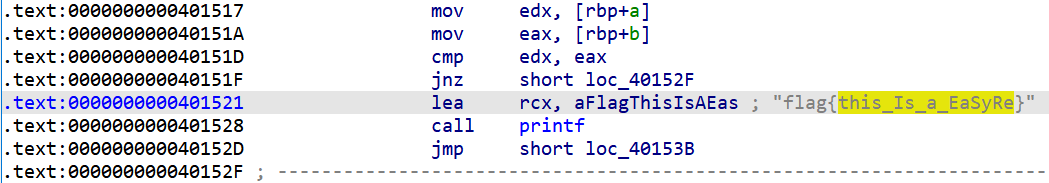

点击字符串下方注释中的跳转链接,即可跳转至引用它的函数对应的汇编代码处

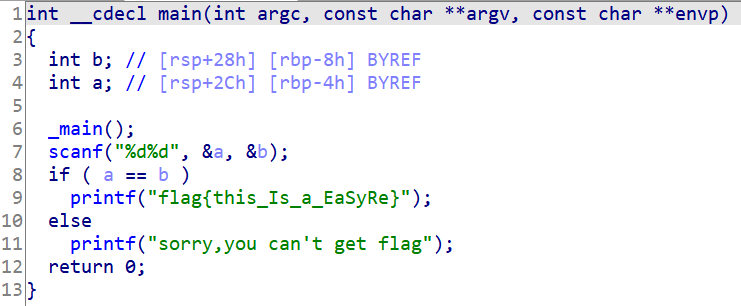

按F5反汇编,生成对应汇编代码处的C语言伪代码

分析代码。

直接观察可知flag为代码中所示字符串

标签:汇编,BUUCTF,Reverse,代码,wp,跳转,字符串 From: https://www.cnblogs.com/ethan269/p/17985476/buuctf_re1